Tumblr und WordPress bereiten sich darauf vor, Nutzerdaten an KI-Unternehmen wie Midjourney und OpenAI zu verkaufen.

Beiträge zum Thema IT Sicherheit

Im Bereich der IT Sicherheit gilt ein System als gehackt, wenn ein Sicherungsmechanismus gebrochen oder umgangen wurde.

Unsere Welt wird immer mehr durch Technik bestimmt. Daher wird die Absicherung aller Geräte und der digitalen Kommunikation immer wichtiger.

Neben Cyberkriminellen, die ihre Tätigkeit aufgrund finanzieller Anreize ausüben, gibt es auch Hacker, die gezielt von Behörden oder Regierungen beauftragt werden.

Die neueste Masche zur Umgehung von Spam-Filtern nennt sich SubdoMailing. Namen wie MSN, VMware und McAfee werden gezielt missbraucht.

Verkaufsautomaten an einer kanadischen Universität verfügen über ein Modul zur Gesichtserkennung. Der Hersteller agiert auch in Deutschland.

Lerne, Phishing-Mails zu erkennen, indem du das interaktive Phishing-Quiz von Google absolvierst. Auf zum Quiz!

Avast hat jahrelang Browserdaten verkauft und die Privatsphäre seiner Nutzer missachtet. Die FTC fordert nun eine hohe Strafe.

LockBit 4.0 - die neueste Version der LockBit Ransomware kommt mit einigen überraschenden und gefährlichen Änderungen daher.

Als Käufer von einem neuen Samsung S24 (Ultra) musst man das alte Smartphone vor dem Verkauf unbedingt zurücksetzen. Wir zeigen wie das geht.

Mastodon und Fediversum wurden kürzlich von Spam-Attacken heimgesucht. Wie sich jetzt herausstellte, kamen die Angriffe von Discord.

Die russische Regierung hat in den letzten Tagen damit begonnen, den Wireguard VPN-Verkehr systematisch zu sperren.

Microsoft hat kürzlich einen vermutlich jahrzehntealten Bug in Outlook mit einer Schwere von 9,8/10 behoben.

An US-Flughäfen werden Gesichtserkennungssysteme vermehrt eingesetzt. Doch das Ganze ist nicht nur eine Frage der anfallenden Kosten.

Die EU nimmt TikTok ausführlich unter die Lupe. Untersucht werden die Suchalgorithmen, der Datenschutz und der Jugendschutz.

Eine multinationale Ermittlungsgruppe hat die LockBit Ransomware zerschlagen. Das FBI erlangte die volle Kontrolle über die Infrastruktur.

Ist Temu wirklich ein Paradies für Schnäppchenjäger? Erfahrt mehr über die Risiken, die sich hinter den verlockenden Deals verbergen.

Werden deine Beiträge auf Reddit bald beeinflussen, wie Unternehmen ihre KI-Modelle trainieren? Wie wird die Community darauf reagieren?

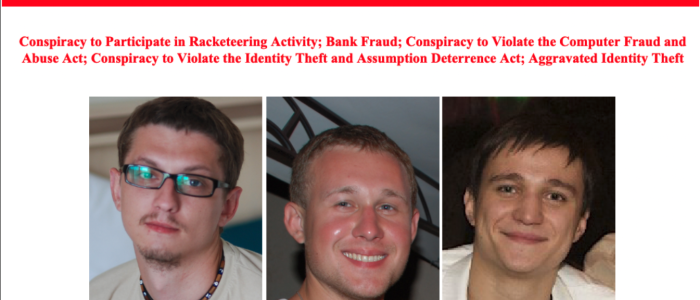

Vyacheslav Igorevich Penchukov hat gestanden, eine entscheidende Rolle in der IcedID-Malware-Gang U.S. JabberZeus gespielt zu haben.

Mittels eigener App erlangte ein Hacker Login-Daten für die eID-Funktion beim Online-Personalausweis. Er informierte das BSI.

Die Nichtregierungsorganisation noyb zeigte die Wirtschaftsauskunftei SCHUFA wegen ihrem übermäßig geschäftstüchtigen Vorgehen an.

KI wird aktiv für Cyberangriffe eingesetzt. Vor allem staatliche Gruppen nutzen künstliche Intelligenz, um ihre Angriffe zu "verfeinern".

Der Europäische Menschenrechtsgerichtshof hat die Schwächung der sicheren Ende-zu-Ende-Verschlüsselung mit einem aktuellen Urteil untersagt.

Romantische KI-Chatbots sind gefährlich! Mozilla untersuchte mehrere KI-Chatbots und präsentiert das Prädikat 'Privacy Not Included'.