LabHost, einer der größten Anbieter von Phishing-Diensten, wurde zerschlagen. Die Betreiber des Dienstes wurden festgenommen.

Beiträge zum Thema IT Sicherheit

Im Bereich der IT Sicherheit gilt ein System als gehackt, wenn ein Sicherungsmechanismus gebrochen oder umgangen wurde.

Unsere Welt wird immer mehr durch Technik bestimmt. Daher wird die Absicherung aller Geräte und der digitalen Kommunikation immer wichtiger.

Neben Cyberkriminellen, die ihre Tätigkeit aufgrund finanzieller Anreize ausüben, gibt es auch Hacker, die gezielt von Behörden oder Regierungen beauftragt werden.

Die EU-Datenschützer haben heute eine Stellungnahme zum verbreiteten Pay or Okay Modell veröffentlicht. Das hat massive Folgen für Autoren.

Eine Razzia führt zur Aufdeckung des Entwicklerteams der Schadsoftware Hive RAT. Die Gefährlichkeit dieses Fernzugriffstrojaners ist enorm.

Der Journalist Brian Krebs berichtet auf seinem Blog von gleich mehreren Klonen von privnote.com, die den Betreiber reich gemacht haben.

Ob Viren, Trojaner oder Ransomware - die Angriffe nehmen zu. Der World Cybercrime Index hilft, Hotspots der Cyber-Kriminalität zu erkennen.

Im Rahmen des millionenschweren Betrugsfalls bezüglich JuicyFields führten Hunderte Einsatzkräfte in vielen Ländern Hausdurchsuchungen durch.

Der Fall Shakeeb Ahmed: Wie ein ehemaliger Amazon-Ingenieur zwei Krypto-Börsen hackte und über 12 Millionen Dollar erbeutete.

Palo Alto Networks. Die IT-Sicherheitsfirma Volexity entdeckte kürzlich den kritischen CVSS 10-Fehler in PAN-OS der VPN-Lösung GlobalProtect.

Enthüllung einer schwerwiegenden Sicherheitslücke bei Microsoft: Interne Passwörter und Anmeldedaten waren lange Zeit öffentlich zugänglich.

Google verklagt zwei App-Entwickler wegen Krypto-Investmentbetrug. Mehr als 87 betrügerische Apps wurden in den App Store geladen.

Zero-Day-Exploits werden immer lukrativer gehandelt. Ein Grund dafür ist das gestiegene Sicherheitsbewusstsein großer Unternehmen.

Liest Netflix unsere Facebook-Nachrichten? Eine Kartellklage enthüllt Details über den Datenaustausch zwischen Facebook und Netflix.

Geheime Überwachung in Deutschland: Eine Kontroverse entfacht neue Debatten über Datenschutz und Bürgerrechte.

Im Darknet besorgten sich Betrüger Zugang zu gehackten Payback-Konten. Sie lösten die Punkte ein und bereicherten sich um ca. 91.000 Euro.

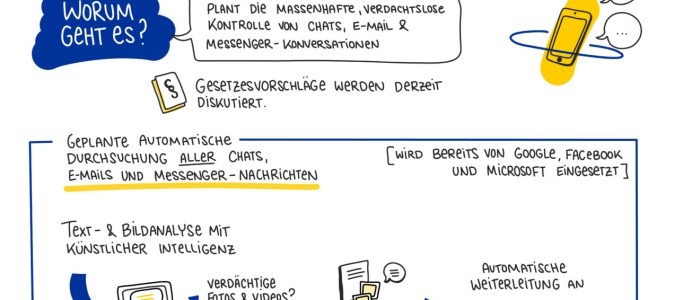

Nun wurde ein neuer als auch fertiger Vorschlag der EU zur Einführung der Chatkontrolle veröffentlicht, den man schon im Juni umsetzen will.

Unser Gesprächspartner Theo Tenzer betreibt Erwachsenenbildung. Er ist Journalist und Autor mehrerer Bücher zum Thema Kryptographie.

Spione im Smartphone! Eine neue Studie enthüllt die potenziellen Gefahren von In-App-Browsern auf unseren Smartphones.

Vorsicht vor der Banking-Malware Vultur! Dieser als McAfee Security-App getarnte Trojaner hat es auf eure sensiblen Daten abgesehen.

Immer mehr Infostealer-Angriffe zielen auf macOS-User ab. Atomic Stealer und Realst werden über Malvertising verbreitet.

Projekt Ghostbusters: Die schockierende Wahrheit über das heimtückische Snapchat-Spionageprogramm von Meta.

Kunden von Comdirect erhalten derzeit massenweise eine E-Mail, in der sie dringend zur Handlung innerhalb von 24 Stunden aufgerufen werden.