Beim 285-Millionen-Drift-Hack fiel offenbar nicht zuerst der Code. Die Täter bauten monatelang Vertrauen auf und nutzten am Ende einen Token.

Wie Vertrauen, Freigaben und ein Fake-Token das Protokoll ausräumten. Drift ist eine dezentrale Börse für Krypto-Derivate. Dort gibt es Future-Kontrakte (Verträge), bei dem eine Kryptowährung zu einem festen Preis zu einem bestimmten Zeitpunkt gekauft oder verkauft wird. Beim Drift-Hack brach offenbar nicht zuerst der Smart Contract, sondern das Umfeld darum. Die Täter bauten über Monate Vertrauen auf, ließen Freigaben vorbereiten und zogen am Ende echte Werte mit einem künstlich aufgeblasenen Token aus dem Protokoll.

Der Code war bei Drift nicht das Problem

Bei 285 Millionen Dollar denken viele an einen typischen Fehler im Smart Contract. Das ist ein Programm auf einer Blockchain, das automatisch ausgeführt wird, sobald bestimmte Bedingungen erfüllt sind. Nach dem bisherigen Stand der Dinge lief es hier aber anders. Der Angriff setzte offenbar nicht zuerst beim Code an. Er zielte vielmehr auf die Menschen ab, die um das Protokoll herum arbeiteten. Der Betreiber von Drift spricht von einer monatelang vorbereiteten Operation und sieht mit mittlerer Sicherheit nordkoreanische Akteure hinter dem Angriff.

Die Vorbereitung zum Hack soll schon im Herbst 2025 begonnen haben. Eine vermeintliche Trading-Firma suchte auf Konferenzen gezielt den Kontakt zu Drift-Mitarbeitern, sprach mit ihnen über Strategien und mögliche Integrationen und hielt diese Kontakte anschließend über Monate hinweg aufrecht. In einer Telegram-Gruppe gingen die Gespräche weiter. Später floss laut den bisher bekannten Angaben sogar mehr als eine Million Dollar aus dem eigenen Vermögen in das Drift-Umfeld. Die Täter wollten nicht auffallen. Sie wollten wie Leute wirken, mit denen man eben produktiv zusammenarbeitet.

Als mögliche Einfallstore stehen bisher zwei Wege im Raum. In einem Fall soll ein Beteiligter ein präpariertes Repository geöffnet haben, das in Visual Studio Code über die Datei „tasks.json” automatisch Schadcode ausführen konnte. Im anderen Fall soll ein Beteiligter eine Wallet-App über TestFlight ausprobiert haben. TestFlight ist ein offizielles Tool von Apple, mit dem Entwickler ihre ungeprüften Apps vor der Veröffentlichung testen lassen. Wie gesagt, die Täter bauten Vertrauen auf und nutzten es später gezielt aus.

Drift-Hack: Vorbereitete Freigaben statt spontaner Zugriff

Auch auf der Blockchain begann die Vorbereitung nicht erst am Tag des Angriffs. Öffentliche Analysen beschreiben mehrere sogenannte Durable-Nonce-Konten. Damit lassen sich im Solana-Netzwerk Transaktionen schon vorher unterschreiben und später ausführen. Im Alltag ist das ein praktisches Feature, hier aber umso mehr für die Täter. Sie besorgten sich Freigaben im Voraus und benutzten sie später einfach.

Kurz vor dem Drift-Hack änderte sich dann noch die Absicherung des Sicherheitsrats. Das neue Setup arbeitete den vorliegenden Analysen zufolge mit einem 2-von-5-Multisig. Multisig, kurz für Multi-Signature, ist ein Sicherheitsmechanismus, bei dem mehrere Unterschriften (Signaturen) nötig sind, um eine Transaktion auszuführen. In diesem Fall hieß das, dass von fünf Beteiligten zwei zustimmen mussten. Dazu kam ein Timelock von null Sekunden. Die normalerweise eingebaute Wartezeit bei heiklen Änderungen fiel damit weg. Ohne die zeitliche Verzögerung verschwand auch das letzte Sicherheitsfeature, das hätte helfen können.

Ein künstlicher Token als einzige Sicherheit

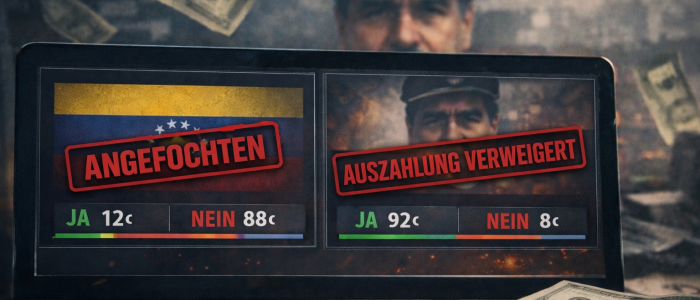

Ein weiterer Teil des Plans war die Verwendung eines künstlichen Tokens. Die Täter bauten mit CarbonVote einen Token auf, den das System später wie eine echte Sicherheit behandelt hat. Laut öffentlichen Analysen wurden 750 Millionen dieser Token erzeugt, mit wenig Liquidität angeschoben und über Scheingeschäfte auf einen realistisch wirkenden Preis gepumpt. Der Kurs sah damit echter aus, als er wirklich war. So wurde aus einem künstlich aufgeblähten Token auf dem Papier ein Gegenwert in Millionenhöhe.

Am 1. April 2026 ging es dann schnell: 31 Abhebungen in zwölf Minuten. Dabei zogen die Täter reale Vermögenswerte aus mehreren Bereichen des Protokolls ab. Der Schaden des Drift-Hacks lag nach bisherigem Stand bei rund 285 bis 286 Millionen Dollar. Damit gilt der Fall derzeit als größter DeFi-Hack des Jahres 2026 und als zweitgrößter Vorfall in der Geschichte von Solana nach Wormhole im Jahr 2022. Die Abkürzung Defi steht für Decentralized Finance, also eine Plattform für dezentrale Finanzdienstleistungen.

Was öffentlich belegt ist – und was nicht

Belegbar ist vor allem der erste Abtransport. Die Beute haben Unbekannte zunächst auf Solana umgetauscht, dann über Brücken weitergeschoben und anschließend in Ethereum (ETH) umgewandelt. Was danach noch kam, ist bislang nicht ausreichend belegt.

Problematisch war nicht nur das System

Der Angriff traf diesmal nicht zuerst den Code. Er betraf die verantwortlichen Personen sowie ihre Freigaben und Abläufe. Zwei Unterschriften, keine Wartezeit und ein künstlich aufgepumpter Token reichten aus. Das Problem lag somit nicht nur im Protokoll. Es lag im gesamten Betrieb drumherum.