Die elektronische Patientenakte wird Anfang dieses Jahres für gesetzlich Krankenversicherte Pflicht, es sei denn, man widerspricht.

Beiträge zum Thema IT Sicherheit

Im Bereich der IT Sicherheit gilt ein System als gehackt, wenn ein Sicherungsmechanismus gebrochen oder umgangen wurde.

Unsere Welt wird immer mehr durch Technik bestimmt. Daher wird die Absicherung aller Geräte und der digitalen Kommunikation immer wichtiger.

Neben Cyberkriminellen, die ihre Tätigkeit aufgrund finanzieller Anreize ausüben, gibt es auch Hacker, die gezielt von Behörden oder Regierungen beauftragt werden.

Telegram Premium als Tarnung: FireScam ist eine Malware, die mit Hilfe von Phishing-Seiten und Firebase gezielt Android-Geräte angreift.

Angeblich sei bei der ePA keine Prüfung der Sicherheit gegen Zugriffe der Geheimdienste "relevant", steht im Sicherheitsgutachten.

Mitglieder der vermutlich nordkoreanischen Hackergruppe Lazarus APT haben ihre Operation DreamJob mit einer neuen Kampagne fortgesetzt.

Wie KI die Cyber-Sicherheit verändert: Einblicke in die stetig wachsende Bedrohung durch KI-generierte Malware.

NSO-Group schuldig gesprochen: WhatsApp gewinnt Prozess gegen Entwickler der berüchtigten Pegasus-Spyware.

Solarmodule als Einfallstor für Hacker: Kritische Infrastrukturen wie das europäische Stromnetz sind extrem anfällig für Solar-Hacks.

Beim PayPal-Betrug per Gastkonto missbrauchen Kriminelle fremde IBAN für eigene Einkäufe. Davor warnt aktuell die Verbraucherzentrale.

Die Illusion vom sicheren Smartphone ist längst passé. Dank forensischer Tools wie Cellebrite gibt es keinen Schutz und keine Sicherheit!

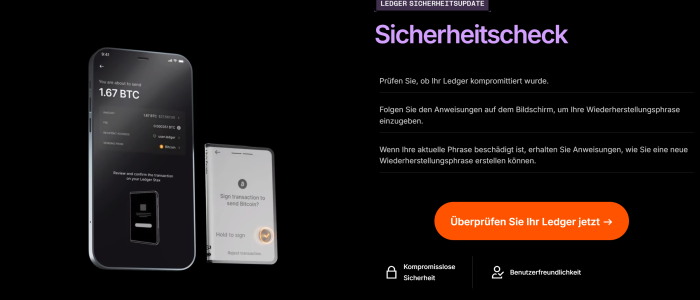

Achtung Phishing-Welle!! Gut gemachte Phishing-E-Mails zielen auf Ledger-Recovery-Phrasen ab. So schützt ihr eure Krypto-Wallet.

Facebook-Datenleck: Die irische Datenschutzbehörde verhängt eine 251 Millionen Euro Strafe gegen Meta wegen massiver Sicherheitsverstöße.

Massenüberwachung statt Datenschutz? EU-Überwachungspläne stoßen bei Bürgerrechtsgruppen zu Recht auf scharfe Kritik.

Kritische Sicherheitslücke im Dell Power Manager entdeckt. Jetzt Version 3.17 installieren, um euer System vor Schadcode zu schützen!

Der von der Verbraucherzentrale bereitgestellte Fakeshop-Finder hilft Verbrauchern dabei, gefälschte Internet-Shops besser zu erkennen.

Die CDU plant einen Ausbau der Videoüberwachung von Bahnhöfen mit Gesichtserkennung durch Künstliche Intelligenz (KI).

Vorsicht ist geboten bei Angeboten von Gesundheitstests bezüglich einer maßgeschneiderten und individuellen Gesundheitsanalyse von Experten.

Ein zufällig entdecktes Datenleck beim LKA Brandenburg sorgt für Wirbel: Sensible Daten waren in Gefahr. Das BKA kappte die Leitung.

Justizministerin Marion Gentges fordert per Gesetzesänderung Verpflichtung für Autohersteller, Zweitschlüssel oder Zugangscode herauszugeben.

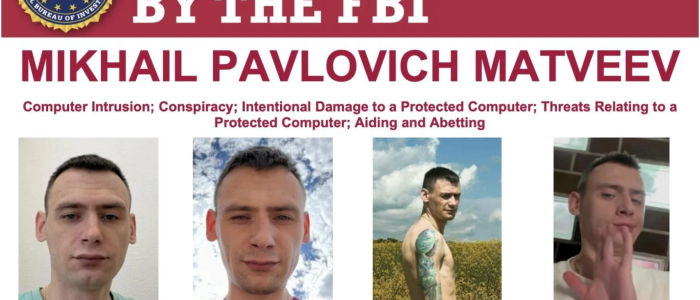

Verhaftung von Wazawaka: Russland gelingt die Festnahme eines lange gesuchten Ransomware-Entwicklers von Hive, LockBit und Babuk.

Wie die GodLoader-Malware die Open-Source-Plattform Godot ausnutzt und in wenigen Monaten über 17.000 Systeme infiziert hat.