Was tun Cyberkriminelle, um an neue sensible Daten zu gelangen? Easy: Sie nutzten einen Leads Scraper, der ihnen die ganze Arbeit abnimmt.

Leads Scraper. Der Begriff stammt ursprünglich aus dem Bereich des Online-Marketings und vom Data Mining. Für mehr Leads (Verkäufe) benötigen die Vertriebsmitarbeiter möglichst viele persönliche Daten, um die Angerufenen gezielt ansprechen zu können. Die Kaltakquise auf Basis weniger Daten ist deutlich anspruchsvoller. Je mehr persönliche Informationen wie E-Mail-Adressen, Telefonnummern, Social-Media-Profile, Website-URLs und Standortinformationen vorliegen, desto größer ist die Chance auf eine erfolgreiche Akquise. Das ist beim Marketing so und auch im digitalen Untergrund.

Woher kommt der Begriff Leads Scraper?

Leads Scraper Tools extrahieren automatisch große Mengen an Kontaktdaten von Webseiten, sozialen Netzwerken oder Unternehmensverzeichnissen. Diese Praxis ist illegal, sobald die Software bestehende Schutzmaßnahmen gegen das Auslesen der Daten überwindet. Viele Websites verbieten das Sammeln von Daten durch Dritte in ihren Allgemeinen Geschäftsbedingungen, gegen die in diesem Fall verstoßen wird. Die gesammelten Daten werden dann in einer strukturierten Form gespeichert, also beispielsweise als CSV-Datei oder in einer CRM-Datenbank, damit Unternehmen oder Hacker sie für ihre Zwecke nutzen können.

Datenextraktion ermöglicht finanzielle Unabhängigkeit: Ein Krimineller als Privatier

Wir haben Krypton vom Fraud-Forum CrimeState befragt. Er programmiert und optimiert eigenhändig Leads Scraper Programme, die er und seine Kunden zu missbräuchlichen Zwecken einsetzen. Sein Interesse an Anonymisierung, Webtechnologien und insbesondere Scraping führte ihn vor einigen Jahren in die Betrugs-Szene.

Er schrieb uns, dass ihn die technische Herausforderung und die Möglichkeit, durch Automatisierung und gezielte Datenanalyse neue Potenziale zu entdecken, besonders gereizt haben. Aufgrund seiner Arbeit mit cstate.to und diversen Projekten im Bereich Scraping, Fraud und Datenhandel brauche er keinen normalen Job. „Wenn man die richtigen Netzwerke hat und weiß, wie man Daten effizient nutzen kann, ist man finanziell unabhängig„, kommentiert der „Privatier“ Krypton seinen finanziellen Status im O-Ton.

Welche Aufgaben übernehmen digitale Erntemaschinen für die Betrugsszene?

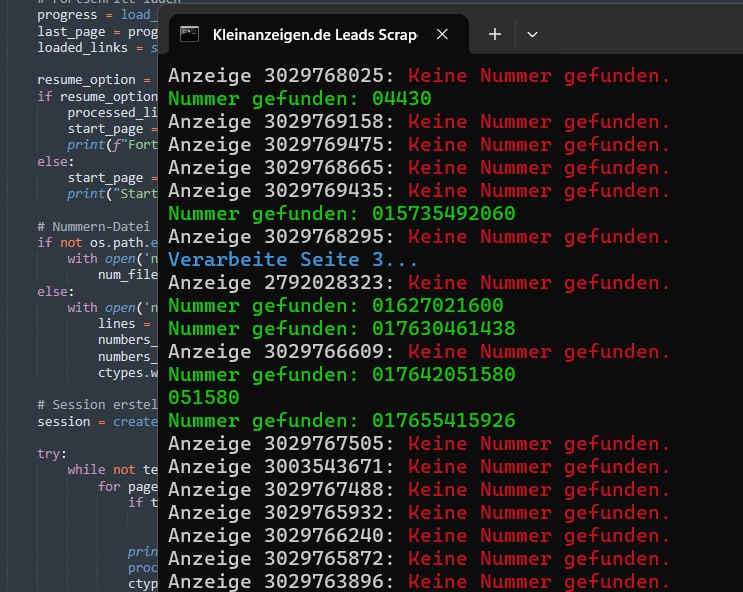

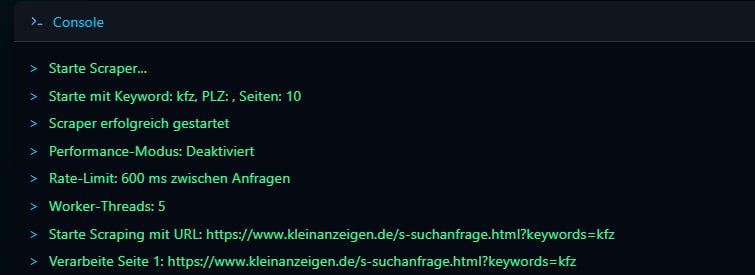

Krypton erklärt mit eigenen Worten, was diese Tools tun und wofür er sie einsetzt. „Ein Leads Scraper ist ein Tool, das automatisiert E-Mails, Telefonnummern, Adressen und Metadaten von Webseiten extrahiert. Es kann Plattformen wie kleinanzeigen.de, ImmoScout24 oder mobile.de durchsuchen und systematisch wertvolle Informationen speichern.„

Lars Sobiraj: Was genau tut dein Tool dabei? Und was wären weitere mögliche Ziele?

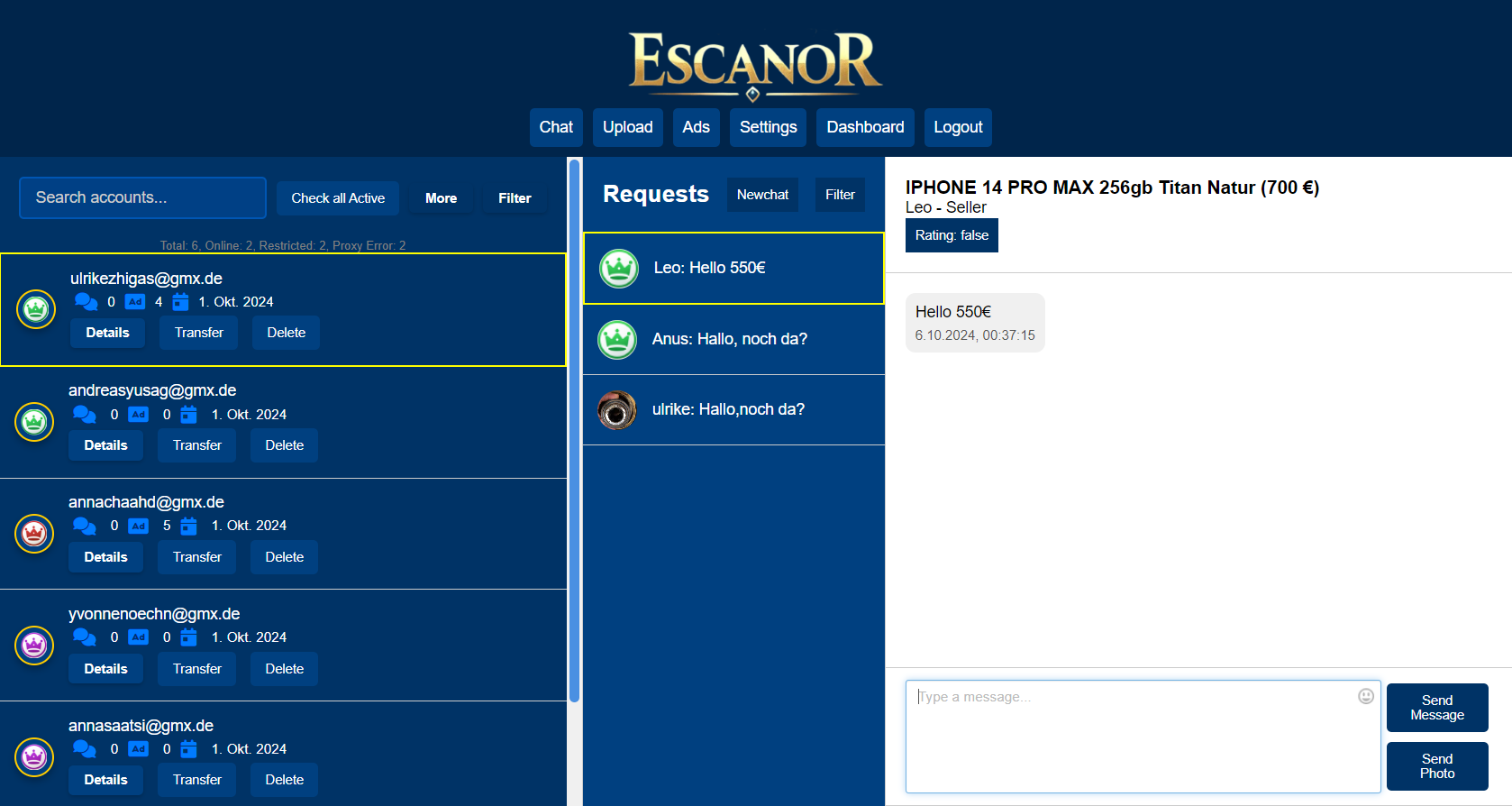

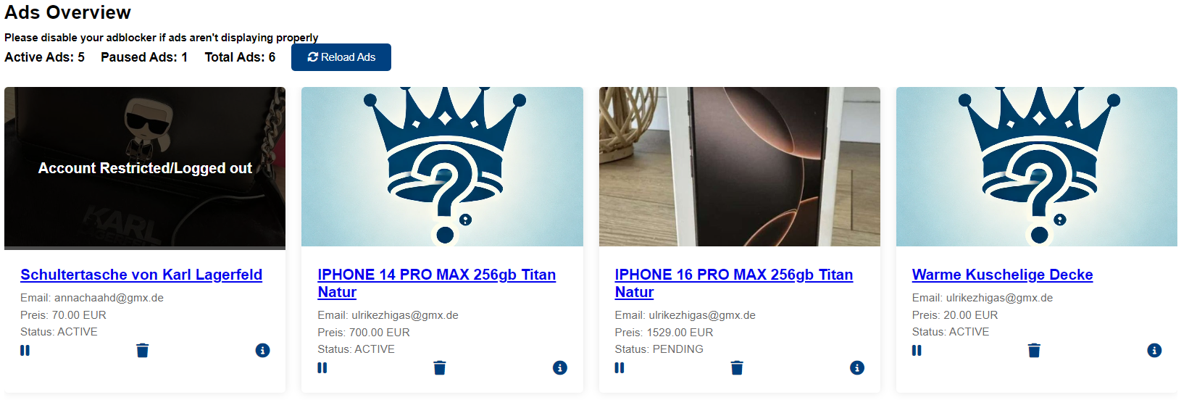

Krypton: Mein Scraper durchsucht Inserate, Profile und Kontaktinformationen auf verschiedenen Plattformen und strukturiert die Daten für verschiedene Verwendungszwecke. Ein gutes Beispiel ist die Escanor.cc Kleinanzeigen-Suite, die von einem Kollegen entwickelt wurde und Betrug auf Kleinanzeigen-Seiten enorm vereinfacht. Weitere mögliche Ziele sind Jobbörsen, der Facebook Marketplace oder Telegram-Gruppen.

Lars Sobiraj: Dem Screenshot kann man entnehmen, dass man darüber sogar mit seinen Opfern chatten kann! Warum schützen die Betreiber die Daten ihrer Nutzer nicht besser gegen derartige Webcrawler? Gab es jemals Versuche, das zu erschweren?

Krypton: Plattformen haben Rate-Limits (Durchsatzbegrenzungen), Captchas und IP-Sperren. Aber es gibt immer Wege, sie zu umgehen – zum Beispiel mit Rotating-Proxies, einem AI-gestützten Captcha-Solver oder Headless-Browsern. Letztlich sind die Betreiber gezwungen, die Usability (Nutzbarkeit) ihrer Website zu erhalten. Deshalb müssen sie die Daten halböffentlich lassen.

Tools werden für Online-Betrug, Social Engineering, Identitätsdiebstahl und Fake-Shops eingesetzt

Lars Sobiraj: Du meintest im Vorgespräch, die Ergebnisse seien auch sortierbar und man könnte gezielt nach Einträgen suchen. Wonach sortiert der Leads Scraper? Und wonach soll das Tool suchen und mit welcher Motivation?

Krypton: Die Sortierung ist nach Postleitzahl, Stadt, Telefonnummern, Angebotsbeschreibung, Preis und Datum möglich. Dadurch kann man gezielt hochpreisige Angebote, Neukunden oder wiederkehrende Muster filtern. Das erleichtert Scams (Online-Betrug), Social Engineering und Fake-Shop-Building enorm.

Lars Sobiraj: Welche Rolle spielen gejailbreakte oder auch normale ChatBots dabei? Wie kann die KI deine Tätigkeit unterstützen? Unternehmen die KI-Anbieter etwas gegen eine missbräuchliche Nutzung? Oder musst du dafür eine von den Restriktionen befreite (gejailbreakte) AI-Version einsetzen, um zum Ziel zu gelangen?

Krypton: Viele Anbieter haben Beschränkungen, aber mit jailbreakten Modellen oder eigenen APIs (Programmierschnittstellen) kann man sie umgehen. Die KI kann auch automatische Fake-Anfragen an Verkäufer oder Bank-Phishing-Kampagnen erstellen. Außerdem kann man damit Fake-Nachrichten, Chat-Scripts oder Social Engineering-Angriffe optimieren.

Welche Daten können für welche Arten von Betrug missbraucht werden?

Lars Sobiraj: Oder anders gefragt: Was kann man denn überhaupt mit den Daten anfangen? Die E-Mails für das Phishing? Und wofür nutzt du die Telefonnummern? Phone Bombing zum Spaß oder Telefon-Betrug?

Krypton:

- E-Mails: Perfekt für Phishing, Scam-Kampagnen oder Fake-Gewinnspiele

- Telefonnummern: Nützlich für OTP-Bypassing, SMS-Spam oder Fake-Kundenanrufe

- Adressen: Gut für Fake-Pakete, Identitätsdiebstahl oder Kontoeröffnungen (im Namen der Opfer, womit die Kriminellen anonym bleiben).

Je detaillierter die Daten, die der Scraper liefert, desto mehr Möglichkeiten gibt es.

Lars Sobiraj: Das klingt einleuchtend. Wie viele Angaben einer Person brauchst du denn eigentlich, um zum Beispiel ein Konto auf ihren oder seinen Namen zu eröffnen? Alleine die Anschrift und Telefonnummer der Opfer werden ja wohl nicht ausreichend sein, oder !?

Krypton: Viele Seiten brauchen nur den Namen, Adresse, E-Mail und Telefonnummer für die Kontoerstellung. Für Banken mit KYC kann man Fake-Dokumente (nachgemachte Ausweise etc.), Deepfake-Technologien oder Insider-Zugänge (von Mitarbeitern oder privilegierten Kunden) nutzen.

Wer persönliche Daten ungeschützt ins Netz stellt, muss mit den Konsequenzen leben!

Lars Sobiraj: Hast du keine moralischen Bedenken dabei? Oder ist dir das komplett egal, weil die Daten ja mehr oder weniger öffentlich im Netz stehen?

Krypton: Die Daten sind öffentlich und (uneingeschränkt) zugänglich. Die Verantwortung liegt immer beim Nutzer – wer persönliche Daten ungeschützt ins Netz stellt, muss mit den Konsequenzen rechnen.

Keine moralischen Bedenken vorhanden!

Lars Sobiraj: Na, du machst es dir aber sehr einfach mit der Moral! Hast du schon einmal einen Plattform-Betreiber darüber informiert, dass es viel zu simpel ist, auf diese Weise an sensible Kundendaten zu gelangen? Welche Reaktion wäre zu erwarten bzw. welche hast du erhalten?

Krypton: Nein, warum sollte ich? Plattformbetreiber ignorieren Sicherheitslücken, bis sie selbst betroffen sind. Die meisten profitieren von der Datenweitergabe und tun erst etwas, wenn es öffentlich eskaliert.

Lars Sobiraj: Zumindest Letzteres war häufig so. Was glaubst du, muss passieren, damit die Internetnutzer künftig nicht mehr so freizügig mit ihren Daten umgehen? Müssen sie etwa selbst von einem Betrug betroffen sein, damit sie das Thema Datenschutz ernster nehmen?

Krypton: Die meisten verstehen es erst, wenn ihr Konto geleert oder ihre Identität für Betrug genutzt wurde. Solange sich nichts ändert, bleibt es ein leichtes Geschäft.

„Wer sauber arbeitet, wird nicht entdeckt.“

Lars Sobiraj: Doch mal ein anderes Thema. Was unternimmst du gegen eine mögliche Aufdeckung deiner Identität? Immobilienscout, eBay, kleinanzeigen.de & Co. können ja sehen, mit welcher IP-Adresse das Scraping durchgeführt wird. Anders gefragt: Wie groß ist das Risiko, dabei entdeckt zu werden?

Krypton: Minimales Risiko. Rotierende Proxys, Residential IPs (Übertragung der lokalen IP-Adresse der Plattform-Nutzer mittels Proxy beim Einsatz des Leads Scrapers), Fingerprint-Spoofing (bzw. Device-Spoofing, also das Vortäuschen der Hardware der Besucher) und Server-Tunneling (z.B. mit einem VPN*) sorgen für Anonymität. Wer sauber arbeitet, wird nicht entdeckt.

Lars Sobiraj: Wie reizvoll ist das Ganze finanziell gesehen? Was kostet denn ein einzelner Datensatz eines eBay-Kunden? Oder 100 oder 1.000 Stück? In welcher Größenordnung werden die denn verkauft?

Krypton:

- Ein kompletter Datensatz (Name, Adresse, Telefonnummer, verifizierte E-Mail) bringt 5-50€ pro Person

- große Pakete (1.000+) werden für 500 bis 5.000€ gehandelt, je nach Qualität

- besonders wertvoll sind Bankdaten, KYC-Dokumente und Wallet-Infos.

Kopierschutz oder Kontrolle der verwendeten Hardware zum Schutz des geistigen Eigentums?

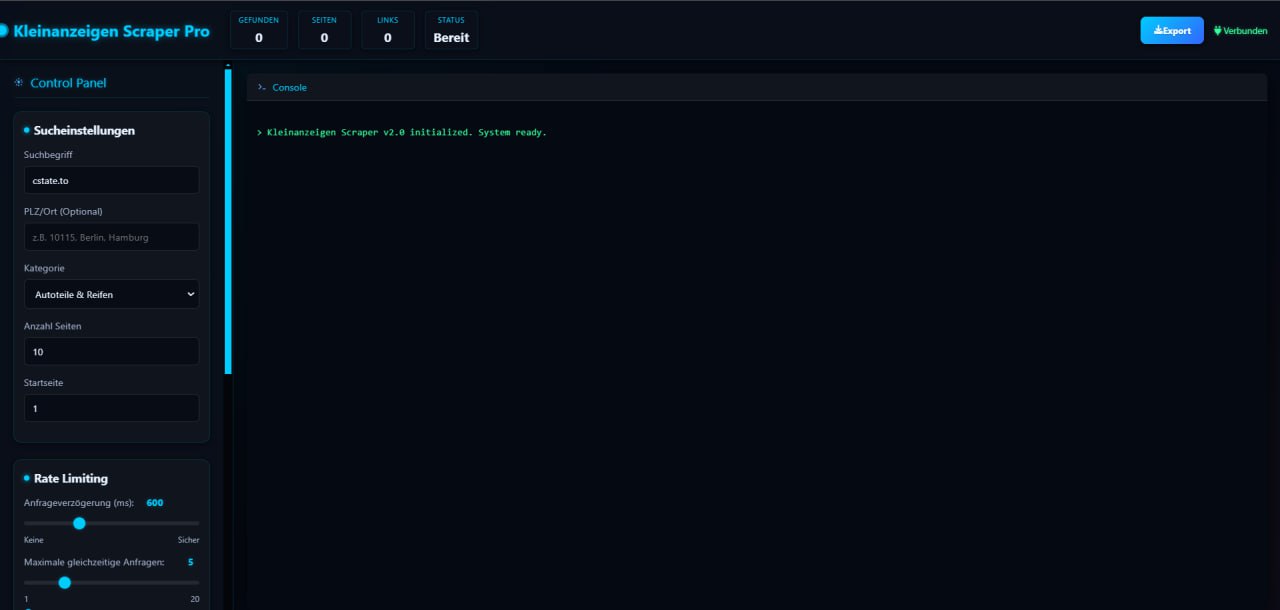

Lars Sobiraj: Was verkaufst du denn dann am Ende? Nur die Datensätze? Oder eine lizenzierte Software, die du mit VMProtect Software oder einer anderen DRM-Lösung geschützt hast?

Krypton: Also ich selbst verkaufe keine Datensätze oder sonst was, sondern eine Softwarelösung die automatisiert relevante Infos extrahiert.

Der Code bleibt vollständig auf dem Server – die Nutzer haben nur Zugriff auf eine Web-Oberfläche oder einen Frontend-Client, der über APIs kommuniziert. Das macht Reverse Engineering oder Scraping / Sniffing unmöglich. Schutzmechanismen wie VMProtect oder DRM sind nicht nötig, da alles serverseitig läuft und durch Reverse Proxys sowie eine Hardware-ID (HWID) und ein Lizenzkey-System abgesichert ist.

Die Käufer nutzen die extrahierten Daten für verschiedene Zwecke – von SMS-Spam bis hin zu Bank-Phishing oder Social Engineering, ich stelle nur das Werkzeug bereit, die Nutzung liegt bei ihnen.

Leads Scraper: Wenn Kriminelle andere Kriminelle über den Tisch ziehen wollen

An dieser Stelle mussten wir einmal genauer nachhaken. Man kann es bei einem Web Frontend nämlich gar nicht verhindern, dass der Käufer seinen Zugang direkt weiterverkauft. Die Nutzung einer Hardware ID (HWID) hingegen setzt die Installation und Ausführung eines Programms auf dem eigenen Computer voraus. Doch mal ernsthaft, wer würde freiwillig ein ausführbares Programm von einem Cyberkriminellen installieren!? Niemand!

Dazu kommt, dass die HWID eine ganz andere ist, sobald man die Kriminellen-Software innerhalb einer Virtual Machine startet. Krypton behauptete dann, seine Abnehmer würden Remote Desktops nutzen, anstatt seinen Leads Scraper auf dem eigenen PC* zu nutzen. Die HWID von einem Remote Desktop (RDP) kann man natürlich auslesen. Doch man muss als Abonnent eines kriminellen Online-Dienstes immer befürchten, dass der Anbieter nicht nur scrapen lässt, sondern auch selbst die von seinem Kunden gewonnenen Daten speichert, um sie später zu verkaufen oder selbst zu nutzen.

Krypton behauptete dann, dass es in seinem Forum tatsächlich ein oder zwei andere Vendoren gäbe, die ausführbare Tools zur Datensammlung anböten. Diese sollten geschützt in einer Sandbox oder einem RDP verwendet werden. Vorher müsse man unbedingt einen Scan mit Virustotal durchführen, um „eventuelle Risiken zu vermeiden„. Doch wie jeder weiß, ist dieser Malware-Scan alles andere als perfekt. Und ganz im Ernst: Sollte man einem skrupellosen Cyberkriminellen vertrauen, der vor rein gar nichts zurückschreckt?

Von daher ist es wahrscheinlicher, dass dieser und andere Hacker ihre Leads Scraper selbst einsetzen, statt sie an Dritte zu vermieten. Sollten sie das Tool als Software-as-a-Service (SAAS) anbieten, werden sie höchst wahrscheinlich die Daten abschöpfen, um ihren Umsatz zu maximieren. Oder sie verstecken im Programm eine Hintertür, über die sie zumindest versuchen, die Computer* ihrer Kunden zu hacken.

Düstere Zukunftsaussichten

Auf die Frage, wie sein Geschäftsmodell in fünf bis zehn Jahren aussehen wird, schreibt er uns: „KI, Automatisierung und Deepfake-Technologie werden das Scamming-Level massiv anheben.“ Er und die Mitglieder seines Forums würden „am Puls der Zeit bleiben, um den neuesten Entwicklungen immer einen Schritt voraus zu sein 🚀“.

Oder aber sie machen nur einen einzelnen, aber entscheidenden Fehler, wie zahlreiche Forenbetreiber vor ihnen. Da die Polizei personell völlig überfordert ist, kann das natürlich noch einige Zeit dauern. Doch umso länger ein Fraud-Forum online ist, umso mehr steigt im Laufe der Zeit die Wahrscheinlichkeit, dass sich bei den Kriminellen ein Fehler einschleicht, der ihnen den Hals bricht. Es sind gierige Profis, doch es handelt sich dennoch um Menschen, deren Aufmerksamkeit in bestimmten Situationen auf den Nullpunkt sinkt.

Trotzdem sind dies überaus düstere Zukunftsaussichten für alle ehrlichen Bürgerinnen und Bürger, die nicht nur um ihre Daten sondern ernsthaft um ihre Identität und ihr Geld fürchten müssen. Wir bedanken uns bei Krypton, obwohl es ihm natürlich nur um Werbung in eigener Sache ging.

📢 Verpasse keine Hintergrundberichte mehr! Folge uns auf Facebook, dem früheren Twitter oder der X-Alternative Mastodon, um keine Neuigkeiten rund um die Themen Copyright, Datenschutz, IT-Sicherheit und Netzpolitik zu verpassen.

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.