Zehn der jetzt beschlagnahmten Domains gehörten zu DDoS-Anbietern, denen das FBI eigentlich schon im Dezember den Saft abgedreht hatte.

US-Strafverfolgern des FBI gelang es mal wieder ein paar Domains von DDoS-for-hire-Plattformen vom Netz zu nehmen. Viele davon waren allerdings Reinkarnationen von Diensten, die die Ermittler eigentlich schon im vergangenen Dezember abgeschaltet hatten. Dass diese in nächster Zeit wieder irgendwo auftauchen, ist daher nicht auszuschließen.

FBI beschlagnahmt weitere Domains von DDoS-Dienstanbietern

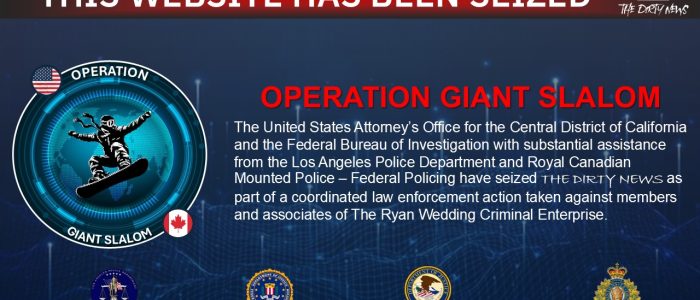

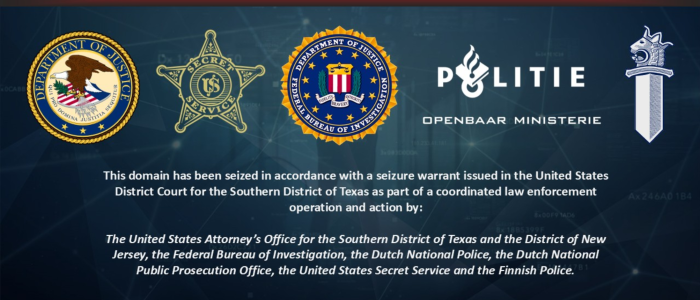

Wie das US-Justizministerium gestern bekannt gab, hat das US-amerikanische Federal Bureau of Investigation (FBI) im Rahmen einer internationalen Strafverfolgungsoperation namens “PowerOFF” kürzlich 13 Domains sogenannter DDoS-for-hire-Plattformen beschlagnahmt.

Die vom Netz genommenen Portale ermöglichten es ihren Besuchern, gegen Bezahlung massive DDoS-Angriffe (Distributed Denial of Service) gegen beliebige Ziele zu starten. Dabei überfluten sie die Zielsysteme mit unzähligen Datenpaketen. Infolgedessen sind diese mit der Verarbeitung der ankommenden Informationen überfordert und können nicht mehr auf legitime Anfragen reagieren.

Bei zehn der beschlagnahmten URLs soll es sich sogar um Reinkarnationen gehandelt haben. Die betroffenen Anbieter erlagen den Ermittlern eigentlich schon während einer früheren Razzia im Dezember 2022. Damals nahm das FBI insgesamt 48 Domains von führenden, oftmals auch als “Booter” oder “Stresser” bezeichneten DDoS-Diensten vom Netz.

Ermittler testeten die DDoS-Services, um sie zu bewerten

Dem US-Justizministerium zufolge registrierten die FBI-Ermittler zunächst eigene Konten auf den jeweiligen Plattformen der DDoS-Anbieter und schlossen dort kostenpflichtige Abonnements ab, um die Dienste zu testen. Anschließend griffen sie darüber Computer an, die unter ihrer eigenen Kontrolle standen.

“Das FBI beobachtete dann die Auswirkungen der Angriffe auf den Computern der ‚Opfer‘ und bestätigte, dass die Booter-Websites wie beworben funktionierten. In einigen Fällen war der Testangriff so stark, dass die Internetverbindung vollständig unterbrochen wurde, obwohl sich der ‚Opfer‘-Computer in einem Netzwerk mit großer Kapazität befand.”

US-Justizministerium

Folglich eigneten sich die DDoS-Angriffe, um Zielsysteme selbst dann vollständig offline zu nehmen, wenn diese über eine leistungsstarke Internetverbindung verfügten. Für Opfer einer solchen Attacke zieht das natürlich Kosten nach sich, die jene der Stresser-Dienste üblicherweise deutlich überschreiten.

Dies geht auch aus der zur Unterstützung der Beschlagnahmebeschlüsse eingereichten eidesstattlichen Erklärung hervor:

“Opfer, die von solchen Diensten angegriffen werden, oder diejenigen, die den Opfern Internetdienste zur Verfügung stellen, müssen oft für eine höhere Internetbandbreite zahlen, um die Angriffe abzufangen, oder sie müssen DDoS-Schutzdienste abonnieren oder spezielle Hardware kaufen, um die Auswirkungen von DDoS-Angriffen abzuschwächen.”

Eidesstattliche Erklärung

Eine vollständige Liste der 13 vom FBI beschlagnahmten DDoS-Service-Domains inklusive der jeweiligen Serverstandorte ihrer Webhoster ist hier zu finden. Angesichts der Tatsache, dass die meisten davon schon zuvor unter einer anderen URL erreichbar waren, tauchen sicherlich auch in der nächsten Runde einige dieser Stresser erneut irgendwo auf.