Strafverfolgungsbehörden identifizieren den russischen Anführer der LockBit-Ransomware-Bande als Dmitry Yuryevich Khoroshev aka LockBitSupp.

Am 07.05.2024 gab das FBI, die britische National Crime Agency und Europol bekannt, dass der russische Staatsbürger Dmitry Yuryevich Khoroshev, 31, die Person hinter dem Nicknamen LockBitSupp ist. Dieser steht im Verdacht, der Administrator und Entwickler der LockBit-Ransomware zu sein. Das US-Justizministerium wirft ihm demgemäß Computerkriminalität, Betrug und Erpressung vor.

Erstmals ist es der Strafverfolgungskoalition unter Führung der britischen National Crime Agency gelungen, die Identität des LockBit-Admins aufzudecken. Damit einhergehend veröffentlichten sie umfassende Anklagen und Sanktionen gegen LockBitSupp. Nach Angaben des Justizministeriums stammt Khoroshev aus Woronesch, einer Stadt in Russland, etwa 500 km südlich von Moskau.

LockBit-Website diente Behörden zur Offenlegung

Die Strafverfolgungsbehörden gaben die Identität von LockBitSupp heute auch auf der ursprünglichen, schon vorher beschlagnahmten Darknet-Site von LockBit bekannt. Bereits vorher kündigten sie die Mitteilung groß an, hielten sich allerdings noch bedeckt. Dies ließ entsprechend Raum für Spekulationen. Auf der Website stellte das US-Außenministerium außerdem eine Belohnung von 10 Millionen US-Dollar für Informationen in Aussicht, die den Behörden dazu verhelfen soll, Choroshev zu verhaften und zu verurteilen.

Generalstaatsanwalt Merrick B. Garland kündigte entspechend an:

„Heute gehen wir noch einen Schritt weiter und beschuldigen die Person, die unserer Meinung nach dieses bösartige Cyberprogramm entwickelt und verwaltet hat, das über 2.000 Opfer ins Visier genommen und mehr als 100 Millionen US-Dollar an Ransomware-Zahlungen gestohlen hat“

US-Anwalt Philip R. Sellinger für den Bezirk New Jersey, wo Khoroshev angeklagt wurde, ergänzt:

„Dmitry Khoroshev konzipierte, entwickelte und verwaltete Lockbit, die weltweit am weitesten verbreitete Ransomware-Variante und -Gruppe, was es ihm und seinen Partnern ermöglichte, Chaos anzurichten und Tausenden von Opfern auf der ganzen Welt Schaden in Milliardenhöhe zuzufügen“

Sanktionen sollen für Abschreckung sorgen

Die US-Regierung kündigte weiterhin Sanktionen gegen Khoroshev an. Diese sollen effektiv jeden daran hindern, mit LockBitSupp Geschäfte zu tätigen. So auch Opfer, die den Lösegeldforderungen nachkommen. Durch die Sanktionierung soll es für die LockBit-Hintermänner schwieriger werden, von ihren Cyberangriffen zu profitieren. Verstöße gegen die Auflagen können zu hohen Geldstrafen und einer strafrechtlichen Verfolgung führen.

In einer Mitteilung von Europol heißt es:

„Der Administrator und Entwickler von LockBit, ein russischer Staatsbürger, unterliegt nun einer Reihe von Vermögenseinfrierungen und Reiseverboten, die vom britischen Außen-, Commonwealth- und Entwicklungsamt sowie vom Office of Foreign Assets Control (OFAC) des US-Finanzministeriums erlassen wurden das australische Ministerium für auswärtige Angelegenheiten und Handel“.

NCA-Generaldirektor Graeme Biggar schätzt ein:

„Diese Sanktionen sind enorm bedeutsam und zeigen, dass es für Cyberkriminelle wie Dmitry Khoroshev, die auf der ganzen Welt Chaos anrichten, kein Versteck gibt. Er war sich sicher, dass er anonym bleiben könnte, aber er hatte Unrecht.“

Biggar kündigt an, dass die NCA und ihre Partner nun auch Partner ins Visier nehmen, die LockBit-Dienste genutzt haben.

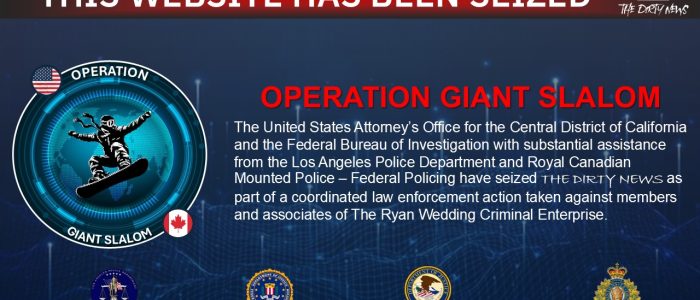

Der öffentlichen Bekanntgabe der Identität von LockBitSupp ging bereits im Februar dieses Jahres die „Operation Cronos“ voraus. Dabei gelang es bereits Strafverfolgern aus zehn Ländern, die Ransomware-Group zu stoppen. Davon zeugte ein Beschlagnahmungsbanner auf der Datenleak-Website von LockBit, demgemäß die Website ab diesem Zeitpunkt unter der Kontrolle der National Crime Agency des Vereinigten Königreichs stand.

LockBitSupp zeigte sich am Jahresanfang noch zuversichtlich

Aber auch LockBitSupp äußerte sich öffentlich zu dem Bust. Um zu zeigen, dass LockBit immer noch aktiv ist, gab er The Record ein Interview. Darin behauptete er, dass Operation Cronos „keine Auswirkungen auf das Geschäft“ hätten. „Ich sehe das als zusätzliche Werbung und als Gelegenheit, allen die Stärke meines Charakters zu zeigen. Ich lasse mich nicht einschüchtern. Was dich nicht umbringt, macht dich stärker“, so LockBitSupp.

Nach Angaben des US-Finanzministeriums ist die in Russland ansässige Ransomware-Gruppe LockBit mindestens seit September 2019 eine der aktivsten Ransomware-Gruppen der Welt. Zudem ist sie für ihre gleichnamige Ransomware-Variante bekannt. Die Group hatte weltweit über 2.500 Opfer im Visier und soll Lösegeldzahlungen in Höhe von mehr als 500 Millionen US-Dollar erhalten haben.

Seit Januar 2020 haben Partner, die LockBit verwenden, Organisationen in einer Reihe kritischer Infrastruktursektoren angegriffen, darunter Finanzdienstleistungen, Ernährung und Landwirtschaft, Bildung, Rettungsdienste und Gesundheitswesen. Der LockBit-Ransomware-Betrieb funktioniert als Ransomware-as-a-Service (RaaS)-Modell. Dabei werden Partner angeworben, um Ransomware-Angriffe mithilfe der LockBit-Ransomware-Tools und -Infrastruktur durchzuführen.