Wir erklären ausführlich, wie man die relevanten Daten von Webseiten im Darknet versteckt. Was ist eine DMZ-Umgebung? Was muss man beachten?

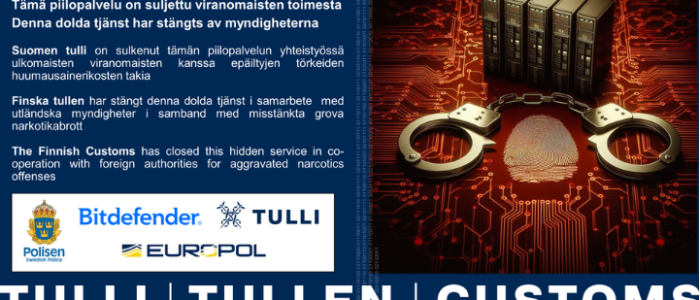

Foren wie das CrimeNetwork oder der CrimeMarket waren lange Zeit im WWW erreichbar, die Techadmins hatten die Webseiten im Darknet versteckt, konkret gesagt im Tor-Netzwerk. Das hatte den Vorteil, dass beide Foren von Google & Co. indiziert wurden und man sie so über die Suchmaschinen finden konnte. Doch die relevanten Daten der Nutzer konnte die Polizei nicht ohne weiteres beschlagnahmen. Denn wenn der Server fällt, sollten die Daten nicht mit fallen.

Foren und Webseiten im Darknet

Der Entry-Server hat dabei nur die Aufgabe, alle Anfragen der Besucher weiterzuleiten. Die eigentlichen Daten befinden sich auf einer Onion-Seite mit Nginx Webserver oder einem VPS in Russland oder einem anderen Land, was den Webhoster nicht zur Preisgabe der Identität ihrer Hosting-Kunden verpflichtet. Wer die Tor-Seite innerhalb der EU hostet, hat das Prinzip offenbar noch nicht verstanden. Bei dem Vorgang überschreibt der Server den sogenannten Domain-Header, auch Host-Header genannt. Das heißt, der Server leitet die Anfrage einfach nur weiter zur Onion-Adresse. Natürlich muss man die Clearnet-Domain bei einem Offshore-Domain-Anbieter anmieten.

Absicherung der Onion Seite mittels DMZ-Umgebung

Die Abkürzung DMZ steht für demilitarisierte Zone. Das hat tatsächlich nur etwas mit IT zu tun. Gemeint ist ein Bereich, den man komplett von innen und außen abgeschottet hat. Der Tor Gateway/Entry-Server zum Hidden Service hat als einziger einen Zugang zur DMZ-Umgebung und zum Internet. Doch die Daten können diesen Bereich darüber nicht mehr verlassen. Die Verbindung über ein verschlüsseltes Netzwerk bedeutet automatisch, dass die Ladezeit länger ist und es länger dauert, bis man eine sichtbare Reaktion auf einen Mausklick erhält. Um diesen Effekt abzufedern, sollte man alle Grafiken und größere Dateien über den Cache auf dem Nginx-Server verfügbar machen. Das geht schneller, als diese jeweils laden zu lassen. Ein Docker-Netzwerk innerhalb der DMZ-Umgebung kann als extra Schutz für PHP-Worker, Datenbank oder Webserver genutzt werden.

Warum der ganze Aufwand? Ganz einfach. Wenn die Behörden den Entry-Server im Clearnet beschlagnahmen, was passieren kann, dann kann die Polizei zwar die Seite offline nehmen. Doch sie erhalten auch im Fall einer Beschlagnahmung trotzdem keine relevanten Informationen, weil sich alle wichtigen Daten im Tor-Netzwerk befinden. Die Angabe, von wo die Daten zurückkommen, hilft ihnen auch nicht viel weiter.

In der geschützten DMZ-Zone befindet sich der Nginx-Server und die Datenbank, beispielsweise auf Basis von MySQL. Beide sind nach außen komplett abgeschottet. Beide Server können sich lediglich zu festgelegten Bedingungen über einen Socks5-Proxyserver nach außen verbinden. Auch alle Updates der Software laufen darüber. Am besten sollte man diese direkt wieder über Tor hinaus routen. Einige Darknet-Seiten wurden geleakt über Ping-Anfragen, die zu einem Server der Polizei gesendet wurden. Diese wusste dann, wo die Tor-Umgebung gehostet ist, sofern jemand aus dem Container ausbrechen sollte oder aber den Webserver exploiten kann. Wichtig ist auch, bei der Entry-Node im Clearnet das Logging auszuschalten. Davon haben wir in unserem Beitrag letzte Woche schon gesprochen.

Anleitung für die Installation

Dies ist keine Anleitung für eine illegale Handlung. Natürlich kann man darüber auch einen legalen Dienst aufbauen. Dies ist auch nur der grobe Abriss. Doch so könnte die Installation des Frontends laufen. Wir hoffen, dass euch die Einrichtung der Webseiten im Darknet nicht zu kompliziert wird.

Pakete installieren

apt install nginx tor socat nano

Tor Config für die Anfragen vorbereiten

nano /etc/tor/torrc

SocksPort 127.0.0.1:9050socat einrichten

nano /etc/systemd/system/tor-socat.service

[Unit]

Description=socat HTTP-to-SOCKS bridge for Tor

After=tor.service

Requires=tor.service

[Service]

ExecStart=/usr/bin/socat TCP-LISTEN:9080,fork,reuseaddr,bind=127.0.0.1 SOCKS5-CONNECT:127.0.0.1:eure_onion_domain.onion:80,socksport=9050sofern vor 1.7.4

ExecStart=/usr/bin/socat TCP-LISTEN:9080,fork,reuseaddr,bind=127.0.0.1 SOCKS4A:127.0.0.1:eure_onion_domain.onion:80,socksport=9050

Restart=always

[Install]

WantedBy=multi-user.targetAktivieren

systemctl daemon-reload

systemctl enable –now tor-socat

nano /etc/nginx/sites-enabled/example.to

proxy_cache_path /var/cache/nginx levels=1:2 keys_zone=onion_cache:10m max_size=1g inactive=60m use_temp_path=off;

server {

listen 80;

server_name example.to www.example.to;

location / {

proxy_pass http://127.0.0.1:9080;

proxy_set_header Host eure_onion_domain.onion;

proxy_set_header X-Real-IP $remote_addr;

proxy_cache onion_cache;

proxy_cache_valid 200 302 60m;

proxy_cache_use_stale error timeout updating http_500 http_502 http_503 http_504;

proxy_connect_timeout 60s;

proxy_read_timeout 60s;

proxy_send_timeout 60s;

}

}

Kein Mailserver im Tor-Netzwerk

Ein eigener Mailserver funktioniert im Tor-Netzwerk grundsätzlich nicht. Dafür muss man einen vertrauenswürdigen E-Mail-Anbieter nutzen und bei der Registrierung keine relevanten Informationen angeben. Dabei am besten den SMTP-Port auf 80 oder 443 anpassen. Natürlich darf man die E-Mails nur mit einem VPN* oder Tor SOCKS5 abrufen und verschicken, um die eigene IP-Adresse zu verschleiern. Spammer und Phisher haben in der Vergangenheit oft das Tor-Netzwerk für ihre Zwecke missbraucht. Die meisten Exit-Nodes blockieren deswegen den E-Mail-Versand grundsätzlich.

Webseiten im Darknet: Weitere Probleme, Hindernisse

Hinderlich ist auf jeden Fall die zeitliche Verzögerung, die beim Surfen entsteht, weil jede Anfrage immer erst über mehrere Server läuft, bevor die gewünschte Aktion ausgelöst wird. Das Browsen wird deutlich langsamer. Dafür ist alles für die Betreiber sehr viel besser abgesichert. Viele Admins nutzen das asynchrone Laden von Daten im Hintergrund und halten größere Dateien im Cache vor, damit sie ohne extra Ladevorgang aus dem Tor-Netzwerk ausgeliefert werden können. Als Lösung gibt es noch die Möglichkeit, eine größere Auslastung zu erkennen, um dann gleich mehrere Tor-Verbindungen zu nutzen.

Manche konfigurieren ihren Server im Tor-Netzwerk auch so, dass man statt der üblichen 6 Server (3 hin, 3 zurück) bis zum Clearnet nur vier nutzt. Der sogenannte Single Onion Service ist aufgrund der fehlenden Umleitungen merklich schneller, doch das Ganze ist dadurch auch ein gutes Stück weit weniger sicher. Ob man zu solchen Mitteln greift, um alles zu beschleunigen, muss jeder mit sich selbst ausmachen. Natürlich gibt es noch andere verschlüsselte Netzwerke, wie I2P etc., doch die sind meist deutlich langsamer.

Last, but not least sollte man daheim alle elektronischen Geräte mit einem sicheren Passwort verschlüsseln, damit man sie nicht auswerten kann. Wie man sich bei einer Hausdurchsuchung am besten verhalten sollte, haben wir ja schon früher einmal ausführlich beschrieben.

Haben euch unsere Hinweise ein wenig geholfen? Hinterlasst uns im Forum bitte euer Feedback. Und nun wünschen wir viel Spaß und Erfolg beim Werkeln im Clear- und Tor-Netzwerk!

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.