Das Tor-Netzwerk ist bekannt dafür, die Anonymität seiner Nutzer zu wahren. Doch das FBI stellt in diesem Spiel inzwischen eigene Regeln auf.

Um möglichst anonym zu kommunizieren, machen immer mehr Menschen Gebrauch vom sogenannten Tor Netzwerk. Insbesondere für kriminelle Aktivitäten bietet sich diese Form der Kommunikation an, da die involvierten Personen dadurch unentdeckt bleiben. So zumindest die Theorie. Doch in der Praxis scheint das FBI inzwischen eigene Spielregeln zu haben.

Das Tor-Netzwerk verspricht anonyme Kommunikation

Eigentlich ist das Tor-Netzwerk dafür da, den Datenverkehr seiner Benutzer vor neugierigen Blicken zu schützen. Es verspricht Anonymität beim Surfen, indem es den Datenstrom der Anwender mehrfach verschlüsselt und über eine Reihe von Knoten leitet. Die Pfade der einzelnen Pakete unterscheiden sich dabei, sodass es zu einer Streuung der gesamten Kommunikation kommt.

Jeder der Knoten auf dem Weg zum Ziel entfernt genau eine „Schicht“ des zu übertragenden Datenpaketes und entschlüsselt deren Inhalt. Der Absender verpackt seine Pakete in genau so viele Schichten, wie es Knotenpunkte auf dem Pfad zum Zielrechner gibt. Ähnlich wie bei einer Zwiebel – daher auch der Name „The Onion Router“ (Tor).

FBI konnte die IP-Adresse eines vermeintlichen Terroristen aufspüren

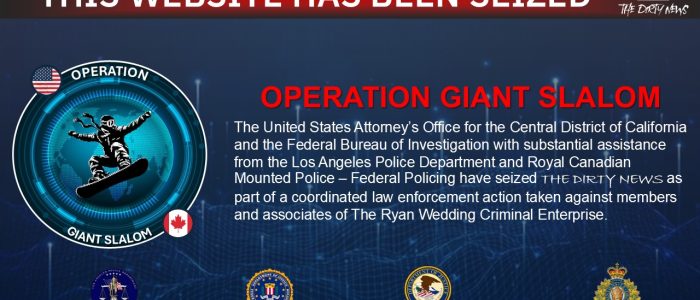

Doch so sicher dieses Prinzip auch erscheint, hat das Tor-Netzwerk bekannte Schwachstellen, die zu einer Deanonymisierung führen können. Und das FBI weiß offenbar inzwischen, wie es die IP-Adresse eines Tor-Benutzers herausfinden kann. Zumindest gelang der Behörde dies im Jahr 2020 im Rahmen laufender Ermittlungen gegen einen vermeintlichen Unterstützer der ISIS.

Wie Gizmodo berichtet, hatte der Angeklagte Muhammed Momtaz Al-Azhari vor einem geplanten Terroranschlag mehrfach eine Webseite im Tor-Netzwerk besucht, die mit der ISIS in Verbindung stand. Und irgendwie gelang es dem FBI, die echte IP-Adresse des Mannes, der sich zu dieser Zeit bei seiner Großmutter aufhielt, zu ermitteln.

Genutzte Schwachstellen im Tor-Netzwerk bleiben vorerst ein FBI-Geheimnis

Wie genau die Behörde Al-Azhari aufspüren konnte, bleibt wohl vorerst ein Geheimnis. Zwar habe der Strafverteidiger des Angeklagten Details über die eingesetzten digitalen Untersuchungsmethoden angefordert. Doch die Anwälte des FBI zeigten sich diesbezüglich eher unkooperativ.

Die Gründe dafür sind geradezu offensichtlich. Denn wenn die Strafverfolger tatsächlich über Taktiken verfügen, um Benutzer im Tor-Netzwerk zuverlässig zu orten, geben sie diesen Joker sicherlich nicht freiwillig aus der Hand. Nur wenn ihre Methoden geheim bleiben, lassen sich diese schließlich wirksam gegen Kriminelle einsetzen.

Doch eines zeigt dieser Vorfall mal wieder ganz deutlich. Auch wer auf vermeintlich sichere Kommunikationstechnologien setzt, sollte sich nicht darauf ausruhen und davon ausgehen, dass er damit unentdeckt bleibt. Denn ein System, das heute noch als hochgradig sicher gilt, kann schon morgen Löcher wie ein Schweizer Käse haben. Genau genommen sind diese Löcher längst vorhanden – bloß weiß bisher niemand davon.