Microsofts Office 365 Message Encryption ist alles andere als sicher. Und der Konzern möchte daran nicht mal etwas ändern.

Durch den Einsatz des als unsicher geltenden ECB-Verfahrens ist Microsofts Office 365 Message Encryption von einer schwerwiegenden Sicherheitslücke betroffen. Sie erlaubt es Angreifern, durch Analyse verschlüsselter E-Mails deren Inhalte zu rekonstruieren. Doch die Redmonder zeigen sich uneinsichtig. Ein Update ist vorerst nicht zu erwarten.

Office 365 Message Encryption setzt auf unsichere ECB-Technik

Wie das US-amerikanische National Institute of Standards and Technology (NIST) bereits im März ausführte, ist der Einsatz von Electronic Codebook (ECB) zur Verschlüsselung vertraulicher Informationen ungeeignet und stellt daher eine schwerwiegende Sicherheitslücke dar. Auf eben jene Technik setzt aber ausgerechnet die Office 365 Message Encryption (OME) von Microsoft.

Die in Office 365 angebotene Methode zur Übermittlung verschlüsselter E-Mails soll es den Benutzern der Software eigentlich ermöglichen, auf sichere Weise mit anderen Personen zu kommunizieren. Doch durch den Einsatz der ECB-Technik verfehlen die Redmonder ihr Ziel. Denn wie Sicherheitsforscher von WithSecure in ihrem neuen Bericht klarstellen, können Angreifer den Inhalt der Nachrichten möglicherweise entschlüsseln.

Angreifer können Inhalte durch Analyse rekonstruieren

ECB gibt gewisse strukturelle Informationen preis, die in einem Verlust der Vertraulichkeit münden. Verschlüsselte Nachrichten hängen üblicherweise als Anhang an einer regulären E-Mail, die sich auf dem Transportweg zum Empfänger potenziell abfangen lässt. Sammelt ein Angreifer zahlreiche Mails auf diesem Wege, so kann er durch Analyse von wiederholten Abschnitten innerhalb der Nachrichten auf deren Inhalt – oder zumindest Teile davon – schließen.

Sich wiederholenden Blöcken der mit Office 365 versendeten Botschaft weist der Algorithmus immer dieselben Chiffrierblöcke zu. Das führt schließlich dazu, dass zwar der eigentliche Klartext nicht direkt offenliegt, wohl aber Informationen über dessen Struktur. Durch „eine Analyse der Beziehung der sich wiederholenden Muster“ in einer großen Anzahl von E-Mails kann ein Angreifer letztendlich Teile des verschlüsselten Inhalts ableiten und unter Umständen sogar die gesamte Nachricht rekonstruieren.

Ein Update für Office 365 ist nicht in Sicht – wohl aber rechtliche Konsequenzen

Die Forscher warnen vor den rechtlichen Konsequenzen, die die schwache Office 365 Message Encryption nach sich ziehen kann:

„Je nach dem Inhalt, der über verschlüsselte Nachrichten versendet wird, müssen einige Organisationen die rechtlichen Auswirkungen der Sicherheitslücke berücksichtigen. Es ist möglich, dass die Schwachstelle Auswirkungen auf den Datenschutz hat, wie sie in der EU-Datenschutzgrundverordnung (DSGVO), dem Consumer Privacy Act (CCPA) des Bundesstaates Kalifornien oder ähnlichen Gesetzen beschrieben sind.“

WithSecure

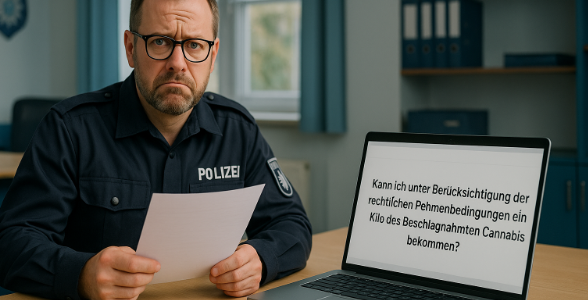

Microsofts Reaktion auf den Bericht der WithSecure Sicherheitsforscher zeugt nicht gerade von Einsicht:

„Der Bericht wurde nicht als Erfüllung der Sicherheitsanforderungen betrachtet und wird auch nicht als Sicherheitsverletzung angesehen. Es wurde keine Code-Änderung vorgenommen und daher wurde kein CVE für diesen Bericht ausgegeben.“

Microsoft

Die Schlussfolgerung der Forscher lässt daher nur eine Option zum Schutz vor der Schwachstelle zu. Wer sicher kommunizieren möchte, sollte Office 365 Message Encryption einfach nicht verwenden. Mit seiner Software Geld zu verdienen hat für Microsoft ganz offensichtlich eine höhere Priorität als die Sicherheit seiner Kunden.