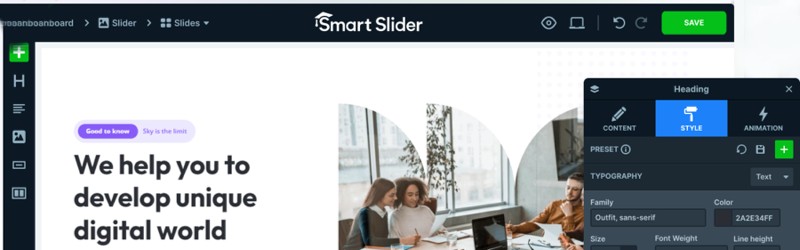

Eine Wordpress-Lücke im Plugin Smart Slider 3 erlaubt Dateizugriffe für jeden Besucher. Betroffen sind alle Versionen bis 3.5.1.33.

Aufgrund der WordPress-Lücke bei Smart Slider 3 braucht man keinen Admin-Zugang oder andere Privilegien. Auf vielen WP-Blogs reicht schon ein einfaches Benutzerkonto, um an Dateien zu gelangen, die in den Händen Dritter schlichtweg nichts zu suchen haben.

Selbst Abonnenten konnten die WordPress-Lücke ausnutzen

Im WordPress-Plugin Smart Slider 3 steckt schon wieder eine Lücke. Schon ein normales Konto mit Subscriber-Rechten kann damit beliebige Dateien vom Server lesen. Betroffen sind alle Versionen bis 3.5.1.33. Mit Version 3.5.1.34 haben die Entwickler endlich einen Fix nachgereicht. Das Plugin wird auf mehr als 800.000 Websites eingesetzt.

Die Lücke steckt in der Funktion actionExportAll. Dort fehlt eine Rechteprüfung. Ein eingeloggter Benutzer kann den Export direkt anstoßen. Das Plugin packt dann nicht nur die eigenen Daten, sondern im Zweifel jede Datei, die der Webserver lesen darf, ins Archiv. Der Nonce bremst das nicht aus, da auch angemeldete Benutzer ihn abrufen können. Der Nonce ist bei WordPress eine Art Einmal-Token oder Sicherheitsmarke bei Anfragen.

Für den Angriff braucht man zwar einen Login, aber als einfacher Nutzer reicht das vollkommen aus. Dafür reichen offene Registrierungen, ein Shop-Konto, der Mitgliederbereich oder die Kursplattform aus. Ein Admin-Zugang ist dafür nicht nötig.

wp-config.php für Hacker sehr interessant

Bei Dateien wie der wp-config.php kann die Sache jedoch sehr schnell katastrophal enden. Darin sind für WordPress Datenbankzugänge, Schlüssel und Salts hinterlegt. Damit übernimmt man zwar noch nicht den ganzen WP-Blog, aber damit ist man seinem Ziel ein gutes Stück näher.

Die Zahl von 500.000 betroffenen Seiten wirkt auf den ersten Blick genau. Das ist aber nur eine grobe Schätzung. Das Plugin selbst verzeichnet weiterhin rund 800.000+ aktive Installationen. Die kleinere Zahl beschreibt vor allem Installationen, die noch nicht auf die gepatchte Version aktualisiert wurden. Es gibt also weiterhin genügend verwundbare Installationen und damit viele Möglichkeiten für Angreifer.

Im Changelog steht für Version 3.5.1.34 lediglich „Vulnerability improvements”. Mehr kann man der Auflistung leider nicht entnehmen. Solche Einträge gehen in den alltäglichen Update-Listen schnell unter. Dringend wirkt das für viele Betreiber deshalb nicht, aber der Schein trügt.

WordPress-Lücke: Gemeldet ist noch nicht geschützt

Die Lücke wurde am 23. Februar gemeldet. Bereits einen Tag später lag der Bericht beim Entwickler. Am 2. März bestätigte Nextend, der Entwickler von Smart Slider 3 den Fehler. Damit war zumindest klar, dass es sich nicht um eine Falschmeldung oder einen automatisch erzeugten Fehlalarm handelte. Den Fix veröffentlichte das Unternehmen dennoch erst am 24. März mit Version 3.5.1.34.

Wordfence blockiert Angriffe – aber nur bei zahlenden Kunden

Wordfence ist ein Sicherheits-Plugin für WordPress mit Firewall und Malware-Scanner. Es blockierte die Angriffe für zahlende Kunden schon frühzeitig per Firewall-Regel. Nutzer der freien Version bekamen diesen Schutz erst 30 Tage später, am 26. März. Die Lücke war damit eigentlich schon viel eher bekannt. Geschützt war sie deshalb noch lange nicht überall. Ein wichtiger temporärer Schutz war hinter der Paywall versteckt. Das Tool kostet pro Jahr 149 US-Dollar.

Ein alter Bekannter in der Schwachstellenliste

Smart Slider 3 ist kein neuer Eintrag. In der Schwachstellenliste stehen bereits ältere Einträge, darunter 2025 eine SQL-Injection und 2024 ein Fehler bei Dateiuploads. Der aktuelle Fund steht also nicht allein. Diese WordPress-Lücke, die schon wieder die gleiche Erweiterung betrifft, gibt aber sehr zu denken.

Betreibern bleibt damit nur das Update. Wer die Erweiterung Smart Slider 3 einsetzt, sollte seine installierte Version prüfen. Alles bis Version 3.5.1.33 muss rigoros entfernt werden. Seiten mit Registrierung oder anderem Login-Bereich sind bei Cyberangriffen schlechter dran, weil dort schon ein einfaches Konto reichen kann.