Mobilfunk-Überwachung: Forscher zeigen, wie SS7, Diameter und SIMjacker genutzt werden, um Handys unbemerkt über Mobilfunknetze zu orten.

Wenn von digitaler Überwachung die Rede ist, denken viele zuerst an Spyware, Phishing oder gehackte Apps. Bei der Mobilfunk-Überwachung greift diese Vorstellung hingegen zu kurz. Ein Smartphone muss nicht kompromittiert werden, um zur Wanze im Hosentaschenformat zu werden. Oftmals reicht schon der Zugriff auf jene Infrastruktur, der wir täglich blind vertrauen – das globale Mobilfunknetz.

Mobilfunk-Überwachung: Die unsichtbare Gefahr im Netz

Citizen Lab zeigt in seinem Bericht „Bad Connection“, wie kommerzielle Überwachungsakteure Schwächen in SS7, Diameter und SIM-basierten Kommandos ausnutzen. Die Forscher dokumentieren zwei ausgefeilte Überwachungskampagnen, bei denen mutmaßliche Surveillance-Anbieter gezielt Lücken in der globalen Telekommunikationsinfrastruktur missbrauchen, um Zielpersonen verdeckt zu orten.

Angreifer führen diese Angriffe nicht über das Gerät selbst aus, sondern über die Netze, die es verbindet. Für Betroffene gibt es keinen Warnhinweis, keine auffälligen App-Berechtigungen und keinen verdächtigen Link. Nur ein Smartphone, das scheinbar normal funktioniert und im Hintergrund kontinuierlich seinen Standort preisgibt.

Die Ortung geschieht leise, präzise und für die Betroffenen vollständig unsichtbar.

Telekom-Netze als Überwachungsplattform

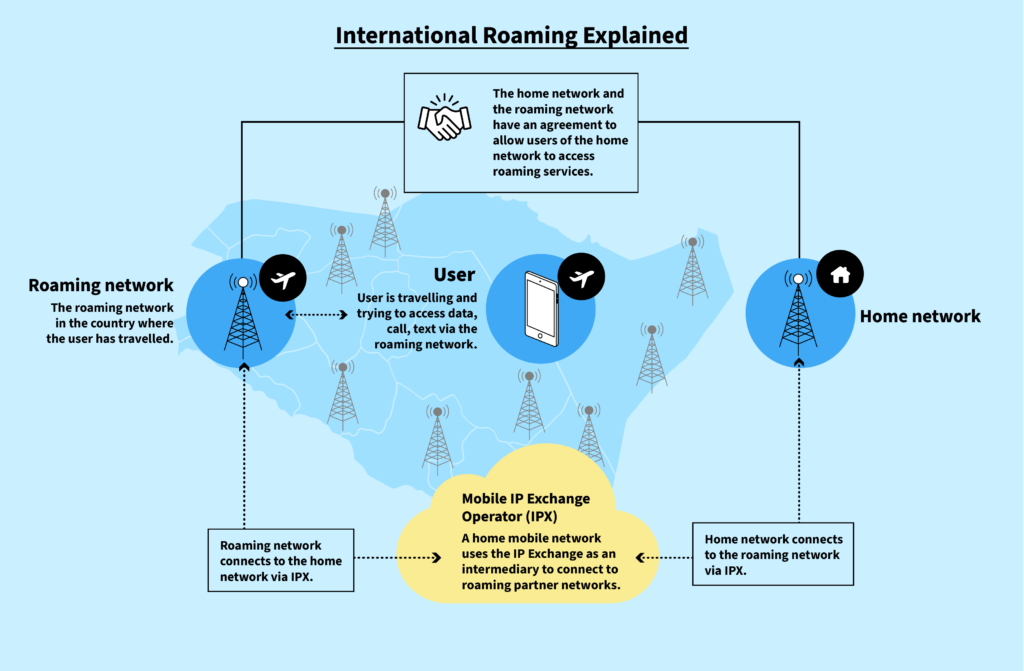

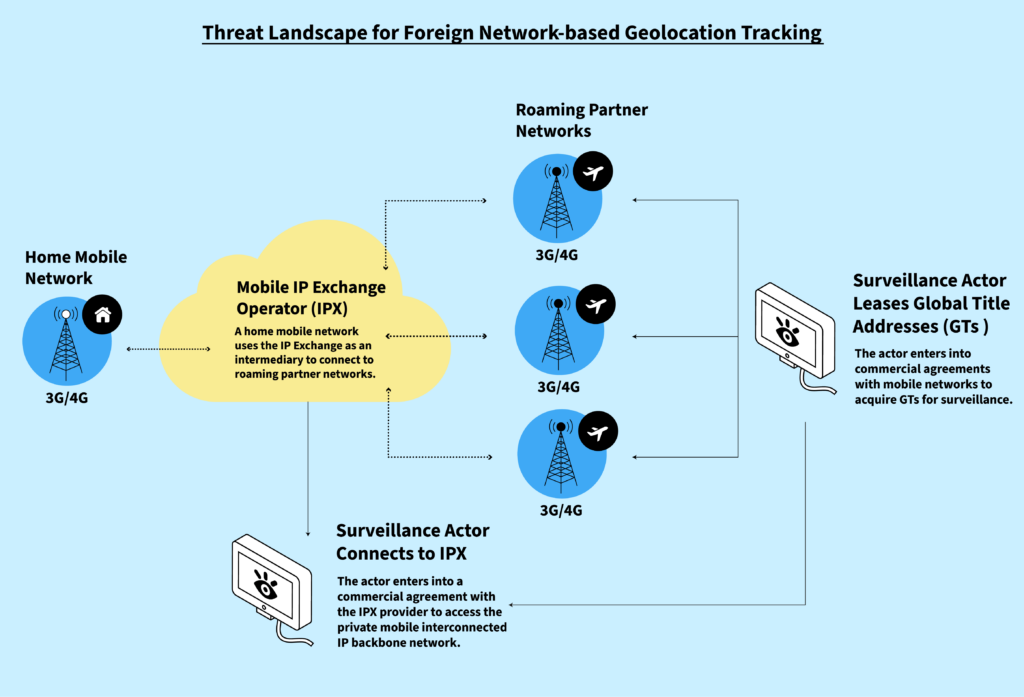

Um zu verstehen, warum diese Angriffe überhaupt möglich sind, hilft ein Blick auf den grundlegenden Aufbau des internationalen Roamings. Die folgende Darstellung zeigt, wie Mobilfunknetze weltweit miteinander verbunden sind und wie Geräte zwischen ihnen wechseln.

Quelle: Citizen Lab – „Finding You“ (2023)

Die weltweite Mobilfunkarchitektur basiert auf einem Vertrauensmodell, das aus einer Zeit stammt, in der nur wenige, als vertrauenswürdig geltende Netzbetreiber miteinander kommunizierten. Betreiber tauschen untereinander Signalisierungsdaten aus, um Roaming, SMS und Anrufe global zu ermöglichen. Protokolle wie SS7 (für 3G) oder Diameter (für 4G und 5G) sind dabei zentrale Bausteine.

Das Problem ist, dass diese Systeme ursprünglich nicht für eine feindliche Umgebung konzipiert wurden. Sicherheitsmechanismen wie Authentifizierung oder Verschlüsselung fehlen teilweise oder werden nicht konsequent eingesetzt. Das öffnet Tür und Tor für Missbrauch. Wer Zugriff auf diese Signalisierungsnetze erhält, etwa über geleaste Zugänge oder Drittanbieter, kann sich als legitimer Netzbetreiber ausgeben. Von dort aus lassen sich gezielt Anfragen senden, um den Standort eines Mobiltelefons zu ermitteln.

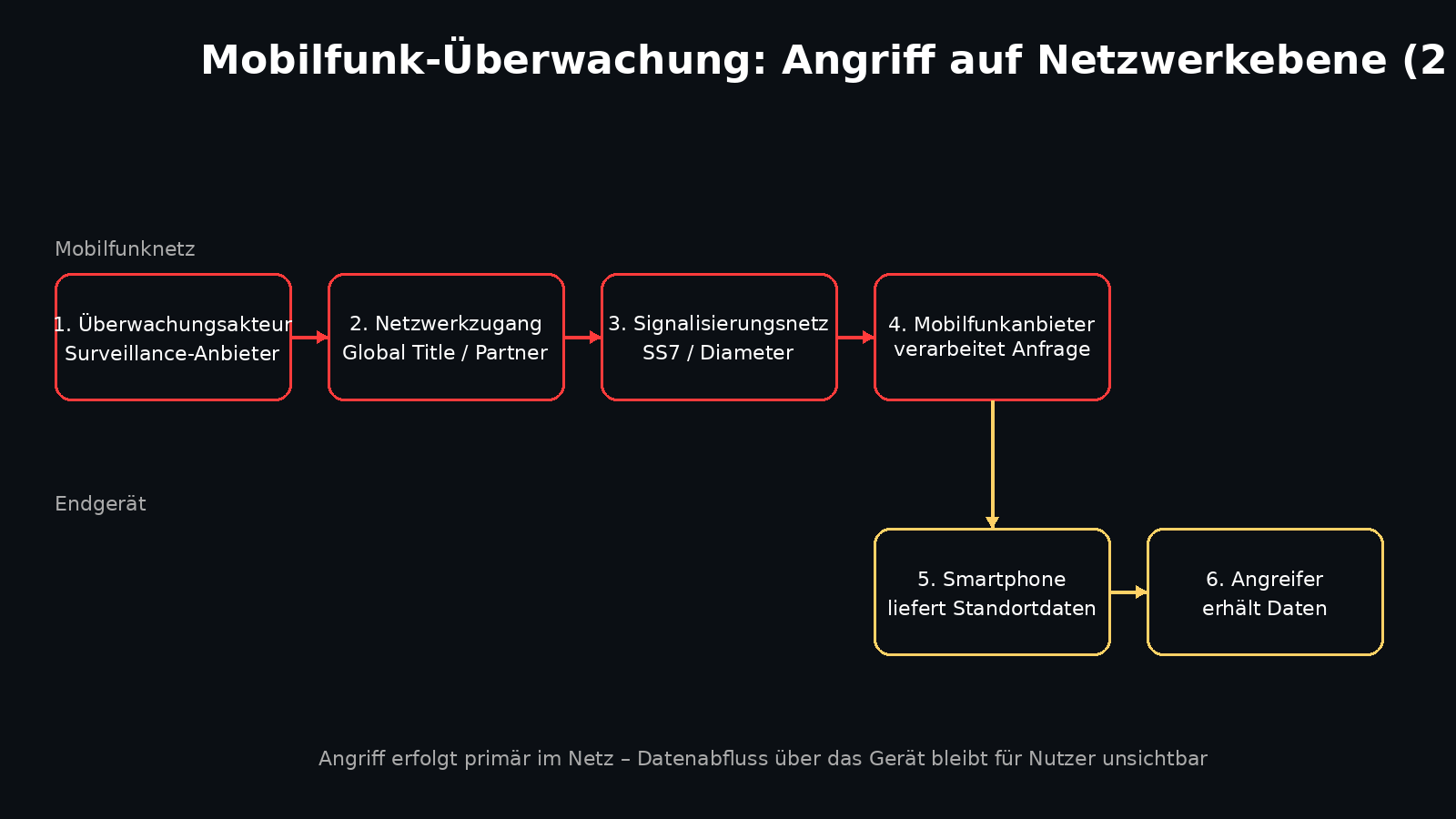

Diese Form der Netzwerküberwachung läuft im Hintergrund ab und ist auf dem Gerät selbst nicht sichtbar. Die folgende Grafik zeigt vereinfacht, wie solche Angriffe auf Netzwerkebene ablaufen und welche Rolle das Smartphone dabei spielt.

Die Technik dahinter und die Angriffswege im Überblick

Um zu verstehen, wie Mobilfunk-Überwachung funktioniert, lohnt sich ein Blick auf die technischen Grundlagen des globalen Netzes und die daraus resultierenden Angriffsmöglichkeiten. Zentrale Bausteine sind die Signalisierungsprotokolle SS7 und Diameter sowie SIM-basierte Funktionen, die ursprünglich für den reibungslosen Betrieb entwickelt wurden, heute jedoch auch missbraucht werden können.

Die folgende Grafik aus der Citizen-Lab-Studie zeigt anschaulich, wie sich Überwachungsakteure Zugang zum globalen Mobilfunknetz verschaffen und darüber Standortdaten abfragen.

Quelle: Citizen Lab – „Finding You“ (2023)

SS7 als verwundbares Fundament der Mobilfunknetze

SS7, ausgeschrieben Signaling System 7, ist seit den 1970er Jahren im Einsatz und bildet das Rückgrat der internationalen Mobilfunkkommunikation. Es sorgt dafür, dass Anrufe weitergeleitet, SMS zugestellt und Geräte beim Roaming gefunden werden. Entwickelt wurde es in einer Zeit, in der nur wenige als vertrauenswürdig geltende Netzbetreiber miteinander kommunizierten. Entsprechend spielten Sicherheitsmechanismen wie starke Authentifizierung oder Verschlüsselung kaum eine Rolle.

Daraus ergeben sich erhebliche Risiken, denn wer Zugriff auf SS7 erhält, kann den Standort eines Handys abfragen, Anrufe umleiten sowie SMS mitlesen oder manipulieren. Diese Schwächen werden, wie Citizen Lab zeigt, seit Jahren gezielt von Überwachungsakteuren ausgenutzt.

Diameter und 5G bringen Fortschritt mit offenen Flanken

Mit dem Übergang zu 4G und 5G wurde SS7 in vielen Bereichen durch Diameter ergänzt beziehungsweise teilweise abgelöst, das grundsätzlich bessere Schutzmechanismen bietet. In der Praxis zeigt sich jedoch, dass viele Netzbetreiber diese Funktionen nicht konsequent umsetzen oder hybride Umgebungen betreiben, in denen alte und neue Protokolle parallel laufen. Dadurch entstehen weiterhin Angriffsflächen.

Angreifer nutzen entweder gezielt bekannte Schwächen in SS7, suchen nach Lücken in Diameter oder wechseln zwischen beiden Systemen, was als Cross-Protocol-Angriffe bezeichnet wird.

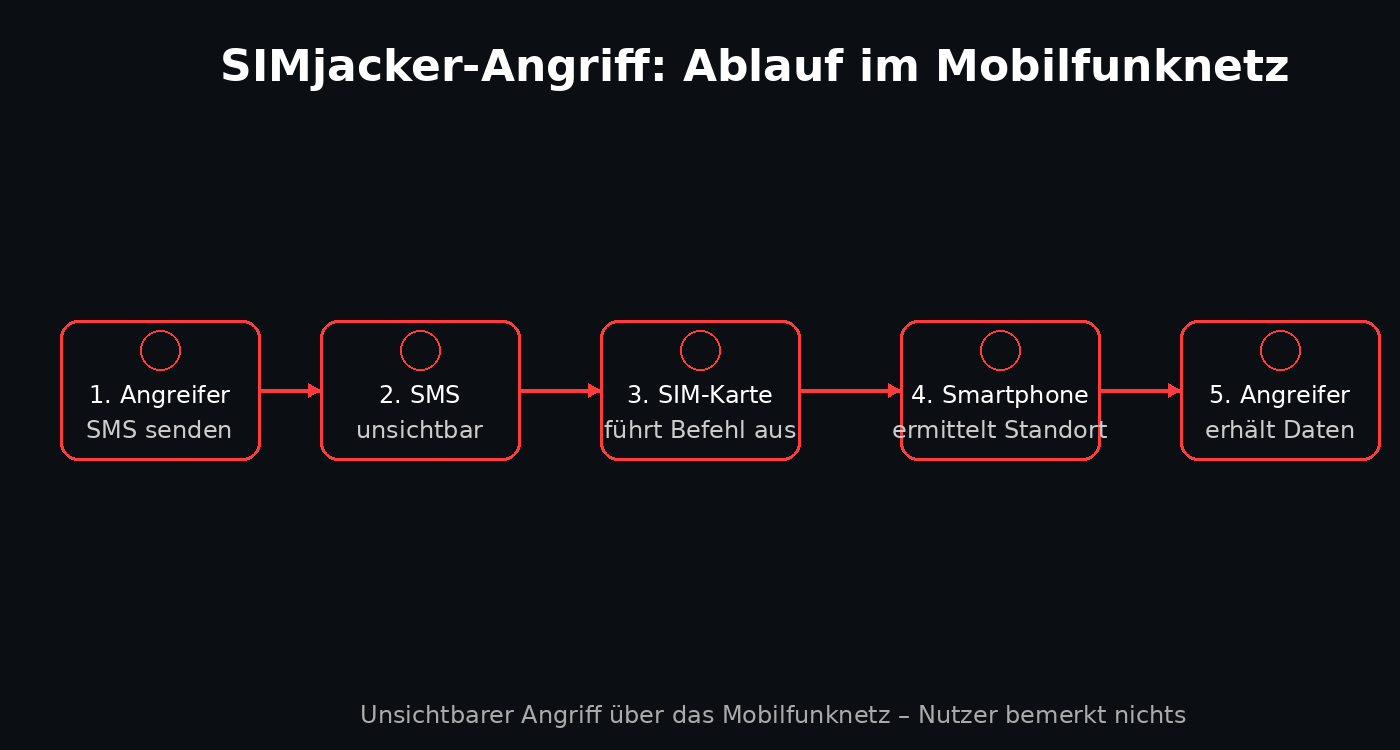

SIMjacker und stille SMS als direkter Zugriff auf die SIM-Karte

Eine zusätzliche Angriffsform setzt direkt an der SIM-Karte an. Beim sogenannten SIMjacker-Angriff senden Angreifer eine speziell formatierte SMS, die für den Nutzer unsichtbar bleibt. Diese Nachricht enthält Befehle, die von der SIM verarbeitet werden können, etwa zur Standortabfrage oder zur Kommunikation mit einem externen Server. Das Gerät übermittelt daraufhin Daten, ohne dass der Besitzer etwas davon bemerkt.

Der technische Ablauf eines solchen Angriffs lässt sich anhand der folgenden Darstellung nachvollziehen. Sie zeigt Schritt für Schritt, wie eine manipulierte SMS die SIM-Karte anspricht und das Gerät dazu bringt, Standortdaten im Hintergrund zu übermitteln.

Zwei zentrale Angriffswege der Mobilfunk-Überwachung

Vor diesem technischen Hintergrund lassen sich auch die von Citizen Lab beschriebenen Überwachungskampagnen einordnen. Im Kern zeigen sich zwei zentrale Angriffswege.

Ortung über Signalisierungsnetzwerke

Der erste dokumentierte Akteur kombinierte SS7- und Diameter-Techniken, wechselte zwischen mehreren Netzen und manipulierte Routing-Pfade, um Ortungsanfragen durchzubringen. In einer Attack-Sequenz vom 25. November 2024 tauchen unter anderem SS7-Anfragen und Diameter-Requests über Netze in Schweden, Italien, Kambodscha, Liechtenstein, Uganda, Großbritannien, Israel, Thailand und China auf.

Die beobachteten Anfragen über mehrere Länder hinweg deuten auf eine professionell organisierte Infrastruktur mit zentralisierten Tools, rotierenden Identitäten und wiederkehrenden Mustern hin, was die Nachverfolgbarkeit zusätzlich erschwert. Citizen Lab spricht von einer Operation, die über Jahre persistieren konnte und technisch tief in das Mobilfunk-Ökosystem integriert war.

SIM-basierte Angriffe als unsichtbare Alternative

Der zweite Fall spannt das Zielgerät selbst als Spion ein. Dabei wurde eine speziell formatierte binäre SMS an die SIM-Karte geschickt. Solche Nachrichten erscheinen nicht im Posteingang und werden nicht wie normale SMS behandelt. Stattdessen sprechen sie direkt SIM-Toolkit-Funktionen an.

Citizen Lab beschreibt eine SIMjacker-ähnliche Technik über den auf vielen SIM-Karten vorhandenen S@T Browser. Die Nachricht enthält Befehle, die ohne Nutzerinteraktion verarbeitet werden können. Somit bekommt die SIM einen stillen Befehl, Standortdaten zu ermitteln oder weiterzugeben, ohne dass der Nutzer etwas davon bemerkt. Das System zeigt die Nachricht nicht an und Nutzer können sie nicht als Aktivität erkennen.

Das Smartphone wird so faktisch zur Ortungswanze innerhalb des eigenen Mobilfunknetzes.

Schwachstellen hinter der Mobilfunk-Überwachung

Dass diese Angriffe nicht nur theoretischer Natur sind, zeigen auch aktuelle Analysen aus der Praxis. Das Unternehmen Enea beschrieb im Jahr 2025 einen SS7-Bypass, bei dem eine Überwachungsfirma gezielt manipulierte TCAP-Strukturen nutzte, um Schutzmechanismen zu umgehen.

Dabei kodierten die Angreifer ein IMSI-Feld so, dass bestimmte Signalisierungs-Firewalls es nicht korrekt auswerten konnten. Wenn ein Schutzsystem die Zielkennung nicht eindeutig erkennt, fällt es schwer, zwischen legitimen und missbräuchlichen Anfragen zu unterscheiden. In der Folge können Ortungsabfragen trotz vorhandener Schutzmaßnahmen durchgelassen werden.

Enea empfiehlt daher, fehlerhafte oder ungewöhnlich strukturierte Nachrichten konsequent zu blockieren und Signalisierungsanfragen zurückzuweisen, wenn erwartete Identifikatoren wie die IMSI nicht eindeutig erkannt werden können.

SS7, Diameter und SIM-basierte Funktionen sind damit nicht nur essenzielle Bestandteile moderner Mobilfunknetze, sondern zugleich deren größte Schwachstellen. Solange diese Systeme weiterhin auf einem Vertrauensmodell beruhen und Sicherheitsmechanismen nicht konsequent umgesetzt werden, bleibt Mobilfunk-Überwachung technisch möglich und für Angreifer oftmals vergleichsweise einfach umzusetzen.

Die Schattenakteure der Mobilfunk-Überwachung

Die Analyse von Citizen Lab deutet darauf hin, dass kommerzielle Überwachungsanbieter hinter den Angriffen stehen. Diese Firmen entwickeln spezialisierte Tools und verkaufen sie an staatliche Kunden, etwa Geheimdienste oder Sicherheitsbehörden.

Die beobachteten Aktivitäten liefen dabei über die Infrastruktur von Betreibern aus Israel, Großbritannien und den Kanalinseln. Konkret genannt werden unter anderem 019Mobile aus Israel, Tango Networks UK sowie Airtel Jersey beziehungsweise Sure als wiederkehrende Einstiegs- oder Transitpunkte.

Citizen Lab betont dabei ausdrücklich, dass dies nicht automatisch bedeutet, dass die Betreiber selbst die Angriffe durchgeführt oder wissentlich unterstützt haben. Der Zugriff kann auch über Drittanbieter, Leasing-Modelle oder Vermittler erfolgt sein. Die Forscher sprechen von sogenannten „Ghost Operators“, also Akteuren, die sich innerhalb des Netzes als legitime Teilnehmer tarnen.

Das Dilemma der Nutzer: Kaum Schutz vor unsichtbarer Mobilfunk-Überwachung

Das eigentliche Problem liegt darin, dass es gegen diese Art der Telekom-Überwachung für Endnutzer kaum Schutzmöglichkeiten gibt. Gegen solche Angriffe hilft kein Passwortmanager, kein VPN und auch kein „ich klicke nicht auf komische Links“.

Für Nutzer bleibt diese Form der Mobilfunk-Überwachung weitgehend unsichtbar und kaum kontrollierbar. Die Angriffe finden nicht auf dem Gerät selbst statt, sondern innerhalb der Netzwerkinfrastruktur, auf die sie keinen Einfluss haben. Weder Virenscanner noch Betriebssysteme schlagen Alarm, da keine klassische Kompromittierung vorliegt.

Mobilfunknummer als Angriffsziel

Selbst wenn keine direkte Netzwerküberwachung erfolgt, bleibt die Mobilfunknummer ein zentraler Angriffspunkt und damit ein Einfallstor auf ganz anderer Ebene. Wie leicht sich diese übernehmen lässt, zeigt beispielsweise ein Fall von eSIM-Swapping, bei dem Angreifer die Telefonnummer eines Opfers kapern und so Zugriff auf dessen Online-Konten erhalten können.

Selbst grundlegende Sicherheitsmaßnahmen greifen hier nur bedingt. Verschlüsselte Messenger schützen zwar Inhalte, nicht jedoch die Metadaten, die im Mobilfunkbetrieb anfallen. Dazu gehören insbesondere Standortinformationen, die über Signalisierungsprotokolle abgefragt werden können.

Hinzu kommt, dass Nutzer in der Regel nicht erkennen können, ob ihr Anbieter ausreichende Schutzmaßnahmen implementiert hat. Die Sicherheit hängt maßgeblich von den Netzbetreibern und deren Konfigurationen ab. Diese Intransparenz verstärkt das Problem, da mögliche Schwachstellen weder sichtbar noch überprüfbar sind.

Auch wenn solche Angriffe derzeit überwiegend gegen ausgewählte Zielpersonen eingesetzt werden, zeigt die technische Realität, dass eine Ausweitung grundsätzlich möglich wäre. Für Nutzer bedeutet die Möglichkeit einer Mobilfunk-Überwachung, dass sie auf die Sicherheit eines Systems angewiesen sind, das sie weder einsehen noch selbst absichern können.

Derzeit richten sich solche Angriffe überwiegend gegen ausgewählte Zielpersonen und nicht gegen die breite Bevölkerung. Immerhin gehen die Forscher davon aus, dass solche Operationen vor allem gegen hochrangige Ziele eingesetzt werden wie Journalisten, Aktivisten oder Regierungsmitglieder. Trotzdem ist das keine Entwarnung. Wenn die Infrastruktur offen bleibt, entscheidet am Ende nicht der Nutzer, sondern der Markt für Zugriff, wer ins Fadenkreuz gerät. Zwar ist ein massenhafter Einsatz derzeit nicht belegt, aber technisch durchaus möglich.

Systemisches Versagen der Mobilfunkbranche

Dass Mobilfunknetze für Überwachungszwecke missbraucht werden können, ist seit Jahren bekannt. Bereits frühere Studien wie „Finding You“ von Citizen Lab zeigten, wie einfach sich Standortdaten über Signalisierungsprotokolle abgreifen lassen. Neu ist vor allem die Dimension. Die aktuelle Analyse verdeutlicht, wie professionell und global diese Praktiken mittlerweile organisiert sind. Zudem fehlt es weiterhin an klaren regulatorischen Vorgaben und einer konsequenten Umsetzung von Sicherheitsmaßnahmen.

Das Geschäftsmodell Global Title Leasing, also die Vermietung von Netzwerkzugängen an Dritte, schafft zusätzliche Angriffsflächen und erschwert die Nachverfolgung.

Die Erkenntnisse aus „Bad Connection“ verdeutlichen, dass diese Form der Mobilfunk-Überwachung bereits gelebte Praxis im Schatten der Telekommunikationsinfrastruktur ist. Solange Betreiber, Dienstleister und Regulierungsbehörden keine verbindlichen Sicherheitsstandards durchsetzen, bleibt das globale Mobilfunknetz eine attraktive Angriffsfläche. Die Unsichtbarkeit dieser Methoden entzieht sie zudem weitgehend öffentlicher Kontrolle.

Wer Zugriff auf legitime Signalisierungsadressen erhält, kann sich im globalen Mobilfunknetz als vertrauenswürdiger Teilnehmer ausgeben und Überwachungsverkehr wie reguläres Roaming erscheinen lassen.

Das eigentliche Problem liegt daher nicht nur in der Ausnutzung der Schwachstellen, sondern darin, dass diese seit Jahren bekannt sind und dennoch wirtschaftlich genutzt werden. Global Title Leasing, Roaming Interconnects, Drittanbieterzugänge, unzureichend gepflegte IR.21-Daten und lückenhaft konfigurierte Firewalls schaffen eine schwer durchschaubare Grauzone. Verantwortlichkeiten werden dabei häufig weitergereicht, während die eigentlichen Akteure im Hintergrund agieren.

Solange Mobilfunkanbieter und Regulierer die Absicherung der Signalisierungsnetze als freiwillige Maßnahme behandeln, bleibt die Ortung auf Netzebene ein funktionierendes Geschäftsmodell. Auch der Ausbau von 5G wird daran wenig ändern, wenn zentrale Schutzmechanismen nicht verpflichtend umgesetzt und wirksam kontrolliert werden.

„Bad Connection“ macht deutlich, dass es sich nicht nur um eine technische Schwachstelle handelt, sondern um ein strukturelles Problem mit politischen und wirtschaftlichen Dimensionen. Wer globale Konnektivität bereitstellt, muss auch Verantwortung dafür übernehmen, wenn dieselben Systeme zur verdeckten Überwachung missbraucht werden.