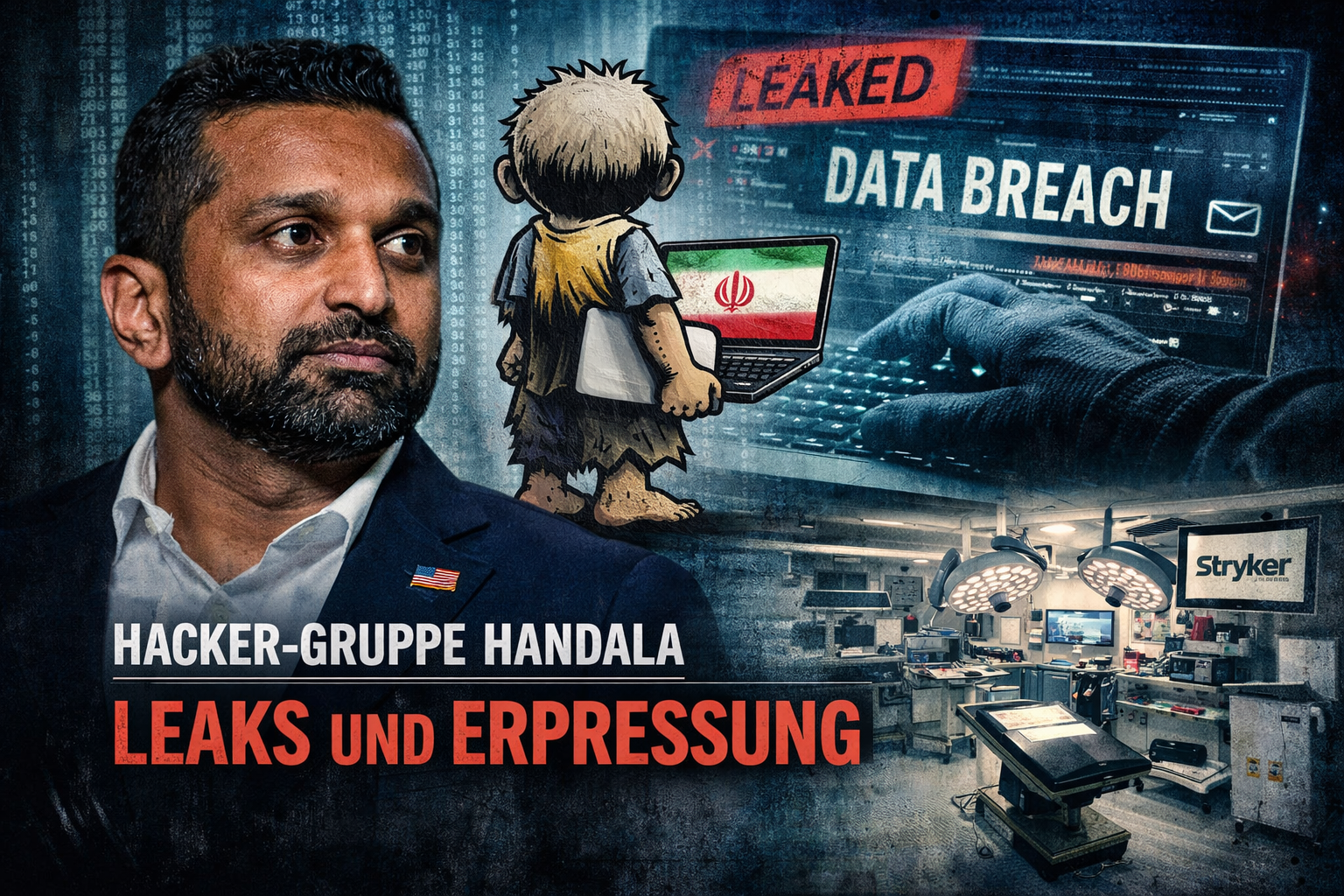

Handala ist offenbar keine unabhängige Hackergruppe. Analysten und Geheimdienste betrachten sie als staatlich gesteuerte Operation des Iran.

Der Angriff auf das private E-Mail-Konto von FBI-Chef Kash Patel sorgt zunächst einmal für die üblichen Schlagzeilen. Der Fall verdeutlicht jedoch auch, wie Handala vorgeht. Die Gruppe veröffentlicht nicht nur erbeutete Daten, sondern nutzt sie auch für eine öffentliche Bloßstellung und politischen Druck.

Der Einbruch in das private E-Mail-Konto von FBI-Chef Kash Patel liefert zunächst einmal genau das, was viele bei solchen Fällen sofort mitbekommen: alte E-Mails, private Fotos und die üblichen Reaktionen im Netz. Laut Reuters hat Handala mehr als 300 E-Mails und persönliche Bilder veröffentlicht. Das FBI bestätigte den Angriff auf Patels privates Konto. Man erklärte aber zugleich, das Material sei historisch und enthalte keine relevanten Regierungsinformationen. Reuters konnte die veröffentlichten Inhalte leider nicht vollständig verifizieren. Mehr als ein peinlicher Leak ist dieser Teil der Geschichte vorerst nicht.

Wer oder was hinter Handala steckt

Das US-Justizministerium stuft Handala nicht als losen Aktivistenverbund ein, der sich für den Iran einsetzt. Man betrachtet sie als Teil einer Infrastruktur für psychologische Operationen der iranischen Revolutionsgarden. Laut dem US-Justizministerium nutzten die Betreiber die im März beschlagnahmten Domains dazu, gestohlene Daten zu veröffentlichen, Gegner des Regimes einzuschüchtern und offen zu Gewalt gegen Journalisten, Dissidenten und Israelis aufzurufen. In denselben Unterlagen ist auch von dem altbekannten Muster die Rede: disruptive Angriffe, Leak-Seiten und eine angeblich aktivistische Fassade, hinter der deutlich mehr steckt als bloße Selbstdarstellung.

Meinungsmache als eigentliches Ziel

Es geht also um mehr als ein gehacktes Postfach und ein paar Bilder im Netz. Es geht um eine Methode, die längst bekannt ist: Einbrechen, Material veröffentlichen, öffentlichen Druck erzeugen und den Fall so weiterdrehen, bis sich in der öffentlichen Meinung mehr verfängt als nur der eigentliche Datendiebstahl.

Dass Handala kurz nach der Beschlagnahmung der Domains schon wieder unter neuer Adresse online war, passt dazu. Die Öffentlichkeit ist ein essenzieller Teil ihrer Methodik. Es geht nicht nur darum, irgendwo Daten abzuladen. Es geht um Aufmerksamkeit und Sichtbarkeit. Natürlich versucht man, gleich den nächsten potenziellen Skandal nachzuschieben, um im Gespräch zu bleiben und die öffentliche Meinung nach seinem Gusto zu formen.

Stryker ist ein anderes Kapitel

Das wird beim Angriff auf Stryker noch deutlicher. Der Konzern stellt Medizintechnik her – und nicht, wie der Name zunächst vermuten lässt, die allseits bekannten modularen Radpanzer der US-Streitkräfte. Von Implantaten bis zu chirurgischer Ausrüstung gehört alles zum Portfolio. Am 11. März meldete das Unternehmen in einer 8-K-Meldung an die SEC, dass ein Cyberangriff die eigene Microsoft-Umgebung weltweit gestört habe. Eine 8-K ist eine Pflichtmeldung an die US-Börsenaufsicht SEC.

Unternehmen müssen darin wichtige Ereignisse offenlegen, etwa größere Cyberangriffe, Führungswechsel oder andere Vorgänge, die für Investoren relevant sein können. Stryker erklärte damals, man habe keinen Hinweis auf Ransomware oder Malware und halte den Vorfall für eingedämmt. Gleichzeitig war aber auch klar, dass betroffene Systeme und Geschäftsprozesse nicht einfach unberührt weiterlaufen können. Es geht hierbei auch nicht um ein paar peinliche Fotos, wie im Fall des aktuellen FBI-Chefs. Es dreht sich alles um massive Störungen im Betrieb eines Großunternehmens, wofür Handala die Verantwortung trägt.

In den Kundenhinweisen äußerte sich Stryker allerdings noch konkreter. Dort war von Problemen bei der Bestellabwicklung, der Fertigung und dem Versand die Rede. Zugleich betonte das Unternehmen mehrfach, dass seine Produkte intakt blieben und Kunden sie weiterhin sicher nutzen könnten. Solche Angriffe sollen nicht nur öffentliche Aufmerksamkeit und möglichst viele Diskussionen erzeugen. Sie sollen Abläufe stören, den Betroffenen Arbeit machen und natürlich die eigenen Fähigkeiten medial unter Beweis stellen.

Handala sorgte für mehr als nur ein kleines Datenleck

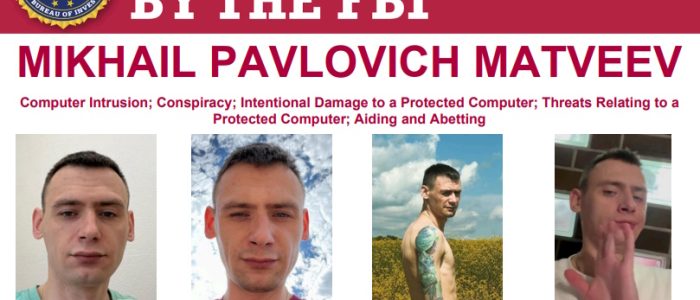

Dazu passt auch der aktuelle FBI FLASH vom 20. März. Ein FBI Flash ist eine Warnmeldung des FBI zu einer aktuellen Cyberbedrohung. In der Regel enthält die Mitteilung technische Details, bekannte Indikatoren und Hinweise, wie sich Unternehmen und Behörden schützen sollen. In Deutschland veröffentlicht das BSI Warnmeldungen über Cyberbedrohungen. In den USA ist je nach Sektor, in dem das Unternehmen arbeitet, das FBI, das Innenministerium (Homeland Security) oder teilweise auch der Secret Service zuständig.

Im FLASH heißt es, dass MOIS-nahe Akteure Telegram als Command-and-Control-Kanal genutzt hätten, um Schadsoftware gegen iranische Dissidenten, Journalisten und andere Regimegegner zu verteilen. Die Abkürzung MOIS steht übrigens übersetzt für Milieu der Organisierten Kriminalität.

Unsere Einordnung

Das Papier nennt ausdrücklich Datenleaks nebst der öffentlichen Bloßstellung und politische Wirkung der Leaks als Bestandteil der Operationen. Die Gruppierung Handala nennt man ebenfalls namentlich. Das FBI ordnet der Gruppe Aktivitäten wie Phishing, Datendiebstahl, Erpressung und destruktive Angriffe mit eigener Wiper-Malware zu. Wiper-Malware ist Schadsoftware, die Daten löscht und Systeme lahmlegt. Das Ziel ist nicht Lösegeld, sondern möglichst viel Schaden. Wer den Patel-Fall nur als peinliche Einzelfallmeldung liest, blendet genau dieses größere Gesamtbild konsequent aus.

Letzten Endes ist es irrelevant, ob ein FBI-Chef mal wieder den Zugriff auf seine E-Mails verloren hat und andere darauf zugreifen konnten. Solche Vorfälle gab es schon vorher und es wird sie auch weiterhin geben. Interessant ist, was eine regierungstreue Gruppe aus den Informationen macht und wie sie diese für maximalen Schaden nutzt. Die Gruppe stellt das Material nicht einfach ins Netz, sondern benutzt es für eine öffentliche Bloßstellung und als Teil einer größeren Kampagne.

Dazu kommen Cyberangriffe, die nicht bei einem Leak stehen bleiben, sondern auch Unternehmen und ihre Abläufe treffen. Natürlich hat Handala das Rad nicht neu erfunden. Es ist dennoch sehr interessant zu sehen, wie man vorgeht, wie US-Behörden damit umgehen und welche Risiken auch für uns als Otto Normalverbraucher entstehen können, wenn Nutzer und Unternehmen Datenschutz und Sicherheit nicht beachten. Dabei spielt es keine Rolle, ob man die eigenen Daten selbst gefährdet oder Unternehmen sie gefährden, denen man seine Daten anvertraut hat.