Ein Bastler hat erfolgreich iOS auf der originalen Nintendo Switch emuliert – mit QEMU, zwei Tagen Arbeit und einem Hauch Wahnsinn.

Die Firmen Glance AI und Samsung stellen ein neuartiges Sperrbildschirm-Feature vor, das mittels KI personalisierte Werbung anzeigen soll.

Die ALDI TALK Unlimited-Tarife sollen schier grenzenloses Surfvergnügen sein. Doch erst mit einem GitHub-Skript wird daraus echtes UNLIMITED.

Nach dem Bust von AVCheck steht die Szene Kopf. Lies jetzt, warum Counter-AV-Dienste nicht totzukriegen sind – und wie es weitergeht.

Deepfakes im Jahr 2025 explodieren! Finde heraus, wie du KI-Fälschungen erkennen, Deepfakes aufdecken und dich effektiv schützen kannst.

Der Kauf einer Dienstleistung oder Ware steht an? Wie man online Fake-Bewertungen auf einem Bewertungsportal erkennt. Worauf muss man achten?

Operation AkaiRyū: Die APT-Gruppe MirrorFace greift erstmals europäische Diplomaten mit Spear-Phishing und Malware an.

Spotify zieht die Daumenschrauben für Piraten weiter an: Illegale Apps und Mods werden immer öfter blockiert!

Der Chainalysis Crypto Crime Report 2025 zeigt: Cyberkriminalität wird professioneller. Krypto-Betrug, Ransomware & Geldwäsche nehmen zu.

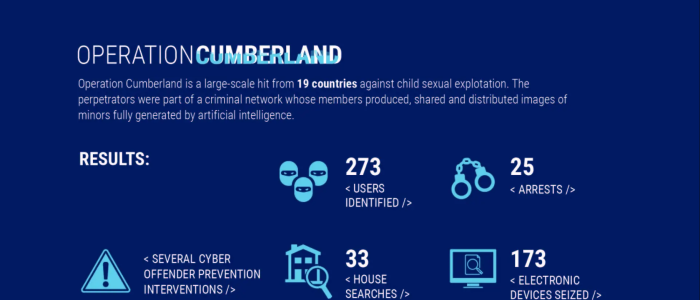

KI-generierter Kindesmissbrauch wird zu einer globalen Bedrohung. Operation Cumberland" führte zu 25 Verhaftungen in 19 Ländern.

IT-Sicherheit im Karnevals-Modus! Die satirische Faschings-Glosse entlarvt Datenklau, Messenger-Dramen und Cyber-Gauner.

Ohne Beschränkung wechselt ein Ex-Mitarbeiter von Europol zur NGO Thorn, die die Lobbyarbeit zur Einführung der Chatkontrolle koordiniert.

Socket-Sicherheitsforscher verweisen auf das bösartige PyPi-Paket automslc. Es ermöglicht illegal Musikpiraterie von der Plattform Deezer.

Wie Gauner immer öfter offizielle EU-Webseiten für ihre illegale Aktivitäten missbrauchen - und welche Risiken damit verbunden sind.

Lerne, wie man Malware erkennt und abwehrt. Entdecke die Geschichte der PC-Viren, ihre Verbreitung und wirksame Schutzmaßnahmen.

Schwerwiegende Datenschutzlücken: Die DeepSeek-App für iOS überträgt sensible Nutzerdaten an ByteDance-Server in China.

Onlinekredite sind bequem – aber auch riskant! Erfahre, wie IT-Sicherheit sensible Daten schützt und Betrug bei der Kreditvergabe verhindert.

Benutzt ihr KI-Modelle wie DeepSeek? Dann findet jetzt heraus, wie LLMjacking-Angriffe diese LLMs und eure Daten bedrohen.

DeepSeek vs. ChatGPT: Vergleich von Chinas Open-Source-KI und GPT-4. Grundlegende Informationen zu Leistung, Kosten und Datenschutz.

Meta im KI-Daten Skandal: 81 TB urheberrechtlich geschützte Inhalte geladen. Die Folgen für Urheberrecht, KI-Modelle und die Tech-Branche.

Gmail-Betrug nimmt zu! Cyberkriminelle nutzen KI-DeepPhish, um Gmail-Konten zu hacken. Erfahre jetzt, wie du dich davor schützen kannst!