Mit dem neuen Portal des Sicherheitsforschers Troy Hunt, Pwned Passwords, lässt sich überprüfen, ob ein Passwort schon einmal gehackt wurde.

Der neue Dienst Pwned Passwords macht geknackte Passwörter auffindbar. Sicherheitsforscher Troy Hunt bietet schon länger den Dienst „Have I Been Pwned“ an. Darüber kann man nach E-Mail-Adressen oder Benutzernamen suchen, die man in letzter Zeit gehackt hat. Nun gibt es dort zudem die neue Funktion Pwned Passwords, die diese Suchmöglichkeit auch auf Passwörter erweitert, berichtet engadget.

Pwned Passwords prüft die illegale Nutzung gehackter Passwörter

Mit Pwned Passwords kann man herausfinden, ob das Passwort, das man gerne verwenden möchte, bereits einmal in gehackten Datensätzen vorgekommen ist. Nach der Eingabe eines Passworts zeigt die Webseite an, ob es bereits in einem der Leaks enthalten war. Gibt man ein sicheres Passwort ein, erscheint „Good News – no pownage found!“. Ist das Passwort in der Datenbank, sieht man ein rotes Feld mit „Oh no, pwned!“ (pwned = von Dritten übernommen).

Falls dies der Fall sein sollte, macht es Sinn, das Passwort zu ändern. Wird es tatsächlich als gefunden angezeigt, wäre es wahrscheinlich, dass die Login-Daten kompromittiert sind, denn es könnte in einer solchen Liste schon vorkommen, die bei Brute-Force-Attacken auf Webseiten und Dienste verwendet werden. Solche Passwörter sind unsicher. Sie sollten nicht mehr genutzt werden. Zu Vergleichszwecken greift der Dienst dabei zurück auf einen Datensatz von 306 Millionen Passwörtern aus diversen Lecks.

Eigene API für mehr Passwortsicherheit verfügbar

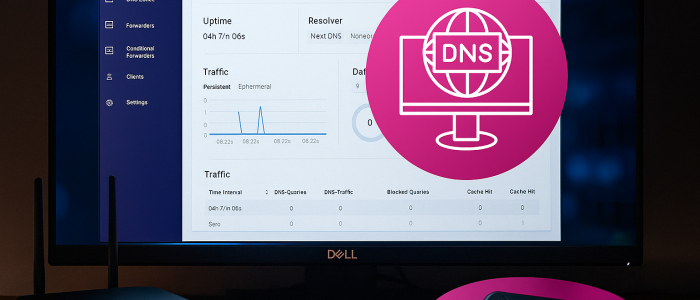

Für Web-Administratoren, die sicherstellen wollen, dass man nur sichere Passwörter verwendet, bietet Hunt eine API an. Die API fragt automatisch die Datenbank ab. So kann man Neu-Registrierungen bei Webseiten mit einem kompromittierten Passwort direkt ablehnen. Zudem ist es möglich, über den Dienst auch SHA1-Hashes von Passwörtern abzugefragen.

Troy Hunt weist allerdings ausdrücklich darauf hin, dass allein die Tatsache, dass er ein Passwort nicht in seinem Datensatz hat, nicht automatisch bedeutet, dass es wirklich sicher ist. Seine Datenbank enthält viele aber sicher nicht alle gehackte Daten, die es gibt.

Grafik carlosAlbertOteixeira, thx! (CC0 1.0 PD)

Tarnkappe.info