SpecterDev gelang es, den Browser der PS4 als Einfallstor zu nutzen. Kürzlich veröffentlichte er einen Webkit Exploit für die Firmware 6.20.

Dem kanadischen Hacker SpecterDev gelang es, den Browser der PS4 als Einfallstor zu nutzen. Von einem Jailbreak ist er aber noch weit entfernt, zumal Sony die Lücke bereits geschlossen hat. Specter fand aber einen Webkit Exploit in der Firmware der PlayStation 4.

Bald Schwarzkopien auf der PS4?

Specter aka SpecterDev ist ein kanadischer Hacker, der in der Vergangenheit schon häufiger die Aufmerksamkeit der Öffentlichkeit auf sich gezogen hat. Ihm gelang es schon mehrfach per Reverse Engineering den Kopierschutz von Spielkonsolen zu umgehen. Er war es auch, der im Mai des Vorjahres für die PS4 den Kernel Exploit 5.05 veröffentlicht hat.

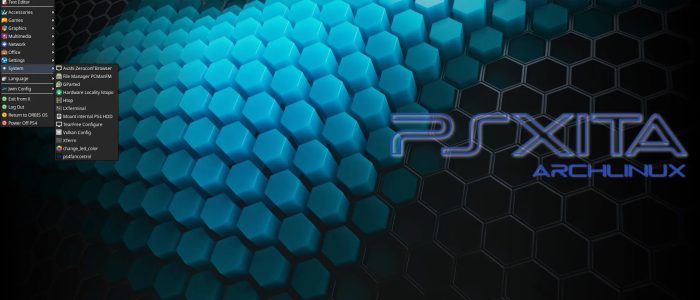

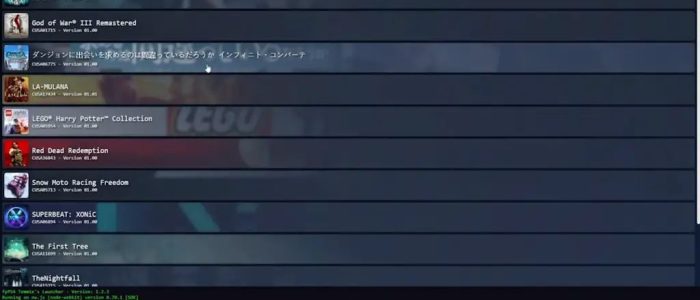

Auf der Suche nach Lücken von Sonys Playstation 4 nehmen die Hacker zunehmend den Webkit-basierten Browser der Spielkonsole unter die Lupe. Durch das Ausnutzen der Lücke kann man eigene Programme ausführen. Außerdem gelang es in der Vergangenheit, somit einen eingeschränkten Zugriff auf die Dateien des Geräts zu erhalten. Ein Webkit Exploit ist aber noch lange nicht gleichbedeutend mit einem Jailbreak! Schwarzkopien von Spielen können nur dann abgespielt werden, sofern auch der Kernel der PS4 geknackt wurde.

Der Webkit Exploit hebelt den Kopierschutz der PS4 nicht aus!

Specter hat kürzlich auf der Programmierplattform GitHub seinen Proof of Concept veröffentlicht. Sony hat zwischenzeitlich die Firmware 6.50 veröffentlicht. Damit wurde leider auch die Lücke im eigenen Browser behoben. Wer also ein wenig auf Grundlage dieses Bugs herumexperimentieren möchte, kann dies nur mit der Firmware 6.20 oder darunter tun. Wer schon upgedated hat, der hat leider Pech gehabt.

Fazit

Leider ist auch dieser Webkit Exploit wieder nur ein heller Streifen am Horizont. Hersteller Sony hat in den letzten Jahren wirklich alles getan, um ihr Gerät nach allen Seiten hin abzusichern.

I’m releasing the WebKit code execution RCE I spoke of yesterday targetting PS4 6.20 firmware. Gadgets and potentially the code execution strategy will need to be adjusted for lower firmwares. Have fun :)https://t.co/YvthiDRj4B

— Specter (@SpecterDev) 8. März 2019

Beitragsbild von JESHOOTS.COM, thx! (Unsplash Lizenz)

Tarnkappe.info