No-Name-Crew: Wir hatten die Möglichkeit, die verbliebenen Mitglieder dieser politisch motivierten Hackergruppe ausführlich zu befragen.

Sommer 2011. Die deutschen Hacker der „n0n4m3 cr3w“ (No-Name-Crew) sorgten in den Medien für einigen Wirbel. Nachdem man im Juli 2011 die Daten mehrerer Server der Bundespolizei veröffentlichte und auch bundesweite Aktionen ankündigte, beschäftigte man sich in Berlin Tags darauf im Rahmen einer Krisensitzung ganz offiziell mit der Absicherung der staatlichen Infrastruktur. Was also steckt hinter dieser Gruppierung? Ich bekam trotz der Festnahme des NN-Leaders Darkhammer exklusiv die Möglichkeit, die verbliebenen Mitglieder dieser politisch motivierten Hackergruppe ausführlich zu befragen.

Das von der No-Name-Crew angekündigte Archiv kam nie

Damals wollte man die Öffentlichkeit Glauben machen, ein brisantes passwortgeschütztes Archiv warte darauf, veröffentlicht zu werden, sollte eines der Mitglieder der No-Name-Crew verhaftet werden. Der Versuch die Justiz mit dieser Androhung zu erpressen, schlug fehl. Natürlich wollte ich von den Aktivisten erfahren, was sich hinter diesem Archiv verbirgt, zumal sich ihr Anführer schon in Haft befand.

Nachtrag: Mittlerweile stellte sich heraus, dass die Ankündigung der Veröffentlichung der Daten des Archivs ein vorgetäuschtes Manöver war. Das Interview wurde übrigens verschlüsselt per Jabber durchgeführt. Wenige Wochen nach dem Gespräch wurden weitere Mitglieder identifiziert und strafrechtlich verfolgt. Das Interview erschien erstmals im Juli 2011 auf gulli.com.

Lars Sobiraj: Wollt ihr uns zu Beginn erzählen, wie eure Gruppe aufgebaut ist und wie ihr euch untereinander verständigt?

No-Name-Crew: PayPal ähh die NNC kann oder möchte darauf nicht antworten. Nein im Ernst, die Kommunikation erfolgt überwiegend über interne IRC-Kanäle und eigene IRC-Server.

Kommunikation läuft über eigenen IRC-Server

Lars Sobiraj: Wenn ich mir eure Texte durchlese so scheint es, dass die Untergrund Szene alles andere als geeint dasteht. Wie groß und zusammenhängend muss ich mir denn die Hacker-Szene in Deutschland vorstellen?

No-Name-Crew: Die Hackerscene ist sich in Deutschland tatsächlich sehr wenig grün. Das Problem liegt nicht darin begründet, dass es keine Gruppen geben würde. Es liegt vielmehr daran, dass diese Gruppen untereinander konkurrieren und sich versuchen auszuspielen. Das geschieht mithilfe von DDoS-Angriffen, Defaces etc. Wer genau hinsieht, erkennt in der deutschen Szene einen echten Kindergarten. Wer das behauptet, hat nicht ganz Unrecht. Der Großteil der Mitglieder besteht aus sehr jungen Teenies, die nur das große Geld mit Betrügereien (Fraud) verdienen wollen. Die wollen ihre Crew als die beste von allen darstellen. So sieht leider momentan die deutsche Scene aus.

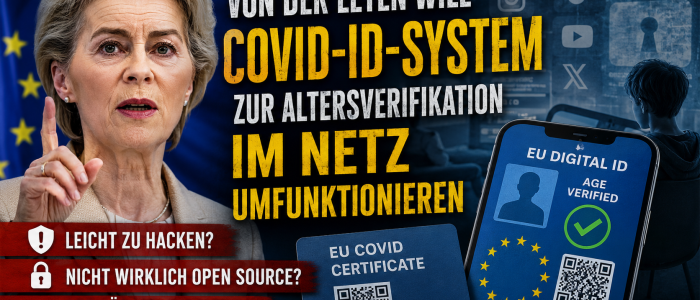

Allerdings gibt es hier auch Gruppen, die sinnvolle Ziele anstreben – so wie die No Name Crew. Wir kämpfen für Freiheit. Wir wehren uns schlichtweg gegen den Staat, wenn er uns unrecht behandelt. Es geht um Themen wie Vorratsdatenspeicherung, Korruption und wenn Menschen einfach nur noch als eine Nummer abgestempelt werden. Wir Bürger werden doch mehr und mehr gläsern, die Organe des Staates können sich immer mehr vernetzen und immer mehr Details von uns erkennen und analysieren. Manche Menschen haben Angst vor möglichen Konsequenzen und wehren sich deswegen nicht oder sie könnten es nicht. Wieder andere sind dazu in der Lage oder haben es schon getan.

Einige von uns arbeiten im IT Sektor

Lars Sobiraj: Ist und bleibt das Hacken für euch ein Hobby? Oder haben manche von euch dazu passende Ausbildungszweige bzw. Berufe ausgewählt?

n0n4m3 cr3w: Einige von uns haben sich im IT-Bereich eine Arbeit gesucht. Andere wiederum nicht. Wieso auch nicht? Man kann seine Liebe zum Hacken doch auch gerne zum Beruf machen. Das Hacken ist für uns allerdings kein bloßes Hobby oder nichts weiter als ein Job. Für uns ist hacken eine Lebensphilosophie.

Lars Sobiraj: Was glaubt ihr, wieso so viele Firmen Probleme damit haben, ihre Daten effektiv zu schützen? Man denke jetzt nur an Sony, Rewe, die Rheinbahn und viele andere Unternehmen …

n0n4m3 cr3w: Das liegt zum Großteil an der schlechten Administration der Seiten und der schlechten Beschaffung derselbigen. Viel zu oft werben Firmen Security-Experten an die ihren „Experten Status“ im Studium erworben haben. Wir sagen jetzt nichts gegen begeisterte Informatikstudenten. Allerdings bringt es nichts, wenn man einen Security Spezialisten einstellt, der seinen Abschluss vor 5 Jahren gemacht hat und danach nur noch Beratungen für Trojaner & Co. durchgeführt hat. Was solche Firmen brauchen, sind Leute, die mit der Zeit gehen. Personen, die tagtäglich im Underground sind, sich informieren und die mit Leib und Seele dabei sind.

Anstatt die Hacker zu verhaften, sollten sie diese lieber in ihren Unternehmen anwerben. Nur so könnten sie sicher sein, dass der Bewerber über das nötige Wissen verfügt. Man muss sich einfach mal vor geistigem Auge vorstellen, dass die gelernten und bezahlten Administratoren quasi tagtäglich von ein paar Schulkindern vorgeführt werden. Es wäre also sinnvoll, die jugendlichen Hacker für die Absicherung der eigenen Server zu bezahlen, statt sie mit juristischen Konsequenzen zu überziehen. Wir haben allerdings im Laufe der Zeit leider das Gefühl bekommen, dass vielen Firmen der Schutz der Daten ihrer Kunden unwichtig ist. Schwer zu sagen, ob es ihnen zu zeitaufwendig oder zu teuer ist, die Daten ihrer Kunden effektiv zu beschützen. Nicht selten werden Passwörter unverschlüsselt als Textdatei abgespeichert. Wie dem auch sei. Das muss auf jeden Fall ein Ende haben.

Behördliche Server oft mangelhaft abgesichert

Lars Sobiraj: Sind die Server der Behörden denn grundsätzlich so viel besser abgesichert? Und wenn nein, woran liegt das?

No-Name-Crew: Das ist ironisch gemeint? Regierungsserver und behördliche Netzwerke sind oft nicht besser abgesichert als beispielsweise handelsübliche Foren. Um es anders auszudrücken, manche dieser Server benutzen sogar reguläre käufliche Software. Besonders im Regierungssektor (.gov-Bereich) ist so ein Leichtsinn weit verbreitet. SQL injections, XSS, File inclusions etc. kann man auf Regierungsservern genauso finden, wie auf normalen Webseiten.

In Deutschland ist es nur etwas krasser. Die deutschen Behörden scheinen nicht viel vom Hacking zu verstehen. Wenn man heutzutage von der Polizei verhaftet wird wegen Verstoß gegen den Hackerparagrafen, so heißt es immer, es wurden Trojaner oder Brute Force eingesetzt. Schaut man sich die Infrastruktur genauer an, so könnte man davon ausgehen, die deutschen Behörden sind im Jahr 1980 mit ihrem Erkenntnisstand stehen geblieben. Und das ist ihr Problem. Es nützt unterm Strich nicht viel, wenn sie Hacker zu fassen bekommen. Dann ist es eh meist schon zu spät. Im Gegenteil: Sie müssen von den Hackern lernen und selber anfangen ihren Kopf zu benutzen, um ihre Server sicherer zu machen.

Aber mal ernsthaft: Ein Sondereinsatzkommando, das bis an die Zähne bewaffnet in eine Wohnung einsteigt, das steigert nicht gerade unsere Lust, dieser gewaltbereiten Organisation von Staat fröhlich unsere Informationen auszuhändigen. Auf diese Art wird der Staat immer mächtige Gegner behalten. Und wenn die Regierung dann auch noch trotz so gut wie null inländischer Terroranschläge mit der Vorratsdatenspeicherung zur Bekämpfung des Terrorismus ankommt, ist eh Schicht im Schacht, um es mal ganz klar auszudrücken.

Rest der No-Name-Crew sicher vor einem Bust?

Lars Sobiraj: Wie schützt ihr euch vor einem Bust?

n0n4m3 cr3w: Wie sicher schon vermutet mit falschen Identitäten im Internet, unter Ausnutzung von einem Proxy oder VPN und mit komplett verschlüsselten Computern und Festplatten. Mehr möchten wir dazu nicht sagen.

Lars Sobiraj: Glaubt ihr wirklich, ihr könnt mit solchen Hacks politischen Druck auf den Staat ausüben? Oder gebt ihr den Bedenkenträgern nicht einen weiteren Vorwand, um noch mehr Überwachungstechnologie und Gesetze zur Bespitzelung des eigenen Volkes einzuführen?

n0n4m3 cr3w: Man kann diese Sache tatsächlich in zwei Richtungen betrachten. Allerdings ist anzuzweifeln, ob der uns wirklich braucht, um Kameras auf öffentlichen Toiletten einzuführen. Das können die leider auch ganz gut ohne uns. Natürlich könnte man, wie du vermutest, unsere Aktionen auch missbrauchen. Nun. Mit unseren Leaks möchten wir bezwecken, das Volk wach zu rütteln und ihnen zu zeigen, wie weit es mit dem Überwachungsstaat schon gekommen ist. Wir möchten einfach zeigen, dass wir nicht alle staatlichen Maßnahmen still und leise hinnehmen wollen. Wir haben für unsere Leaks tatsächlich viele Danksagungen von den verschiedensten Personen erhalten.

In Berlin wurde erst gestern ein Krisengipfel zu unseren Aktionen abgehalten. Wir denken also schon zurecht, dass wir einen gewissen Druck ausüben können. Natürlich müssen die jetzt so tun, als wenn alles unter Kontrolle wär. Die können sich noch so unbeeindruckt zeigen aber aus den Resultaten der Angriffe geht hervor, dass der Staat sehr dafür bluten musste, was er mit uns getrieben hat. Wenn der Staat auch nur einmal über sein Sicherheitskonzept im IT-Bereich nachdenkt, war die Aktion schon von Erfolg gekrönt. Das Gleiche gilt für Firmen und ihre Kundendaten.

Lars Sobiraj: Um beim politischen Aktivismus zu bleiben: Was haltet ihr von Anonymous und ihren Aktionen? Auch wenn DDoS-Angriffe nichts mit dem Thema Hacking gemeinsam haben.

No-Name-Crew: DDoS erfordert allerdings kein Hackerwissen. Man muss DDoS jedoch unterscheiden. DDoS für einen guten Zweck können wir vollkommen unterstützen. DDoS innerhalb der Scene ohne jeden Grund lehnen wir komplett ab.

No-Name-Crew: Die Polizei hat nichts in der Hand!

Lars Sobiraj: Wie ist euer Leader Darkhammer denn nun hochgenommen worden? Habt ihr eine Ahnung, wie man ihn ermitteln konnte?

n0n4m3 cr3w: Die folgende Antwort schildert lediglich ein Muster für ein Szenario, wie es bei dieser Art von Busts üblich ist. Die Polizei hat nichts in der Hand. Dennoch verfügen sie ominöserweise über einen Durchsuchungsbeschluss. Dieser wird nicht vorher beantragt, sondern es wird vor Ort ermittelt. Es geht meist nicht darum, die IP-Adresse der Person zu verfolgen. Die Ermittler suchen stattdessen nach seinem Pseudonym (Username). Die Folgen des Vorgehens werden gleich noch geschildert.

Man erstellt sich also mittels Ermittlungen, der gesammelten Überwachung, dem Vergleich alter Postings und vieler anderer Daten ein Profil des Hackers. Ob dieser für die betreffende Tat verantwortlich ist, ist für die Polizei erst mal irrelevant. Anschließend wird bei dem Tatverdächtigen eingebrochen, die Wohnung gestürmt und durchsucht. Der Tatverdächtige kann dabei nichts weiter tun und die Beamten dabei zu beobachten, wie sie sein ganzes Hab und Gut auseinandernehmen. Die Ermittler können nichts mehr tun als zu hoffen, dass sie Beweise für ihren Beschluss finden, um ihre extrem dreiste Aktion im Nachhinein zu rechtfertigen.

Wir hatten ja erwähnt, dass man dabei häufiger ins Fettnäpfchen tritt. So war es auch gestern Abend. Sie haben ein angebliches zweites Mitglied von NNC festgenommen, weil ein halbstarker Möchtegernhacker behauptet hat, das sei Darkhammer und dies lautstark auf seinem Blog verkündet hatte. Das Ende vom Lied war, der zweite „Hacker“ wurde nach kürzester Zeit frei gelassen. Gegen den Denunzianten wurde Strafanzeige wegen Rufmord erstattet. Natürlich ist das nur eine Möglichkeit für das Vorgehen der Polizei. Doch mehr möchten wir derzeit nicht dazu sagen.

Lars Sobiraj: Um auf euer Ultimatum zurückzukommen: Was befindet sich im fraglichen Archiv und was würde bei einer Publikation passieren?

n0n4m3 cr3w: Dazu möchten wir zum jetzigen Zeitpunkt keine Stellungnahme abgeben.

No-Name-Crew: Der Leak wird kommen…

Lars Sobiraj: Wie sieht es mit der Veröffentlichung des Passwortes aus, wo doch schon ein erstes Mitglied von euch hochgenommen wurde?

n0n4m3 cr3w: Der Leak wird wohl kommen, solange wir weitere Mitglieder durch diesen nicht weitergehend gefährden. Auch möchten wir nichts weiter dazu ausführen, ob die Aktion wie ursprünglich angekündigt auf Bundesebene durchgeführt werden soll.

Lars Sobiraj: Habt ihr nach dem Bust eures Leaders keine Angst, selbst hochgenommen zu werden?

n0n4m3 cr3w: Wenn es passiert, ist es halt so. Wir glauben der Großteil von uns kann mit den Konsequenzen leben. Und wenn wir nur etwas verändern konnten in dem Bereich, haben wir unsere Ziele schon erreicht.

Die Politiker wollen den überwachten Bürger!

Lars Sobiraj: In eurem Text habt ihr die Struktur der Bundesrepublik Deutschland sehr stark angegriffen. Wie wird sich das eurer Meinung nach weitergehend entwickeln? Wo stehen wir in 10 Jahren und was macht ihr beruflich wie privat im Jahr 2021?

No-Name-Crew: Wenn sich nichts ändert, haben wir in 10 Jahren von jedem Bürger ein Profil, was er oder sie den ganzen Tag macht. Den komplett durchsichtigen Bürger also. Wobei wir denken, dass bis dahin keine 10 Jahre mehr vergehen werden. Wenn die Datenschützer und die Bevölkerung endlich für ihre Rechte kämpfen, könnten wir in einen noch schöneren Land leben.

Wo wir uns sehen werden, ist schwer zu sagen. Solange wir ohne Überwachung und in Frieden leben können, ist für uns alles in Ordnung.

Tarnkappe.info