Eindringliche Warnung vom BSI: Emotet lockt mit der Autobiografie des NSA-Whistleblowers Edward Snowden seine Opfer in die Ransomware Falle.

Die gefährliche Ransomware Emotet ist aus dem Urlaub zurück. Aktuell warnt das Bundesamt für Sicherheit in der Informationstechnik (BSI) eindringlich vor einer neuen Ransomware-Welle mit Emotet. Diesmal lockt die Schadsoftware u.a. mit der Autobiografie des NSA-Whistleblowers Edward Snowden seine Opfer in die Falle.

Die gefährlichste Schadsoftware der Welt?

Eine ganze Zeit lang war es relativ ruhig um Emotet, nun aber ist die Ransomware Emotet wieder sehr aktiv. Alle paar Tage liest man im Netz entsprechende Warnungen zu dieser gefährlichen Erpresser-Software. Wie kreativ die Köpfe hinter Emotet sind, wenn es darum geht sich immer neue Tricks auszudenken, um die PCs ihrer Opfer zu infizieren, musste sogar ein bekanntes deutsches Online-Nachrichten Portal dieses Jahr schon feststellen.

Emotet ist bekannt dafür, sich in die PCs der Opfer einzunisten und sich über die Kontaktliste der Opfer weiter zu verbreiten. Auf infizierten Systemen späht Emotet die Zugangsdaten für dort konfigurierte E-Mail-Konten sowie den Inhalt der Postfächer aus. Die Zugangsdaten werden anschließend dazu missbraucht, um über die kompromittierten Konten Spam-Mails zur weiteren Verbreitung der Schadsoftware zu versenden. Auch wird die Schadsoftware versuchen sich im jeweiligen Netzwerk auszubreiten und sämtliche im Netzwerk erreichbare Rechner zu infizieren. Hat sie das System übernommen, werden meistens Schadprogramme nachgeladen. Bei den Schadprogrammen handelt es sich dann meistens um Banking-Trojaner oder um Ransomware. Am meisten genutzt wird dabei der Verschlüsselungs-Trojaner Ryuk. Dieser Trojaner wird dann dazu eingesetzt, die befallenen Rechner zu verschlüsseln und den Opfern anschließend eine Lösegeldforderung zu präsentieren.

BSI warnt vor neuer Emotet-Angriffswelle

In den letzten Tagen ist Emotet also wieder vermehrt aktiv. Der bereits angerichtete Schaden in der Wirtschaft, bei Behörden und Organisationen ist groß. Leider hat Emotet sehr oft immer noch ein leichtes Spiel, da IT-Sicherheitsmaßnahmen von Firmen nicht konsequent genug umgesetzt werden. Aber auch, weil Emotet diesmal vermehrt auf Privatpersonen abzielt. Hier stehen dann meist Banking-Trojaner im Vordergrund, um Nutzer dazu zu bringen, zusätzliche Apps auf ihren Handys zu installieren. Diese vom Banking-Trojaner verlangte App, soll angeblich eine zusätzliche „Sicherheits-App“ sein. Einmal installiert, sendet sie aber sämtliche mTANs an die Betrüger weiter.

Der BSI Präsident warnt daher eindringlich:

„Seit rund einer Woche wird Emotet wieder massenhaft versandt und hat binnen weniger Tage für Produktionsausfälle, den Ausfall von Bürgerdiensten in Kommunalverwaltungen und zahlreiche infizierte Netzwerke gesorgt. Man kann es nur gebetsmühlenartig wiederholen: Viele dieser Schäden sind vermeidbar, wenn IT-Sicherheitsmaßnahmen konsequent umgesetzt werden! Dazu zählt u. a. die Sensibilisierung der Belegschaft genauso wie regelmäßige Backups oder das Einspielen von Sicherheitsupdates“ BSI-Präsident Arne Schönbohm.

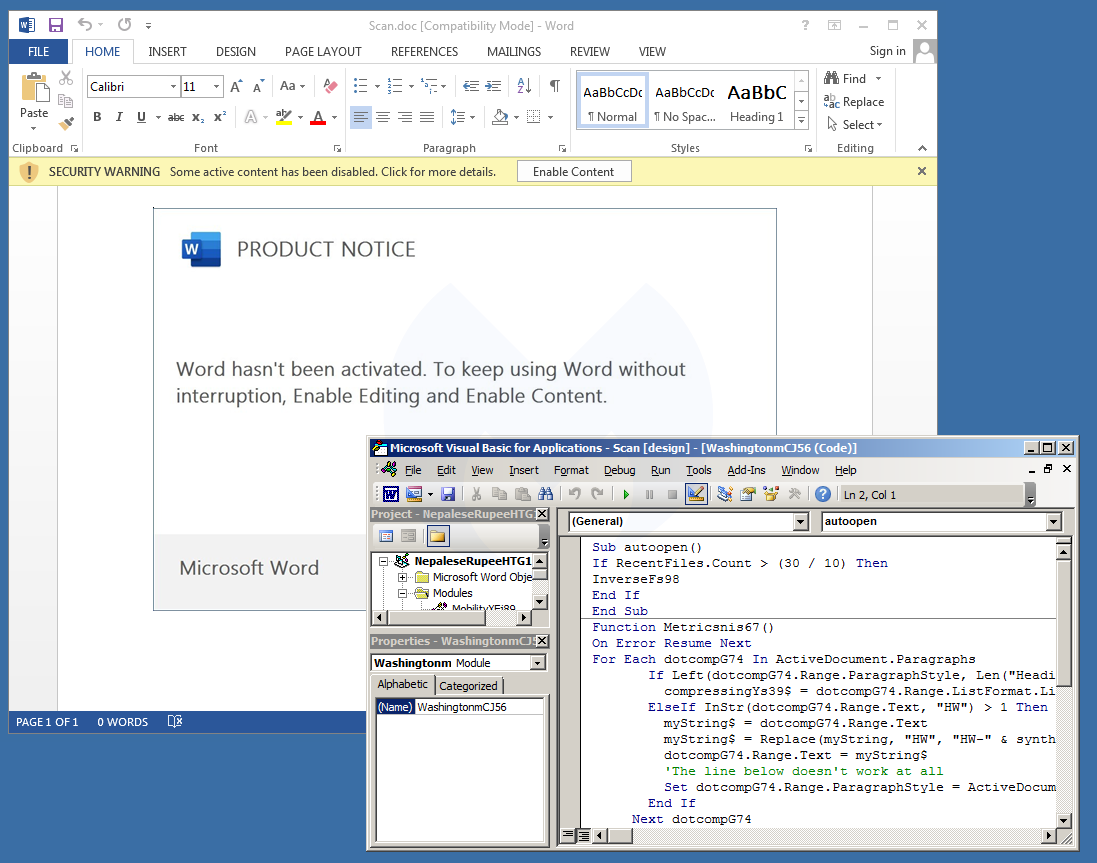

Autobiografie von Edward Snowden als Köder

Eine der Verbreitungsarten die Emotet momentan nutzt, ist laut Malwarebytes die Autobiografie des NSA-Whistleblowers Edward Snowden. Diese wird den Opfern als Word Dokument im Anhang angeboten. Ab hier läuft dann wieder alles nach dem gewohntem Muster ab. Der User, der sich über das vermeintlich kostenlose Buch freut, wird aufgefordert Makros zu aktivieren, um den Inhalt anzuzeigen. Sobald die Makro-Funktion dann aktiviert ist, kann Emotet im Hintergrund Schadcode ausführen und Malware bzw. Ransomware nachladen, installieren und sich im befallenen System ausbreiten.

Emotet: seit 2014 aktiv und effektiv

Bereits seit 2014 ist Emotet aktiv und macht sowohl Firmen, als auch Privatpersonen zu schaffen. Das Muster mit dem Emotet dabei vorgeht, ist auch heute noch genau dasselbe wie vor fünf Jahren. Um so mehr verwundert es einen, dass die Schadsoftware mit dieser Masche noch Erfolg hat. Eigentlich sollte man doch meinen, dass man die Mehrheit der User inzwischen sensibilisiert hat. Oder die Firmen ihre IT-Sicherheitsmaßnahmen entsprechend konsequent umgesetzt haben. Doch das ist leider nicht der Fall.

Foto TheDigitalArtist, thx!

Tarnkappe.info