Die Hackergruppe "Crypt Ghouls" sorgt mit raffinierten Angriffen für Angst, Chaos und Schrecken in der russischen Geschäftswelt.

Eine Welle von Cyberattacken erschüttert die russische Wirtschaft. Als besonders gefährlicher Akteur hat sich dabei die Hackergruppe Crypt Ghouls etabliert. Mit raffinierten Methoden verbreiten sie Angst und Schrecken in der digitalen Geschäftswelt des Landes. Die wichtigsten Fakten und Entwicklungen haben wir für Euch zusammengefasst.

Crypt Ghouls: Gezielte Angriffe auf Russlands Wirtschaftsriesen

Die Cyberkriminellen haben es vor allem auf die Schwergewichte der russischen Wirtschaft abgesehen. Im Visier stehen vor allem Unternehmen aus dem Energie- und Bergbausektor sowie Finanzdienstleister und große Handelsketten. Die Angreifer nutzen hoch entwickelte Ransomware wie LockBit 3.0 und Babuk, um ihre Opfer unter Druck zu setzen und Lösegeld zu erpressen.

Die Werkzeugkiste der Crypt Ghouls ist beeindruckend: Von klassischen Hackertools wie Mimikatz zum Extrahieren von Passwörtern bis hin zu Spezialprogrammen wie XenAllPasswordPro und PingCastle für Sicherheitstests ist alles dabei. Besonders gefährlich: Die Gruppe nutzt Remote-Access-Tools wie AnyDesk und verschiedene Proxy-Dienste, um sich dauerhaft in den gekaperten Systemen einzunisten.

So gehen die Angreifer vor

Der typische Crypt Ghouls-Angriff beginnt meist unspektakulär: Über gestohlene VPN-Zugangsdaten verschaffen sich die Kriminellen Zugang zum Firmennetzwerk. Dabei nutzen sie häufig die Zugangsdaten von Subunternehmern – eine Strategie, die sich als erschreckend erfolgreich erwiesen hat.

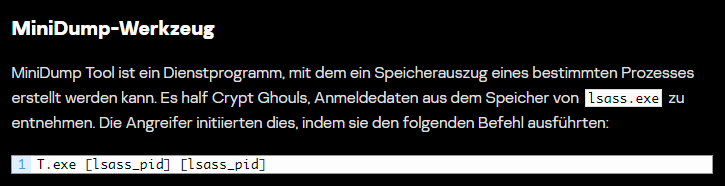

Besonders perfide: Die Angreifer bleiben oft wochenlang unerkannt im System und spähen in aller Ruhe sensible Daten aus. Dabei helfen ihnen Tools wie MiniDump, die Passwörter direkt aus dem Arbeitsspeicher der infizierten Rechner auslesen können.

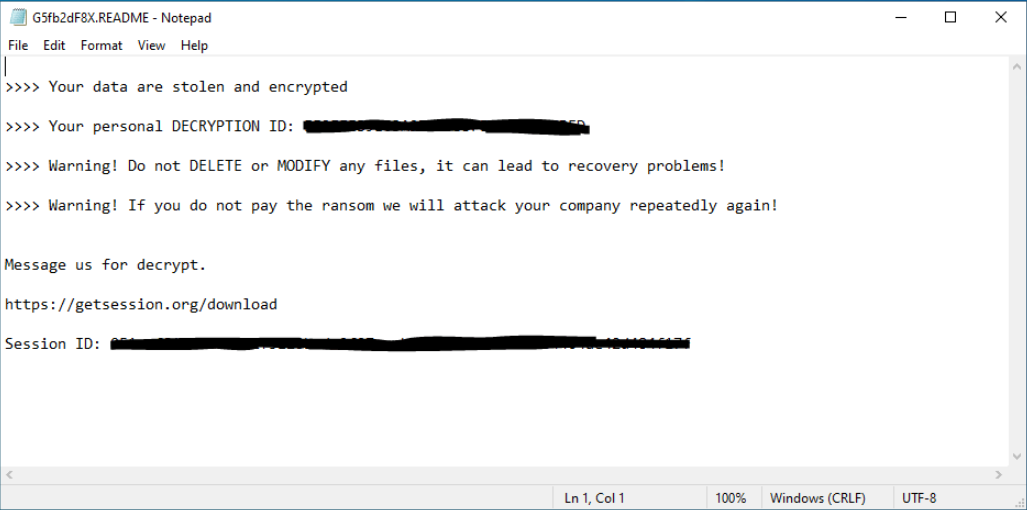

Höhepunkt des Angriffs ist die großflächige Verschlüsselung aller erreichbaren Daten. Dabei gehen die Cyberkriminellen äußerst gründlich vor – selbst gelöschte Dateien im Papierkorb werden verschlüsselt, um eine Wiederherstellung unmöglich zu machen. Besonders kritisch: Auch virtuelle Maschinen auf ESXi-Servern werden per SSH-Zugriff mit der Linux-Variante der Ransomware verschlüsselt. Dies berichtet The Hacker News in einem aktuellen Artikel.

Ein besorgniserregender Trend

Ein beunruhigender Trend: Die Vorgehensweise der Crypt Ghouls ähnelt stark der anderer Ransomware-Gruppen wie MorLock, BlackJack und Twelve. Experten vermuten, dass diese Gruppen ihr Know-how und ihre Ressourcen untereinander austauschen. Diese Vernetzung macht die Bedrohung noch unberechenbarer. Zu diesem Ergebnis kommen die Sicherheitsexperten von Securelist.

Die Aktivitäten der Crypt Ghouls zeigen eindrucksvoll, wie professionell moderne Cyberkriminelle vorgehen. Für Unternehmen bedeutet das: Höchste Wachsamkeit und kontinuierliche Investitionen in die IT-Sicherheit sind unerlässlich. Denn nur wer seine digitale Infrastruktur konsequent absichert und seine Mitarbeiter sensibilisiert, kann sich wirksam vor dieser wachsenden Bedrohung schützen.