Die Einnahmen von Cybercrime-Banden sinken, da immer mehr Opfer die Zahlung bei Ransomware-Angriffen verweigern.

Gemäß einem aktuellen Bericht, herausgegeben vom Blockchain-Analyseunternehmen Chainalysis Inc., hätten Ransomware-Groups einen Einkommensrückgang von 40 Prozent erlitten, da die Opfer sich weigerten, Lösegeld zu zahlen. Somit hätten sie im Jahr 2022 mindestens 457 Millionen Dollar von Opfern als Lösegeld erpresst. Dies wären 311 Millionen Dollar weniger als im Jahr zuvor.

Zwar sind sich die Experten einig, dass die wahren Zahlen höher liegen dürften, da es „Kryptowährungsadressen gibt, die von Ransomware-Angreifern kontrolliert werden, die noch in der Blockchain identifiziert und in unsere Daten aufgenommen werden müssen“. Dennoch bliebe Fakt, dass schlussendlich weniger Opfer zu einer Zahlung bereit sind.

Den Grund für diese zögerlichen Zahlungen bei Ransomware-Angriffen sehen die Forscher in einer Empfehlung des US-Finanzministeriums (Office of Foreign Assets Control) vom September 2021. Darin warnt man Unternehmen vor möglichen Sanktionsverstößen bei der Bezahlung von Ransomware-Hackern.

Ein weiterer Grund könnte sein, dass Cyber-Versicherungsunternehmen jetzt weniger bereit sind, ihren Kunden bei der Zahlung von Lösegeld zu helfen. Vielmehr bestehen diese auf strengeren Sicherheitsmaßnahmen, um Angriffe von vornherein zu verhindern, heißt es in dem Bericht.

Die Forschung von Chainalysis wird durch Daten des Cyber-Incident-Response-Unternehmens Coveware gestützt. Diese enthüllen, dass die Zahl der Kunden von Coveware, die nach einem Angriff ein Lösegeld gezahlt haben, seit 2019 stetig zurückgegangen ist, von 76 % auf 41 % im Jahr 2022.

Veränderungen auf dem Ransomware-Markt

Ferner setzt Chainalysis darüber in Kenntnis, dass gleichzeitig mit den sinkenden Einnahmen eine Steigung der Ransomware-Angriffe zu verzeichnen wäre. Demgemäß sei die Zahl der Schadprogramme, mit denen Angreifer die Daten der Opfer verschlüsselten, „im Jahr 2022 explodiert“, heißt es in dem Bericht.

Das Cybersicherheitsunternehmen Fortinet identifizierte im ersten Halbjahr 2022 10.666 neue Ransomware-Varianten, verglichen mit 5.400 im gleichen Zeitraum des Vorjahres. Allerdings bringen nur wenige der Varianten den Angreifern dabei erhebliche Gewinne, analysierte Chainalysis:

„Die überwiegende Mehrheit der Ransomware-Einnahmen geht an eine kleine Gruppe von Stämmen zu einem bestimmten Zeitpunkt.“

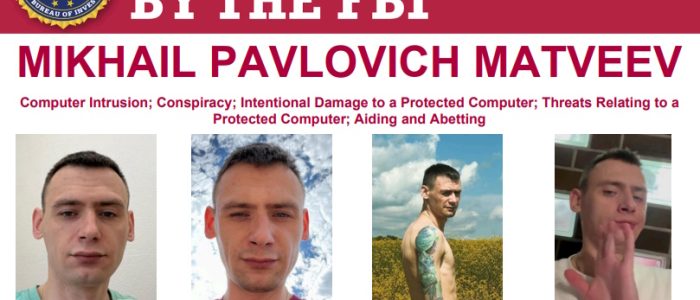

Die Zunahme der Anzahl der Angriffe im letzten Jahr könnte mit Durchsetzungsmaßnahmen der US-Behörden zusammenhängen. Diese führten zur Auflösung einiger der größten Ransomware-Gruppen. Im November 2021 wurden mutmaßliche Mitglieder der REvil-Bande auf der ganzen Welt bei einem globalen Polizeieinsatz festgenommen. Dabei stellten US-Behörden in einer sogenannten „Claw-Back“-Hacking-Operation mehr als 6 Millionen Dollar in Kryptowährung sicher.

Man nimmt an, dass diese Aktionen Kriminelle infolge gezwungen haben, in kleineren Gruppen zu arbeiten. Ransomwar-Groups scheinen nun vermehrt kleinere Angriffe durchzuführen, anstatt westliche Großziele – sogenannte „Big Game Hunting“ – zu verfolgen, bei denen hohe Zahlungen wahrscheinlicher sind. Jackie Burns Koven, Leiterin der Cyber-Threat Intelligence bei Chainalysis, vermerkt:

„Obwohl die Großwildjagd anspruchsvoller geworden ist, ist sie immer noch lohnend“.

Sie warnt davor, dass Ransomware auch weiterhin äußerst profitabel ist. Kleinere Unternehmen sollten daher wachsamer sein, da Hacker ihr Netz weiter ausbreiten, um dennoch Geld zu erhalten.

Des Weiteren beobachteten die Sicherheitsforscher von Chainalysis, dass die Lebensdauer von Ransomware abnehme. Demgemäß blieb im Jahr 2022 der durchschnittliche Ransomware-Stamm nur 70 Tage lang aktiv. Im Jahr 2021 stehem dem Ergebnis 153 gegenüber und im Jahr 2020 noch 265. Chainalysis geht davon aus, dass diese Aktivität wahrscheinlich mit den Bemühungen der Ransomware-Angreifer zusammenhängt, ihre Betriebsamkeiten zu verschleiern, da viele Angreifer mit mehreren Ransomware-Stämmen arbeiten.

Chainalysis zeigt weiterhin auf, dass die Erpresser die meisten durch Ransomware erzielten Gelder an gängige, zentralisierte Börsen senden.

„Tatsächlich stieg der Anteil der Ransomware-Gelder, die an Mainstream-Börsen fließen, von 39,3 % im Jahr 2021 auf 48,3 % im Jahr 2022, während der Anteil, der an Hochrisikobörsen fließt, von 10,9 % auf 6,7 % sank. Die Nutzung illegaler Dienste wie Darknet-Märkte für die Geldwäsche von Ransomware ging ebenfalls zurück, während die Nutzung von Mixern von 11,6 % auf 15,0 % stieg.“