Mit dem Argument, KI-Modelle des Unternehmens zu trainieren, sammeln Ecovacs Saugroboter Fotos, Videos und Sprachaufnahmen der User.

Beiträge zum Thema IT Sicherheit

Im Bereich der IT Sicherheit gilt ein System als gehackt, wenn ein Sicherungsmechanismus gebrochen oder umgangen wurde.

Unsere Welt wird immer mehr durch Technik bestimmt. Daher wird die Absicherung aller Geräte und der digitalen Kommunikation immer wichtiger.

Neben Cyberkriminellen, die ihre Tätigkeit aufgrund finanzieller Anreize ausüben, gibt es auch Hacker, die gezielt von Behörden oder Regierungen beauftragt werden.

Die Zusammenarbeit von Telegram und Pavel Durov mit Strafverfolgungsbehörden wirft Fragen zum Datenschutz auf. Was steckt wirklich dahinter?

In sozialen Netzwerken werben Kriminelle derzeit für einen verseuchten Windows-Client des Spiels League of Legends.

Cyber-Angriff auf Diehl Defence. Nordkoreanische Hacker versuchen an Informationen und Technik des deutschen Rüstungskonzerns zu gelangen.

Mozilla, Entwickler des Browsers Firefox, sieht sich mit einer Beschwerde der EU-Datenschutzgruppe NOYB wegen User-Tracking konfrontiert.

Im Kampf gegen Cybercrime erfolgten am Dienstag Razzien in Deutschland und Italien. Die Täter sollen Millionenbeträge erbeutet haben.

Laut einer Analyse von Forschern der Universität von Kalifornien telefonieren die Smart-TVs von zwei Herstellern nach Hause.

Neue Richtlinien auf Telegram: Kriminelle verlassen die Plattform, weil Durov verstärkt gegen Missbrauch und illegale Aktivitäten vorgeht.

Telegram arbeitet mit Strafverfolgungsbehörden zusammen. Pavel Durov reagiert auf den Missbrauch des Messengers für kriminelle Aktivitäten.

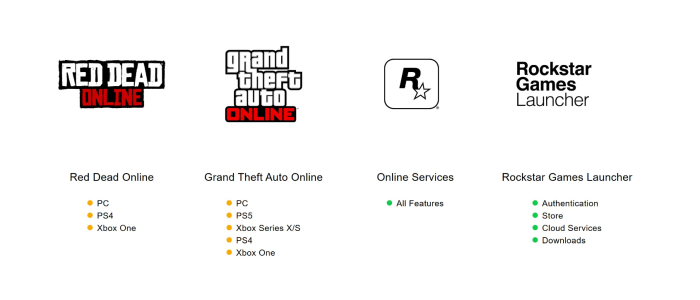

GTA-Fans aufgepasst: Massiver DDoS-Angriff auf Rockstar-Server führte zu Login- und Zugriffsproblemen bei Online-Spielen wie GTA Online.

Ein fast schon legendärer Krypto-Diebstahl - wie Hacker mit Social Engineering und Fernzugriffssoftware Millionen erbeuten.

Im Rahmen einer schweren Sicherheitslücke durften die Browser-Macher bei The Browser Company zeigen, wie sie mit Vorfällen umgehen.

Es geht um die nationale Sicherheit. Die Ukraine verbietet die Nutzung von Telegram auf offiziellen Geräten.

Einer der größten Cyberangriffe der letzten Jahre: Die Ransomware-Gruppe Dark Angels hat ein Pharmaunternehmen infiltriert und erpresst.

Larry Ellison erklärt, dass Oracle voll und ganz auf KI-Massenüberwachung setzt. Damit könne man jeden Bürger "auf Linie halten".

Kritische Sicherheitslücken in SolarWinds: Was man über die Sicherheitslücke CVE-2024-28991 im Access Rights Manager (ARM) wissen sollte.

Italienische Behörden heben im Rahmen von Operation Coin-Up 80 einen Schmugglerring für Videospiele und Retro-Konsolen aus.

Die Android.Vo1d-Malware infiziert über eine Million TV-Boxen in über 200 Ländern und bindet sie in ein Botnetz ein.

Heftige Kritik am Sicherheitspaket der Bundesregierung - Der CCC empfiehlt "Überwachungssabotage als letztes Mittel".

Die aktuellen Zahlen zu Kryptowährungsbetrug sind alarmierend. Wir geben ein paar grundlegende Tipps und erklären, worauf man achten sollte.

Amerikanische Schulen setzen bereits flächendeckend Schulüberwachungssoftware ein. Gibt das mehr Sicherheit oder verletzt es die Privatsphäre?