Cyberkriminelle zielen aktuell mit Spyware und Infostealern auf Hamster-Kombat-User ab. Dazu nutzen sie die wachsende Popularität des Spiels.

ESET Research weist darauf hin, dass Cyberkriminelle die wachsende Popularität des Handyspiels Hamster Kombat ausnutzen, um User mit Malware, Adware und Infostealern zu infizieren. Die Sicherheitsforscher führen dabei an, diesbezügliche Aktivitäten sowohl bei Android- als auch bei Windows-Benutzern beobachtet zu haben.

Hamster Kombat – neueste Telegram-basierte Gaming-Sensation

Hamster Kombat wurde im März dieses Jahres eingeführt und hat bereits mehr als 250 Millionen Nutzer. Das Play-to-Earn-Modell (P2E) erfreut sich damit als beliebtes Telegram-basiertes Kryptospiel einer enormen Beliebtheit. In der Rolle des CEO einer Kryptowährungsbörse versuchen Hamster Kombat-Spieler, HMSTR-Token zu erlangen, während sie ihr fiktives, virtuelles Geschäft verwalten.

Spieler verdienen zunächst virtuelle In-Game-Münzen, indem sie auf ihren digitalen Hamster tippen, tägliche Aufgaben erledigen und an besonderen Events teilnehmen. Diese Münzen finden infolge Verwendung, um die virtuelle Börse aufzurüsten und so das Verdienstpotenzial des Spielers zu erhöhen. Das Spiel enthält außerdem ein Empfehlungsprogramm, das User dafür belohnt, Freunde einzuladen, wodurch ihre In-Game-Verdienste weiter gesteigert werden.

Aufbauend auf dem Erfolg von Notcoin bietet Hamster Kombat strategisches Gameplay, tägliche Boni und den Reiz echter Kryptowährungsbelohnungen durch bevorstehende Krypto-Airdrops. Wie es aussieht, spielen Millionen von Benutzern Hamster Kombat gerade in der Hoffnung, ihre In-Game-Belohnungen irgendwann in echtes Geld umzuwandeln, nachdem die Entwickler den Spielern Token per Airdrop in Aussicht stellen.

Wie seine auf Telegram basierenden Rivalen Notcoin und Catizen verwendet Hamster Kombat die TON-Blockchain. Die In-Game-Münzen der Spieler sind voraussichtlich in HMSTR-Tokens umwandelbar, eine neue Kryptowährung, die während eines Token Generation Event (TGE) im dritten Quartal 2024 eingeführt werden soll. Diese Umwandlung sollte es den Spielern ermöglichen, ihre verdienten Tokens an Kryptowährungsbörsen zu handeln und so reale Werte in das Spiel zu integrieren.

ESET-Sicherheitsforscher Lukáš Štefanko, der die Bedrohungen durch Hamster Kombat entdeckt und analysiert hat, hebt hervor:

„Obwohl das Gameplay, das hauptsächlich aus wiederholtem Tippen auf den Bildschirm des Mobilgeräts besteht, ziemlich einfach sein mag, wollen die Spieler etwas mehr: die Möglichkeit, groß abzusahnen, sobald die Entwickler von Hamster Kombat die versprochene neue Kryptowährung enthüllen, die mit dem Spiel verbunden ist. Leider haben wir festgestellt, dass auch Cyberkriminelle begonnen haben, aus der Popularität von Hamster Kombat Kapital zu schlagen.“

Gefälschte Apps für Android und Windows verfügbar

Um zu spielen, müssen Benutzer dem Telegram-Kanal des Spiels beitreten, einen QR-Code scannen und dann eine Web-App auf ihrem Gerät starten. Wenn Benutzer zum ersten Mal nach dem Telegram-Kanal des Spiels suchen, stoßen sie zudem auf andere Kanäle der Marke Hamster. Solche Imitationen versuchen möglicherweise, Android-Malware zu verbreiten. Ein Kanal namens „HAMSTER EASY“ verbreitet gemäß ESET sogar Ratel-Android-Spyware als APK-Datei.

Diese Anwendung enthält keine legitimen Funktionen. Stattdessen lädt sie die Android-Spyware Ratel herunter. Laut ESET kann die Malware „Benachrichtigungen stehlen und SMS-Nachrichten senden. Die Malware-Betreiber nutzen diese Funktion, um Abonnements und Dienste mit dem Geld des Opfers zu bezahlen, ohne dass das Opfer dies bemerkt. Beim Start fordert die App die Berechtigung zum Zugriff auf Benachrichtigungen an und möchte als Standard-SMS-Anwendung festgelegt werden. Sobald diese Berechtigungen erteilt sind, erhält die Malware Zugriff auf alle SMS-Nachrichten und kann alle angezeigten Benachrichtigungen abfangen“.

Zu den weiteren gefälschten Websites zählen „hamsterkombat-ua.pro“ und „hamsterkombat-win.pro“. Diese leiten die Besucher statt zum echten Spiel auf Werbeanzeigen um, um Geld zu generieren. Obwohl Hamster Kombat ein Handyspiel ist, fand ESET auch Malware, die den Namen des Spiels missbraucht, um sich unter Windows zu verbreiten.

Cyberkriminelle locken mit Zusatztools, die Spielerleichterungen und Gewinnmaximierungen zusichern

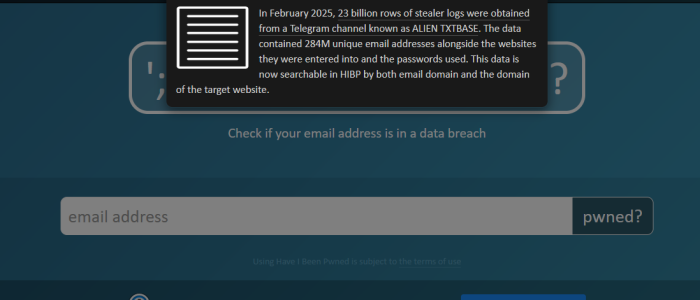

Auf der Windows-Plattform entdeckten die ESET-Sicherheitsforscher GitHub-Repositories, die ihren Opfern Hamster-Kombat-Farm-Bots und Autoclicker als Automatisierungstools für das Spiel versprechen. Stattdessen liefern sie jedoch Programme, die die Info-Stealer-Malware Lumma Stealer enthalten. Dieser zielt auf Kryptowährungs-Wallets, Benutzeranmeldeinformationen, Browsererweiterungen für die Zwei-Faktor-Authentifizierung und andere vertrauliche Informationen ab.

Da das Spiel bei den Benutzern immer beliebter wird, wird es auch weiterhin Cybercrime-Akteure anziehen. Hamster Kombat-User sollten sich dessen bewusst sein und beim Herunterladen von Software wachsam bleiben.