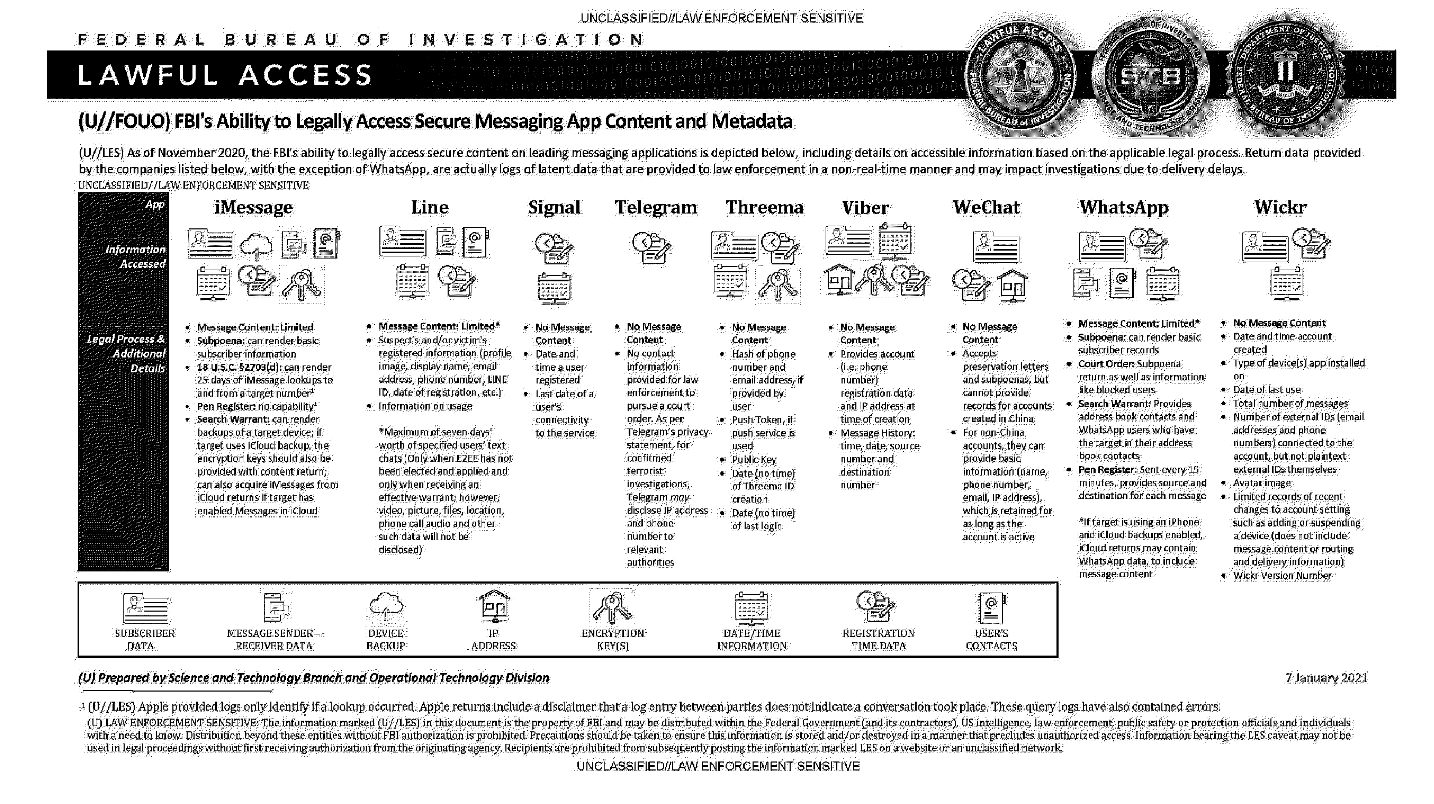

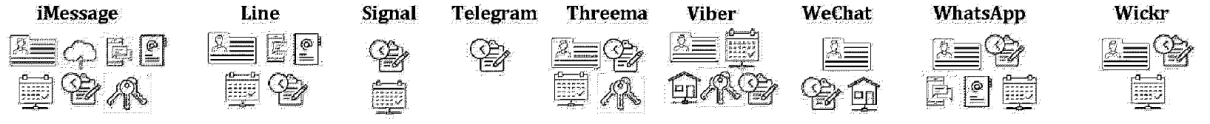

Ein von Property of the People veröffentlichtes FBI-Dokument zeigt den möglichen Umfang an Überwachungsmaßnahmen bei beliebten Messengern

Ein vor kurzem aufgetauchtes FBI-Dokument zeigt erstmals, bei welchem Messenger sie besonders leichtes Spiel haben. So viel schon vorab. Bei iMessage, Line und WhatsApp haben es die Ermittlungsbehörden besonders leicht. Wer mit iMessage oder WhatsApp unter dem Radar bleiben möchte, der hat ziemlich schlechte Karten.

Wollt ihr den Ermittlern die Arbeit besonders schwer machen, haltet euch besser an Signal, Telegram oder Threema. Was genau die Ermittler bei welchem Messenger können und was nicht, zeigen wir euch in diesem Artikel.

FBI-Schulungsdokument zeigt, wie sicher Messenger wirklich sind

Das auf den 7. Januar 2021 datierte FBI-Dokument haben wir „Property of the People“, einer US-amerikanischen Non-Profit-Organisation zu verdanken. Sicherlich war schon vieles aus dem Dokument bekannt, aber es bestätigt uns endlich viele bis dato Vermutungen.

Leider ist das Dokument nicht nur auf Englisch, sondern auch sehr schwer zu lesen. Daher haben wir uns daran gemacht, es für die Leser der Tarnkappe zu übersetzen und die einzelnen Punkte zu den Messengern übersichtlich darzustellen.

Unsere Übersetzung des FBI-Dokumentes – rechtliche Verfahren und ergänzende Informationen

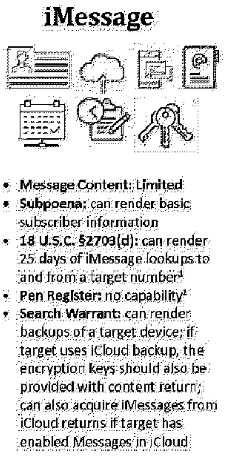

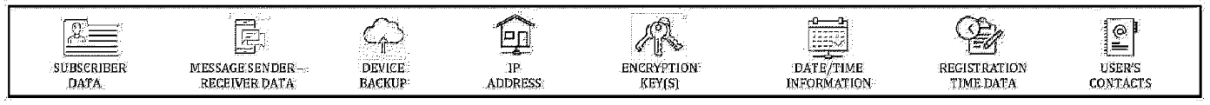

Apple iMessage:

- In begrenztem Umfang den Inhalt von Nachrichten

- Zwangsverfügung: kann grundlegende Teilnehmerinformationen liefern

- 18 USC § 2703(d): kann 25 Tage lang iMessage-Abfragen für eine Zielnummer durchführen

- Überwachung der Internetkommunikation in Echtzeit: keine Möglichkeit

- Durchsuchungsbefehl: kann Backups eines Zielgeräts wiedergeben; wenn das Ziel ein iCloud-Backup verwendet, sollten die Verschlüsselungsschlüssel ebenfalls mit dem Inhalt zurückgegeben werden. Kann auch iMessages von iCloud zurückerhalten, wenn das Ziel „Messages in iCloud“ aktiviert hat.

Line Messenger:

- In begrenztem Umfang den Inhalt von Nachrichten

- Registrierte Informationen des Verdächtigen und/oder des Opfers (Profilbild, Anzeigename, E-Mail-Adresse, Telefonnummer, LINE-ID, Datum der Registrierung usw.)

- Informationen zur Nutzung

- Maximal sieben Tage lang Textchats bestimmter Nutzer (nur wenn E2EE nicht gewählt und angewandt wurde und nur bei Erhalt einer wirksamen Anordnung; Video, Bilder, Dateien, Standort, Telefongespräche und andere derartige Daten werden jedoch nicht weitergegeben)

Signal Messenger:

- Keinen Nachrichteninhalt

- Datum und Uhrzeit der Registrierung eines Benutzers

- Letztes Datum der Verbindung eines Nutzers mit dem Dienst

Telegram:

- Keinen Nachrichteninhalt

- Keine Kontaktinformationen, die den Strafverfolgungsbehörden zur Verfügung gestellt werden, um einen Gerichtsbeschluss erwirken zu können

- Gemäß der Datenschutzerklärung von Telegram kann Telegram bei bestätigten terroristischen Ermittlungen die IP und Telefonnummer an die zuständigen Behörden weitergeben

Threema:

- Keinen Nachrichteninhalt

- Hash von Telefonnummer und E-Mail-Adresse, falls vom Nutzer angegeben

- Push-Token, wenn der Push-Dienst verwendet wird

- Öffentlicher Schlüssel

- Datum (keine Uhrzeit) der Erstellung der Threema ID

- Datum (keine Uhrzeit) des letzten Logins

Viber:

- Keinen Nachrichteninhalt

- Bereitstellung von Kontodaten (z.B. Telefonnummer), Registrierungsdaten und IP-Adresse zum Zeitpunkt der Erstellung

- Nachrichtenverlauf: Uhrzeit, Datum, Quell- und Zielnummer

WeChat:

- Keinen Nachrichteninhalt

- Akzeptiert Briefe zur Kontosicherung und Vorladungen, kann aber keine Aufzeichnungen für in China eingerichtete Konten bereitstellen

- Für nicht-chinesische Konten können sie grundlegende Informationen (Name, Telefonnummer, E-Mail, IP-Adresse) bereitstellen, die so lange aufbewahrt werden, wie das Konto aktiv ist

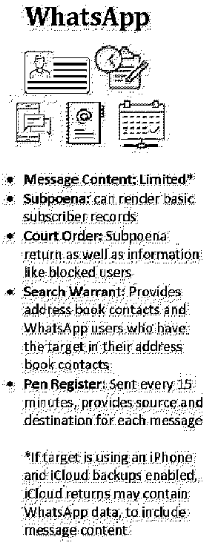

WhatsApp:

- In begrenztem Umfang den Inhalt von Nachrichten*

- Zwangsverfügung: kann grundlegende Teilnehmerunterlagen offenlegen

- Gerichtsbeschluss: Herausgabe von Dokumenten und Informationen über gesperrte Benutzer

- Durchsuchungsbefehl: liefert Adressbuchkontakte und WhatsApp-Nutzer, die die Zielperson in ihren Adressbuchkontakten haben

- Überwachung der Internetkommunikation in Echtzeit: wird alle 15 Minuten gesendet und liefert Quelle und Ziel für jede Nachricht

* Wenn die Zielperson ein iPhone verwendet und iCloud-Backups aktiviert sind, können die iCloud-Daten auch WhatsApp-Inhalte enthalten. Einschließlich der einzelnen Nachrichteninhalte.

Wickr:

- Keinen Nachrichteninhalt

- Datum und Uhrzeit der Kontoerstellung

- Typ des Geräts, auf dem/denen die App installiert ist

- Datum der letzten Nutzung

- Anzahl der Nachrichten

- Anzahl der externen IDs (E-Mail-Adressen und Telefonnummern), die mit dem Konto verbunden sind, aber nicht mit den externen IDs im Klartext

- Avatar-Bild

- Begrenzte Aufzeichnungen der letzten Änderungen an den Kontoeinstellungen, wie z.B. das Hinzufügen oder Sperren eines Geräts (umfasst nicht den Inhalt von Nachrichten oder Routing- und Zustellinformationen)

- Wickr-Versionsnummer

Das FBI-Dokument bestätigt, was wir schon länger wussten – oder zumindest geahnt hatten

Der bekannte Forbes-Reporter für Sicherheit, Überwachung und Datenschutz, Thomas Brewster, sieht in diesem FBI-Dokument nichts weiter als eine Bestätigung seiner jahrelangen Arbeit.

Schon lange ist es kein Geheimnis mehr, dass Ermittlungsbehörden bei manchen Messengern leichtes Spiel haben. In dem nun veröffentlichten Dokument finden sich daher meist nur Bestätigungen von seit längerem bestehenden Vermutungen und wenige wirklich neue Erkenntnisse.

Eines aber ist jetzt zumindest klar ersichtlich: Es gibt Messenger, die es den jeweiligen Ermittlungsbehörden ziemlich einfach machen.

Dazu gehören nachweislich: Apples iMessage, Line und ganz klar, auch der zu Facebook gehörende WhatsApp-Messenger.

Bei anderen Messengern hingegen müssen sie sich bei weitem mehr anstrengen, um an relevante Daten gelangen zu können. Wer wirklich dauerhaft unter dem Radar bleiben möchte, dem bleiben nur eine kleine Handvoll an Möglichkeiten.

Denn wenn schon das FBI nur wenige oder keine Daten von Signal, Threema oder auch dem Telegram-Messenger, bekommt, beißen sich da auch andere die Zähne aus. Klar, des einen Freud ist des anderen Leid. Kommt eben immer darauf an, auf welcher Seite man steht. ;)

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.