Proxy oder VPN? Was eignet sich am besten zum anonymen Surfen? Immer wieder findet man bei der Suche nach Anonymität diese beiden Begriffe.

Proxy oder VPN? Was eignet sich am besten zum anonymen Surfen? Immer wieder findet man bei der Suche nach anonymen Zugangsarten diese beiden Begriffe. Was sich dahinter verbirgt und wie sie funktionieren, behandeln wir heute in einer kleinen Artikelserie.

Heutzutage lassen sich viele Artikel über Anonymisierung im Internet lesen. In diesem Zusammenhang kommen auch des Öfteren die Begriffe Proxy und Virtual Private Network (VPN) ins Spiel. Doch was hat es damit eigentlich auf sich? Und wie funktionieren Proxys und VPNs? Der erste Teil unseres Hintergrundberichts beschäftigt sich primär mit dem Thema Proxy. Uns war vor allem beim Schreiben wichtig, dass der Text verständlich ist. Es gibt schon jetzt mehr als genug schwer verdauliche Ware zu diesem Thema…

Was ist ein Proxy-Server?

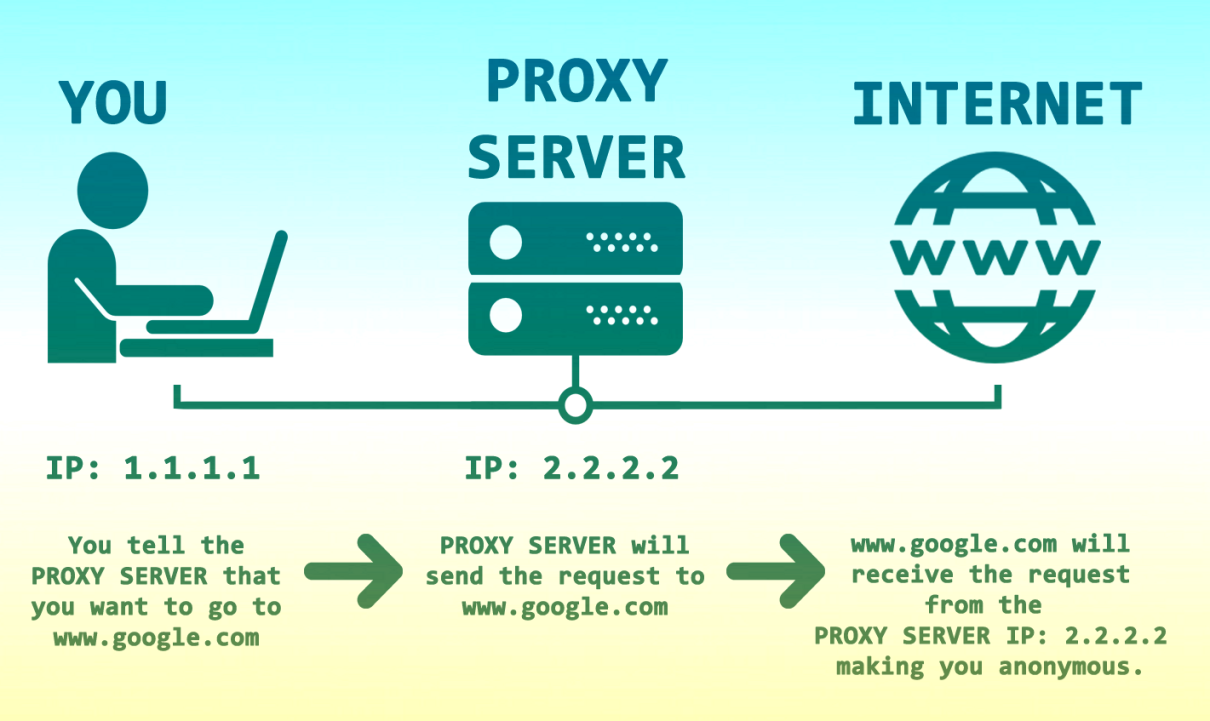

Wenn ich im Internet meine Spuren verschleiern will, trage ich beim Surfen zunächst die Adresse des Servers in meinem Browser ein. Dann läuft im Browser (und nur dort!) der gesamte Datenverkehr ausschließlich über den ausgewählten Proxy-Server. Von außen ist die IP-Adresse des Servers und nicht meine eigene sichtbar. Der Proxy-Server vermittelt alle Anfragen, die von mir kommen und gibt mir die Ergebnisse zurück. Mit einem Proxy kann man übrigens auch sehr gut Netzsperren aushebeln. Wenn also mal wieder Goldesel.to oder Kinox.to gesperrt sind, einfach den Proxy-Server nutzen und die Seite ist wieder für uns erreichbar. Manchmal setzt man solche Server ein, um Verbindungen zu protokollieren oder damit der Server als Lastverteiler eingesetzt wird.

Wenn ich im Internet meine Spuren verschleiern will, trage ich beim Surfen zunächst die Adresse des Servers in meinem Browser ein. Dann läuft im Browser (und nur dort!) der gesamte Datenverkehr ausschließlich über den ausgewählten Proxy-Server. Von außen ist die IP-Adresse des Servers und nicht meine eigene sichtbar. Der Proxy-Server vermittelt alle Anfragen, die von mir kommen und gibt mir die Ergebnisse zurück. Mit einem Proxy kann man übrigens auch sehr gut Netzsperren aushebeln. Wenn also mal wieder Goldesel.to oder Kinox.to gesperrt sind, einfach den Proxy-Server nutzen und die Seite ist wieder für uns erreichbar. Manchmal setzt man solche Server ein, um Verbindungen zu protokollieren oder damit der Server als Lastverteiler eingesetzt wird.

Das Problem: Der Proxy-Server kann nicht nur sehen, wo ich surfe und was ich ganz genau tue. Er kann meine Anfragen und die Daten, die er zurückschicken soll, auch analysieren oder verändern. So könnte der Betreiber eines solchen Servers einstellen, welche Daten die Nutzer nicht zu sehen bekommen sollen. Diese Gefahr besteht bei einem VPN-Anbieter eigentlich nicht. Da wird der Datenverkehr zwar auch protokolliert. Dort muss man aber nicht so sehr befürchten, dass die Daten verfremdet werden.

Welche Arten von Proxy-Servern gibt es?

Proxy-Server lassen sich wie folgt unterscheiden :

- HTTP Proxy-Server

HTTP Proxy-Server arbeiten unter dem Performance-Aspekt, indem sie zum Zwischenspeichern (caching) von Webseiten und Daten verwendet werden. Sie benutzen für ihre Kommunikation standardmäßig den Port 80. Wie schon eingangs beschrieben, muss ich die Einstellungen des Browsers verändern, um per HTTP Proxy-Server surfen zu können.

- SSL Proxy-Server

Sie arbeiten unter dem gleichen Aspekt wie HTTP Proxy-Server. Für ihre Verbindung zwischen Sender und Empfänger nutzen sie die SSL-Verschlüsselung (Secure Socket Layer). Der SSL Proxy-Server nutzt für seine Kommunikation standardmäßig den Port 443.

- SOCKS Proxy-Server

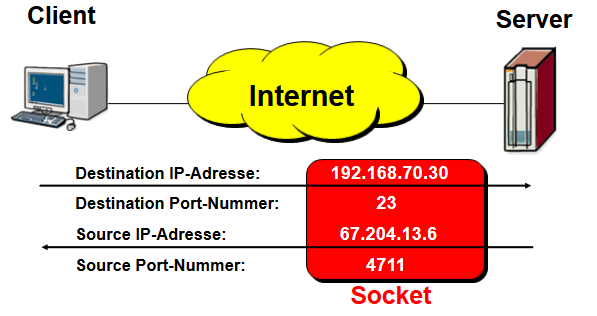

SOCKS (Abkürzung für Sockets*) ist ein Internet-Protokoll. Der SOCKS-Proxy beschränkt sich nicht auf einzelne Protokolle wie der HTTP- oder SSL-Proxy, wodurch SOCKS-Proxys für viele Anwendungsfälle einsetzbar sind. So kann man über den SOCKS-Proxy jegliche Art von Daten, wie beispielsweise Daten von Online-Spielen oder die Daten von E-Mail-Servern, leiten.

*Sockets verdecken deine interne IP-Adresse mit einer anderen IP-Adresse und sind damit quasi „Steckverbinder“ für Anwendungen zum Internet.

Anonymitätsstufen

Anonymitätsstufen

Bei der Verwendung von Proxy-Servern wird die Anonymität in drei Stufen unterteilt:

- L3 Proxys (oder auch transparente Proxys) lassen sich als Proxy-Server erkennen und teilen somit die IP-Adresse des Nutzers mit. Das heißt, der Nutzer ist hier nicht anonym. Der Nutzen ist gleich null, diese Server sind folglich am unbeliebtesten.

- L2 Proxys (oder auch anonyme Proxys) zeigen dem Empfänger, dass ein Proxy verwendet wird, aber die IP-Adresse ist verschleiert. Einige Webserver blockieren Anfragen von L2 Proxys. In dem Fall kann ich die entsprechende Webseite nicht besuchen, weil ich nicht willkommen bin.

- L1 Proxys (oder auch Elite Proxy) teilen dem Empfänger nicht mit, dass ein Proxy verwendet wird. Dabei wird natürlich die IP-Adresse verschleiert. Diese Stufe ist die beliebteste.

Vor – und Nachteile

Vorteile:

- Je nach Stufe werden die IP-Adressen verschleiert (L1 und L2) L3 Proxys sind hingegen nutzlos, sofern man sie als digitale Tarnkappe benutzen will.

- Verringerte Ladezeiten durch das Zwischenspeichern von Daten.

- IP-Adressen können gefiltert werden. Das kann man beispielsweise bei Schadsoftware wie Emotet ganz gut einsetzen. In dem Fall kann Emotet keine Verbindung nach außen aufnehmen und bleibt nahezu inaktiv.

Nachteile:

- Kostenlose Proxys sind oft instabil und leiden unter einer geringen Verfügbarkeit. Vorsicht: manche sind sogar echt gefährlich! Als Betreiber kann man sie prima als regelrechte Datensammel-Maschine missbrauchen und zudem Anfragen bzw. Ergebnisse verfremden.

- 79% der Proxys verwenden kein HTTPS. Das bedeutet, dass der Server die Daten unverschlüsselt überträgt. Auch keine gute Tarnkappe!

- Ganz ehrlich: Proxys kann man eigentlich gar nicht vertrauen, da keiner weiß, ob der Betreiber die Daten nicht weiterverkauft. Man muss sich immer nach der Motivation eines Betreibers fragen. Das gilt insbesondere bei:

- Proxys, die anonym betrieben werden. Die Betreiber können es durchaus ehrlich meinen. Doch die meisten suchen nur nach ihrem Vorteil, zumal es nicht umsonst ist, einen solchen Server zu mieten.

- Die NSA kann die Anfragen von bzw. zu HTTPS- und SSL-Proxys abfangen und unterbrechen.

- Vorsicht: hohe Abmahn-Gefahr!!! Ein Proxy eignet sich grundsätzlich nicht für das Filesharing.

Wo erhalte ich einen Proxy?

Entweder man nutzt kostenlose Proxys, die sich leicht über Google leicht finden lassen. Cyberkriminelle nutzen VicSocks, also die IP-Adressen von gehackten Geräten, um ihre eigene Identität zu verschleiern. Natürlich sind VicSocks illegal.

Entweder man nutzt kostenlose Proxys, die sich leicht über Google leicht finden lassen. Cyberkriminelle nutzen VicSocks, also die IP-Adressen von gehackten Geräten, um ihre eigene Identität zu verschleiern. Natürlich sind VicSocks illegal.

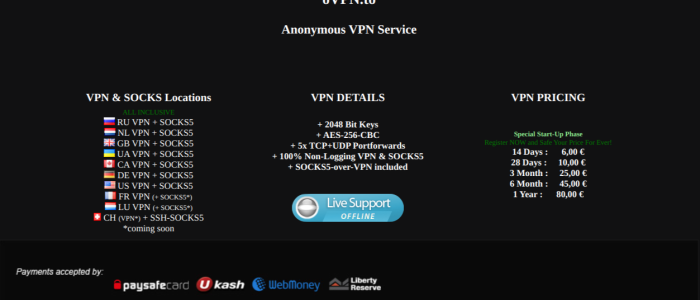

Grundsätzlich sind alle Server nur für kurze Zeit online. Deswegen muss man sich immer wieder alle paar Wochen neu nach funktionierenden Servern umschauen. Oder man kauft sich ein Abo bei einem VPN-Anbieter seines Vertrauens. In der Regel bieten alle VPN-Anbieter auch einen Proxy zu ihrem Abonnement dazu an. Deswegen sollte man sich nach einem vertrauenswürdigen VPN-Anbieter umschauen und vorher informieren, was alles beim Preis für einen VPN-Zugang noch so alles im Paket ist…

VPN vs. Proxy

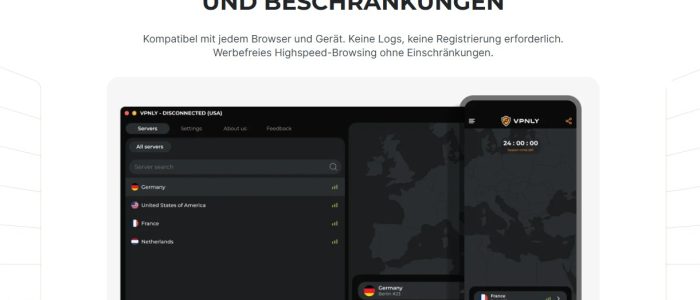

Doch was ist der Unterschied zwischen einem VPN und einem Proxy? Bei einem Virtual Private Network (VPN) setze ich meistens eine Software ein. Die gibt es für Linux, Mac OS X, Windows etc. Erst startet man die Software und erst dann benutze ich das Internet. Das VPN arbeitet übergreifend und nicht nur für bestimmte Aufgabenbereiche, wie z.B. das Browsen.

Einen Proxy-Server sollte man grundsätzlich nicht bei Zahlungsdienstleistern (PayPal) oder beim Internet-Banking einsetzen, weil die Daten ja auch manipuliert werden können. Da ist man beim VPN auf der besseren Seite. Der Proxy als auch das VPN sind beide die perfekten Vorratsdatenspeichermaschinen. Unsere Daten dort verraten wirklich sehr viel über uns.

Wer nach einem geeigneten Proxy oder VPN sucht, sollte sich zunächst überlegen, was die Person im Internet anstellen will. Was für den Einen an Sicherheit ausreichend ist, würde den Benutzer bei anderen Anwendungsgebieten in erhebliche Gefahr bringen. Egal ob VPN oder Proxy, auf den Anbieter kommt es an. Sie alle versprechen, dass sie keine Logs anfertigen und nicht wissen wollen, was wir im Internet so alles tun. Doch wer soll das kontrollieren? Und wie?

Wie verwende ich den Proxy im Firefox?

Für die Verwendung des Proxys im Browser Firefox empfiehlt sich das Add-on FoxyProxy. Denn FoxyProxy hat eine benutzerfreundliche Oberfläche, mit der man kinderleicht seinen Proxy-Server des Vertrauens eintragen kann. Hierfür müsst ihr auf das FoxyProxy-Icon in der Firefox-Leiste klicken und wählt dann „Options“ aus. Bei Options angekommen, muss nun auf Add geklickt werden und die Proxy Daten wie unten im Bild eingetragen werden. Für kostenlose Proxys empfiehlt das Tarnkappe-Team diese Seite. Eine weitere Proxy-Liste, die nach eigenen Angaben ständig überprüft wird, gibt es hier bei den Kollegen von Netzwelt.de. Und hier last, but not least eine weitere umfangreiche Server-Liste. Leider werden in vielen Listen nicht die Anonymitätsstufen (siehe oben) mit angegeben.

Fazit

Jede Anwender-Gruppe schwört auf ihre eigenen Anbieter, weswegen man keine generellen Empfehlungen aussprechen kann. Wer seine Erfahrungen austauschen möchte, kann dies gerne bei uns im Forum tun! Darüber hinaus gibt es viele Anwendungsgebiete, die wir hier nicht ansprechen, weil es den Rahmen sprengen würde. Sehr interessant ist allerdings z.B. der Einsatz von einem Proxy für die Filesharing-Software jDownloader. Wenn der Server schnell genug ist, stellt dies bei Transfers via jDownloader (oder pyload etc.) eine gute Alternative zu einem VPN dar.

Tutorial erstellt von Bill & Lars.

Foto Mohamed Hassan, thx!

Tarnkappe.info

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.