GermanWiper verschlüsselt keine Dateien, sondern schreibt ihren Inhalt mit Nullen neu und zerstört so dauerhaft die Daten der Nutzer.

GermanWiper zerstört Daten dauerhaft

GermanWiper verschlüsselt keine Dateien, Partitionen oder Festplatten. Diese Ransomware überschreibt den Inhalt der Daten mit Nullen, womit alles vernichtet wird. Außerdem werden die letzten Zeichen unzähliger Dateien verändert, um sie unbrauchbar zu machen. Die Tatsache, dass auch diese Erpressungs-Software ein Lösegeld fordert, unterscheidet sie erheblich von anderer Ransomware. Denn nach Anwendung dieses Verfahrens, kann selbst nach Eingang der Lösegeldzahlung nichts mehr wiederhergestellt werden. Eine Lösegeldzahlung wäre folglich sinnlos. Der einzige Weg zur Datenrettung ist ein vorhandenes Backup aller Daten. Diese kann man dann nach einem „Befall“ mit GermanWiper und einer Säuberung des betroffenen Systems wiederherstellen.Nur deutschsprachige Länder betroffen

GermanWiper scheint sich noch, nur auf die Verbreitung im deutschsprachigen Raum zu beschränken. Der Schwerpunkt liegt aber ganz klar vor allem auf Deutschland. Die ersten deutscher Nutzer, die von GermanWiper betroffen waren, haben sich bereits am Dienstag, den 30. Juli im Bleeping Computer-Forum gemeldet. Die darauf folgenden Tage kamen dann immer mehr Meldungen und um Hilfe bittende Nutzer hinzu. Auch auf der Webseite ID-Ransomware, die sich auf die Meldung und das Erkennen von Ransomware spezialisiert hat, ist GermanWiper mittlerweile unter den Top 5. Die Plätze eins bis vier in dem Ranking der am meisten verbreiteten Ransomware Familien, gehören zu den weltweit meist verbreiteten. Man kann also mit Sicherheit davon ausgehen, das GermanWiper vor allem deutschsprachige Nutzer im Visier hat.

Verbreitung per E-Mail

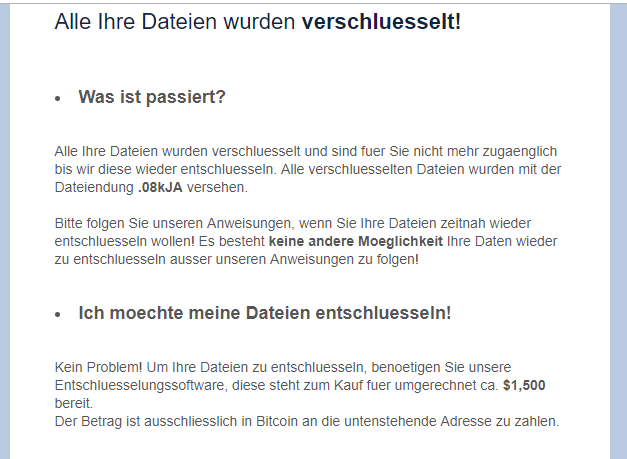

Der deutsche Sicherheitsforscher Marius Genheimer und der CERT-Bund bestätigen eine Verbreitung der Ransomware über E-Mail-Spam (Mailspam) Kampagnen. Diese E-Mails geben vor, Bewerbungen von einer Person namens „Lena Kretschmer“ zu sein. Ein Lebenslauf ist als Zip-Datei an diese E-Mails angehängt und enthält eine LNK-Verknüpfungsdatei. Die LNK-Datei ist „boobytrapped“ und installiert dann die GermanWiper-Ransomware. Wenn Nutzer diese Datei ausführen, überschreibt die Ransomware den Inhalt verschiedener lokaler Dateien mit dem Wert 0x00 (Nullzeichen) neu. Zusätzlich fügt GermanWiper allen Dateien eine neue Erweiterung wie z.b. .08kJA, .AVco3, .OQn1B, .rjzR8, usw. hinzu.GermanWiper: Lösegeldforderung ohne Aussicht auf Rettung

Nachdem GermanWiper alle Ziel-Dateien „verschlüsselt“ hat, öffnet die Schadsoftware die Lösegeldforderung (eine HTML-Datei) im Standardbrowser des Benutzers. Ein Video des Infektionsprozesses kann man sich hier anschauen. Aber, wie weiter oben beschrieben, sämtliche Daten wurden mit Nullzeichen überschrieben. Auf die Forderungen der Erpresser einzugehen wäre also umsonst. Nur ein komplettes Backup der Daten kann diese jetzt noch retten.

Foto Tumisu, thx!

Tarnkappe.info

Nachdem GermanWiper alle Ziel-Dateien „verschlüsselt“ hat, öffnet die Schadsoftware die Lösegeldforderung (eine HTML-Datei) im Standardbrowser des Benutzers. Ein Video des Infektionsprozesses kann man sich hier anschauen. Aber, wie weiter oben beschrieben, sämtliche Daten wurden mit Nullzeichen überschrieben. Auf die Forderungen der Erpresser einzugehen wäre also umsonst. Nur ein komplettes Backup der Daten kann diese jetzt noch retten.

Foto Tumisu, thx!

Tarnkappe.info