Eine Ordinypt Malware Welle trifft erneut auf Deutschland. Die Malware verschlüsselt die Daten nicht, sie werden unwiederbringlich gelöscht.

Eine Ordinypt Malware Welle trifft erneut auf Deutschland. Ordinypt ist eine äußerst zerstörerische Schadsoftware, die vorgibt, Ransomware zu sein. Tatsächlich aber werden die Dateien der Opfer nicht verschlüsselt, sondern unwiderruflich überschrieben.

Es ist nicht die erste Spam-Kampagne, die Deutschland dieses Jahr trifft. Anfang August hatten wir es mit German Wiper zu tun. Auch Ordinypt Wiper funktioniert nach demselben Prinzip wie jetzt damals die German Wiper Malware. Diese Schadsoftware verschlüsselt keine Dateien, sondern schreibt ihren Inhalt mit Nullen neu und zerstört so dauerhaft die Daten der Nutzer. Lösegeld für das (angebliche) Entschlüsseln der Daten verlangt man aber trotzdem.

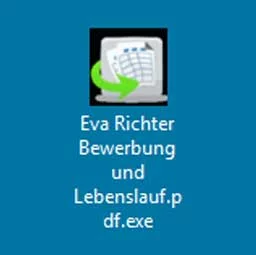

Augen auf bei dieser Bewerbung

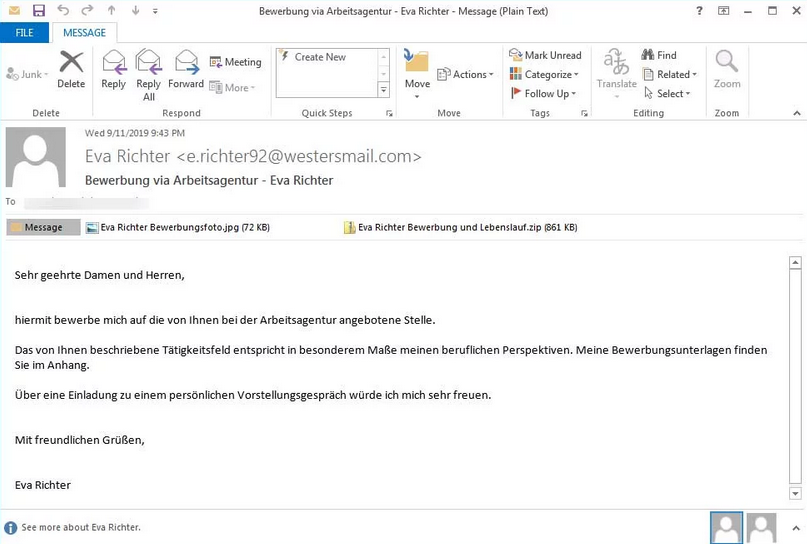

Wie schon zuvor beim German Wiper, richtet sich Ordinypt Wiper derzeit hauptsächlich an deutschsprachige Opfer. Die E-Mail-Spam (Mailspam) Kampagne gibt vor, eine Bewerbung einer Person namens „Eva Richter“ zu sein. Diese E-Mails tragen den Betreff „Bewerbung via Arbeitsagentur – Eva Richter“.

Der Text der Bewerbung lautet:

„Sehr geehrte Damen und Herren,

hiermit bewerbe mich auf die von Ihnen bei der Arbeitsagentur angebotene Stelle.

Das von Ihnen beschriebene Tätigkeitsfeld entspricht in besonderem Maße meinen beruflichen Perspektiven. Meine Bewerbungsunterlagen finden Sie im Anhang.

Über eine Einladung zu einem persönlichen Vorstellungsgespräch würde ich mich sehr freuen.

Mit freundlichen Grüßen

Eva Richter“

Als Anhang wird eine Datei mit dem Namen „Eva Richter Bewerbung und Lebenslauf.pdf.exe“ angehängt. Beim Öffnen dieser pdf.exe fängt dann der Bildschirm an in verschiedenen Farben zu blinken und der Rechner des Opfers wird verschlüsselt, bzw. in Wahrheit werden die Daten zerstört.

Ordinypt Wiper zerstört Daten dauerhaft

Wie schon zuvor beim German Wiper zerstört auch der Ordinypt Wiper die Daten der Nutzer, indem er die Dateien der Opfer überschreibt. Dieser Prozess ist fast identisch mit der Funktionsweise einer Ransomware, z. B. das Überspringen von Dateien, das Beenden von Prozessen, das Löschen bestimmter Erweiterungen und das Anhängen einer Erweiterung an die „verschlüsselten“ Dateien. Auch wird die Windows 10-Wiederherstellungsumgebung deaktiviert, nachdem das Löschen abgeschlossen ist.

Lösegeld Forderung über eine Tor-Seite

Nachdem Ordinypt Wiper alle Daten auf dem befallenen Rechner gelöscht hat, findet sich in jedem Ordner eine Lösegeldforderung [extension] _how_to_decrypt.txt. Enthalten, eine Anweisung wie man über eine Seite im Deepweb eine Lösegeldzahlung vornehmen kann, um ein Tool zum Entschlüsseln der Daten zu erhalten. Die Lösegeldforderung liegt in den bisher bekannten Fällen bei 0,1473766 BTC, umgerechnet sind dies ungefähr 1.518,92 USD.

Wie weiter oben schon erwähnt, zu diesem Zeitpunkt sind all Ihre Daten bereits unwiederbringlich gelöscht. Eine Lösegeldzahlung würde also nichts weiter bringen, als das sich die „Bösen Buben“ ins Fäustchen lachen. In der Regel löscht Ordinypt Wiper auch die Windows Schattenkopien. Es sind aber auch Fälle bekannt, in denen ein User nach einer Infektion mit der Malware sein System mit Hilfe dieser Windows Schattenkopien wiederherstellen konnte. Ist man von dieser Malware betroffen, sollte man es auf jeden Fall versuchen.

Beitragsbild Michael Geiger, thx! (unsplash licence)

Tarnkappe.info