Wie der Blog windowscentral.com berichtet, wird es kein Windows 11 Pro ohne Internet bei der Anmeldung nebst einem Microsoft-Konto geben.

Beiträge zum Thema IT Sicherheit

Im Bereich der IT Sicherheit gilt ein System als gehackt, wenn ein Sicherungsmechanismus gebrochen oder umgangen wurde.

Unsere Welt wird immer mehr durch Technik bestimmt. Daher wird die Absicherung aller Geräte und der digitalen Kommunikation immer wichtiger.

Neben Cyberkriminellen, die ihre Tätigkeit aufgrund finanzieller Anreize ausüben, gibt es auch Hacker, die gezielt von Behörden oder Regierungen beauftragt werden.

Eine Sicherheitslücke im Shop von Tuxedo erlaubte es Nutzerdaten, wie Hashes und Adressen abzugreifen. Mittlerweile ist sie geschlossen.

Angebliche Mitarbeiter des Microsoft-Supports versuchen per Anruf PC-Fernzugriff zu erlangen. Darüber hinaus sollen die Opfer Konten anlegen.

Böswillige Akteure nutzten eine gefälschte Windows 11-Downloadsite, um RedLine Stealer-Malware zu verbreiten.

Das Schweizer Bundesgericht urteilte, dass der Einsatz von Keyloggern bei schweren Straftaten legal ist. Die erste Instanz hatte es verboten.

Die neue Version vom Tor Browser 11.0.6 für Linux, macOS und Windows behebt mehrere kritische Sicherheitslücken.

Eine regelrechten Welle von betrügerischen Callcenter-Anrufen erfasste die Mainzer Polizei zum Wochenbeginn. Die Polizei warnt vor Abzocke!

Russische Behörden haben die drei Hacker-Foren SkyFraud, Ferum und Trump's Dumps vom Netz genommen. Zudem gab es sechs Inhaftierungen.

Die israelische Regierung leitet aktuell eine Untersuchung ein, die den polizeilichen Missbrauch der Spionagesoftware Pegasus aufdecken soll.

Das AG München verurteilte einen 29-jährigen Mediengestalter zu zwei Jahren Bewährung. Neben Dokumentenfälschungen betrieb er einen Fakeshop.

Wie die Behörde bekanntgegeben hat, ermittelt die BaFiN nun gegen die LLC Fort Securities BLR, die die Website invest365.global betreibt.

Das MalwareHunterTeam entdeckte eine Ransomware, die Kommentare auf YouTube einfordert anstelle einer Bitcoin-Zahlung.

Für einen Bitcoin-Anlagebetrug ist der Verein "Da Vinci Fintech Executives Switzerland" verantwortlich. Bisher haben sich 78 Opfer gemeldet.

Nach Berichten der New York Times gelang es dem Startup Boldend, langfristig die Nachrichten von WhatsApp zu entschlüsseln.

Ein in den Metadaten versteckter Code gestattet Elsevier, ihre PDF-Dateien sowie deren Kopien auf das ursprüngiche Nutzerkonto zurückzuführen.

Die VPN-Konzerne Nord Security (NordVPN) und Surfshark haben kürzlich eine Fusionsvereinbarung unterzeichnet. Die Details hält man geheim.

Joe Grand hat Krypto-Coins im Wert von 2 Millionen US-Dollar von Dan Reichs Trezor One gerettet, zu dem er seine Pin vergessen hatte.

Kürzlich ging das mehrsprachige Hacker-Forum nullc0de.su online. Die Registrierung ist offen, der meiste Content kommt aber vom Admin selbst.

Gemäß dem heutigen BGH-Urteil dürfen Facebook-User, die bereits vor dem 25. Mai 2018 angemeldet waren, weiterhin anonym bleiben.

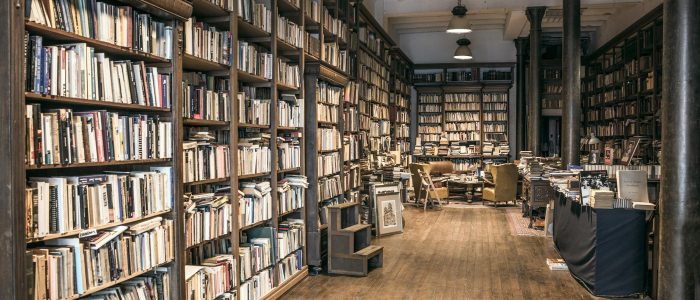

Einen Schadenswert von 140.000 Euro verursachte ein 44-Jähriger mittels Online-Betrug. Der Mann hortete daheim allein schon über 2.000 Bücher