MangaDex haben die Betreiber vorübergehend heruntergefahren, nachdem sie einen Cyberangriff erlitten. User-Daten könnten kompromittiert sein.

Die Admins der MangaDex-Seite gaben einen größeren Cyberangriff als Grund für eine Downtime an. Hierbei stahlen unbekannte Angreifer den Quellcode und kompromittierten möglicherweise eine Kundendatenbank. Nachdem die MangaDex-Betreiber erfahren haben, dass der Bedrohungsakteur weiterhin Zugriff auf seine Umgebung hatte, gaben sie bekannt, die Site vorübergehend herunterzufahren, bis eine sichere ‚v5‘-Version einsatzbereit ist, berichtet TorrentFreak.

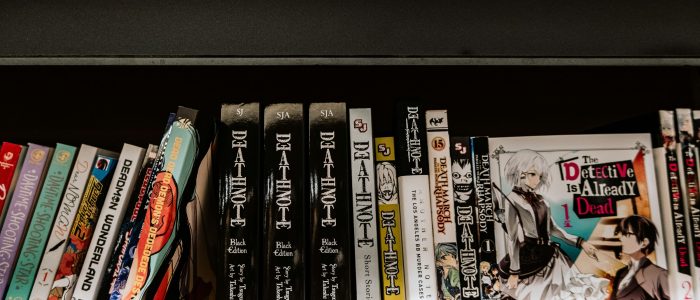

MangaDex ist eine der größten Manga-Scanlations-Websites, auf denen Besucher Manga-Comics kostenlos online lesen können. Laut SimilarWeb ist MangaDex mit über 76 Millionen Besuchern pro Monat die 179. am häufigsten besuchte Website im Internet.

[em tweet= 1373740982483705867]

Unter Scanlation, einem abgeleitetem Wort aus den englischen Begriffen „Scan“ und „Translation“, versteht man digitale Scans von Comics, insbesondere Manga oder Manhwa, die von Fans in eine andere Sprache übersetzt, bearbeitet und online kostenlos zum Lesen oder zum Herunterladen angeboten werden. MangaDex ist folglich ein Online-Manga-Reader, der alle Sprachen abdeckt. Die Site wird über ein Spendensystem betrieben und ist im Wesentlichen gemeinnützig.

MangaDex gibt Cyberangriff bekannt

Nach einer Reihe von Ausfällen seit dem 17. März, gab MangaDex am 21. März auf seiner Webseite bekannt, dass ein Bedrohungsakteur Zugriff auf ein Administrator- und Entwicklerkonto sowie den Quellcode der Website erhalten hat.

„Vor drei Tagen (2021-03-17) haben wir korrekt identifiziert und gemeldet, dass ein böswilliger Akteur durch die Wiederverwendung eines Sitzungstokens, das in einem alten Datenbankleck gefunden wurde, durch fehlerhafte Konfiguration der Sitzungsverwaltung Zugriff auf ein Administratorkonto erhalten hat.“

Nachdem das MangaDex-Team die gefundenen Schwachstellen bereits gepatcht hatte, waren sie dazu gezwungen, erneut offline zu gehen, weil sich der Angreifer Zugang auf das Entwickler-Konto verschaffte.

„Nach dem Verstoß haben wir viele Stunden damit verbracht, den Code auf mögliche weitere Sicherheitslücken zu überprüfen und das, was wir finden konnten, nach besten Kräften zu patchen. Dies verlief parallel zu unserer Eröffnung der Website nach dem Verstoß, da wir fälschlicherweise angenommen hatten, dass der Angreifer keinen weiteren Zugriff erhalten würde. Als Vorsichtsmaßnahme hatten wir jedoch begonnen, die Überwachung unserer Infrastruktur einzuführen. So waren wir für den Fall, dass der Angreifer zurückkehrte, wachsam geblieben.“, gab MangaDex auf ihrer Website bekannt.

Problem-Kombination führte zum Datenverlust

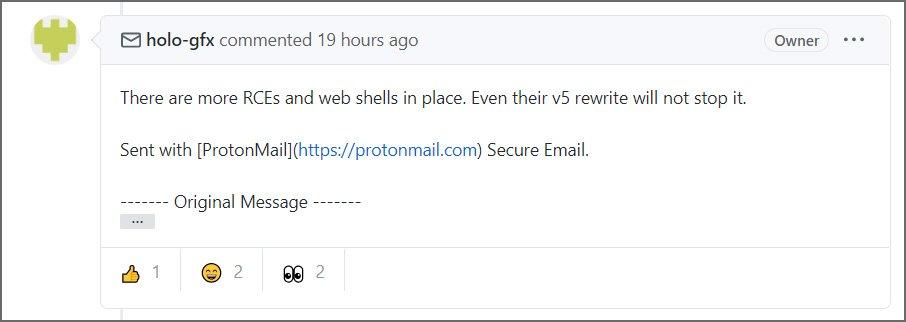

Gemäß der Ankündigung zu der Sicherheitsanfälligkeit führte eine Kombination von Problemen zum Datenverlust. Zum einen gab das Unternehmen bekannt, dass Sitzungstoken wiederverwendet werden konnten. Zum anderen berichtet der Bedrohungsakteur, dass weitere RCE-Schwachstellen und Web-Shells vorhanden wären.

„Nach diesem Ereignis haben wir den anfälligen Codeabschnitt identifiziert und auch daran gearbeitet, ihn zu patchen. Außerdem haben wir Sitzungsdaten global gelöscht, um weitere Versuche der Ausnutzung mit derselben Methode zu verhindern. Nach dem Verstoß haben wir viele Stunden damit verbracht, den Code auf mögliche weitere Sicherheitslücken zu überprüfen. Das, was wir finden konnten, haben wir nach besten Kräften gepatcht“, heißt es in der MangaDex-Erklärung weiter.

Der Angreifer erhielt am frühen Samstag Zugriff auf das Entwicklerkonto einer Person, die vier Tage lang offline war. Innerhalb weniger Minuten erhielten danach 10 gemeldete Benutzer von MangaDex eine E-Mail vom Angreifer. „MangaDex hat ein DB-Leck“, vermittelte der Hacker. „Ich schlage vor, Sie erzählen ihren Mitarbeitern davon.“ MangaDex gab an, eine Lösegeldforderung für „10.000 USD in Bitcoin“ erhalten zu haben. Falls sie nicht zahlen, solle alles geleakt werden.

Kurz vor dem Zugriff auf das Entwicklerkonto aktualisierte der Angreifer unter dem Alias ’holo-gfx‘ ein Git-Repository mit einem Quellcode-Leak. Er stellte fest, dass MangaDex zwei von drei CVEs (Common Vulnerabilities and Exposures) gepatcht hatte. Trotzdem haben die Betreiber von MangaDex „das Worst-Case-Szenario angenommen“ und beschlossen, die Website für weitere Untersuchungen geschlossen zu halten.

Laufende Arbeiten zur MangaDex-Seiten-Sicherung

Seitdem ist MangaDex wegen Wartungsarbeiten nicht mehr verfügbar, um weitere Störungen und Sicherheitsprobleme für die Website und ihre Benutzer zu vermeiden. MangaDex wird solange offline bleiben, bis man die Codebasis der neuen Site – MangaDex v5 – vollständig neu geschrieben hat. Das kann mehr als 2 Wochen dauern.

Diese Entscheidung hat man getroffen, nachdem man zuvor mehrere andere Optionen in Betracht gezogen hat, einschließlich der Wiederherstellung des aktuellen Status der Website, die laut MangaDex für weitere Angriffe anfällig sein könnte. Die neue Site würde nur mit den wesentlichen Funktionen online gehen. Dies bedeutet, dass die User zunächst nur lesen und Inhalte hochladen können, sobald MangaDex v5 startet.

Aufgrund des weitgehend uneingeschränkten Zugriffs, den der Bedrohungsakteur auf der Website zu haben schien, erklärte MangaDex, dass alle Benutzer davon ausgehen sollten, dass ihre Daten offengelegt sind. MangaDex warnt:

„In Zukunft liegt es jedoch sowohl im Interesse unserer Benutzer, als auch unserer eigenen, dass wir die Datenbank als verletzt betrachten“.

Aus diesem Grund empfehlen die Betreiber, dass alle Benutzer ihre Kennwörter bei jeder anderen Site mit denselben Kennwörtern, wie bei MangaDex, dringend ändern sollten. Falls die Datenbank irgendwann online geht, sollten Benutzer nach Phishing-Betrug Ausschau halten.

Teilnahme am Bug-Bounty-Programm

„In Anbetracht dieses Vorfalls beabsichtigen wir, die Sicherheit bestehender und zukünftiger Infrastrukturen zu verbessern. Obwohl einige unserer Entwickler Erfahrung in den Sicherheitsbereichen haben, beschlossen wir, dass eine Form eines Bug-Bounty-Programms für Version 5 für MangaDex von Vorteil wäre.

Um dies zu unterstützen, beabsichtigen wir, Auszahlungen in Abhängigkeit von der Schwere der gemeldeten Fehler in Betracht zu ziehen. Weitere Details werden in naher Zukunft veröffentlicht.“

Trnkappe.info

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.