Vor fast zwei Jahren stellte der VPN-Anbieter Mullvad alle Portweiterleitungen ab. Ist Tailscale Funnel etwa die Lösung für dieses Dilemma?

Seit Mai 2023 stellt Mullvad keine neuen Portweiterleitungen mehr bereit. Kurz darauf fielen auch die noch bestehenden aktiven Portweiterleitungen weg. Wer den Dienst heute normal als VPN nutzt, hat weiterhin eine VPN-IP für den ausgehenden Verkehr, aber keinen offenen Port mehr für den eigenen Webdienst, Gameserver oder einen anderen lokalen Dienst. An dem Punkt kommt Tailscale Funnel ins Spiel. Die VPN-Lösung Tailscale basiert auf WireGuard und macht es extrem einfach, mehrere Geräte sicher miteinander zu verbinden – egal wo sie sich befinden.

Kein offener Port, also ein anderer Weg

Tailscale Funnel ist eine Erweiterungsfunktion von Tailscale, mit der man lokale Dienste aus dem eigenen privaten Tailscale-Netzwerk öffentlich im Internet veröffentlichen kann. Das geht ohne die klassischen Portfreigaben oder einen Reverse Proxy.

Und weil Mullvad das Portforwarding nicht mehr unterstützt, ist Tailscale Funnel eine interessante Lösung. Nicht, weil Mullvad plötzlich doch wieder etwas freigibt, sondern weil der eingehende Weg dann nicht mehr über den VPN-Anbieter läuft. Funnel hängt eine öffentliche ts.net-Adresse vor den lokalen Dienst und leitet die Verbindung über Tailscales eigene Infrastruktur weiter. Das ist kein klassisches Port-Forwarding, wie man es kennt, aber es funktioniert. Der Dienst ist von außen trotzdem problemlos erreichbar.

Nicht alles miteinander verwechseln

Viele werfen an dieser Stelle zwei Dinge durcheinander. Mullvad als Exit Node in Tailscale ist nicht dasselbe wie Mullvad als normale VPN-App neben Tailscale. Uns geht es nur um die zweite Variante, die die meisten von euch sowieso nutzen. Das Mullvad-Add-on in Tailscale arbeitet ausdrücklich mit Mullvad-Exit-Nodes zusammen. Funnel funktioniert damit nicht zusammen. Genau da liegt das grundlegende Missverständnis der dahinterliegenden Infrastruktur. Das ist nicht weiter schlimm, man kann ja nicht alles wissen.

Neben der VPN-App kann Tailscale weiterlaufen

Läuft Mullvad dagegen als eigenständige App und Tailscale daneben, haben wir zwei getrennte Verbindungen auf demselben Gerät. Genau deshalb wird es in den meisten Fällen funktionieren, obwohl Mullvad selbst keine Ports mehr weiterleitet. Sobald der VPN-Client jedoch bei Routing, DNS oder Firewall-Regeln dazwischenfunkt, beginnt die nervenaufreibende Fehlersuche. Ob diese erfolgreich sein wird, steht in den Sternen. Aber so ist das nun einmal.

Mit der App von Mullvad und Hide.me* funktioniert es. Wie es bei den anderen Anbietern aussieht, wissen wir nicht. Entscheidend ist, ob der jeweilige Client Tailscale Funnel seinen Job in Ruhe machen lässt. Tailscale nennt dafür Split Tunneling und Userspace Networking als typische Auswege. Dadurch wird die App nicht erst über das VPN getunnelt. Das ist per se kein schlechter Gedanke, wenn man wirklich nur etwas freigeben möchte – beispielsweise einen Gameserver – und weiterhin hinter dem jeweiligen VPN bleiben möchte.

Tailscale Funnel selbst ist schnell eingerichtet

Auf dem Gerät muss Tailscale laufen und beim ersten Start von Funnel muss die Freigabe einmal über die Tailscale-Oberfläche bestätigt werden. Dabei richtet Tailscale auch gleich die HTTPS-Zertifikate und die nötige Funnel-Berechtigung ein. Danach reicht auf der Kommandozeile meist schon ein Befehl wie „tailscale funnel 3000”, sofern der lokale Dienst auf Port 3000 läuft. Mit dem Parameter „- -bg” ohne Leerzeichen kann man das Terminalfenster dann wieder schließen, da der Dienst im Hintergrund freigegeben wird. Das ist auch Neustart-immun: Nach einem Neustart des Systems ist der Gameserver, Webserver etc. automatisch wieder freigegeben und von außen erreichbar. Tailscale veröffentlicht dann eine öffentliche ts.net-Adresse, über die der Dienst von außen erreichbar ist. Wer einen anderen lokalen Port nutzt, ersetzt die „3000” einfach durch den eigenen Wert. Nach den Änderungen kann es kurz dauern, bis die öffentliche DNS-Auflösung überall angekommen ist.

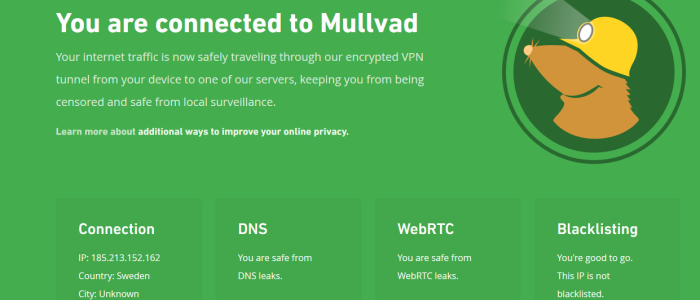

Welche IP-Adresse nach außen hin sichtbar bleibt, ist klar

Wer auf dem eigenen Rechner eine IP-Abfrage durchführt, sieht bei aktiver VPN-App natürlich die VPN-IP des Anbieters. Wer den veröffentlichten Dienst aufruft, landet dagegen zunächst bei der Relay-Infrastruktur von Tailscale, da er über eine ts.net-Adresse weitergeleitet wird. Die Mullvad-IP ist also nicht der plötzlich offen erreichbare Dienst. Der Zugriff erfolgt lediglich über den Umweg der Systeme von Tailscale.

Torrenting ist per se möglich

Torrenting kann damit zwar laufen. Dafür ist Funnel aber nicht gedacht. Tailscale selbst beschreibt die Funktion als Möglichkeit, einen lokalen Dienst, Dateien oder Ordner öffentlich bereitzustellen. Ich kann damit aber meinen hinter CGNAT hängenden Plex-Medienserver freigeben, der darüber auch extern über seinen Port super erreichbar ist. Es funktioniert einwandfrei, auch große Bandbreiten lassen sich darüber problemlos nutzen, beispielsweise um sich einen 80 GB großen 4K-Film direkt darüber anzuschauen.

Tailscale Funnel läuft nicht ohne Einschränkungen

Mullvad bietet seinen Kunden weiterhin kein Port Forwarding an. Das ändert sich dadurch auch nicht. Wer trotzdem einen lokalen Dienst von außen erreichbar machen will, kann dafür Tailscale Funnel nutzen. Das klappt oft auch mit anderen VPNs, als die von mir getesteten. Die Funktion wird schlichtweg nicht mehr bereitgestellt. Man muss sich also selbst helfen. Das ist zwar alles kein Beinbruch, aber diese Umwege zu finden und zu bauen ist trotzdem ärgerlich.

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.