Vorsicht vor IP-Leaks! Jede App auf aktuellen Android-Versionen kann Datenverkehr nach außen leiten und so die eigene IP-Adresse verraten.

Kürzlich berichtete jemand auf lowlevel.fun, dass Google mit Android 16 einen Fehler eingeführt hat, der es bösartigen Apps ermöglicht, Datenverkehr außerhalb des VPN-Tunnels zu senden. Das gilt auch wenn die Optionen „Always-On VPN“ und „Verbindungen ohne VPN blockieren“ aktiv sind. Dies betrifft die VPN-Apps sämtlicher Hersteller. Fazit: Wer mit einer aktuellen Android-Version surft, ist momentan auch bei einem aktiven VPN nicht sicher vor IP-Leaks.

Google kann oder will nichts gegen die IP-Leaks unternehmen

Wenn Datenverkehr außerhalb des Tunnels austritt, wird die eigene IP-Adresse im Internet sichtbar, was das Gegenüber zu Nachverfolgungs- oder Überwachungszwecken nutzen kann. Der Entdecker meldete den Fehler dem Android-Sicherheitsteam. Jedoch markierten die Google-Entwickler den Fehler als „Won’t Fix (Infeasible)“. Die Bearbeitung hat man also mit einer Verweigerung abgeschlossen beziehungsweise mit dem Fazit, dass man den Bug derzeit nicht beheben kann (oder will). Mullvad meldete nach Rücksprache mit dem Verfasser des Berichts das Problem im Android-Issue-Tracker. Doch auch dort kam als Antwort zurück, eine Behebung des IP-Leaks sei seitens Google nicht „zugänglich„.

Im Gegensatz dazu haben die Entwickler von GrapheneOS nach Bekanntwerden des Fehlers das Problem in ihrem Code direkt behoben. GrapheneOS ist, wie wir bereits berichtet haben, ein auf Sicherheit ausgerichtetes sowie mobiles Android-basiertes Betriebssystem.

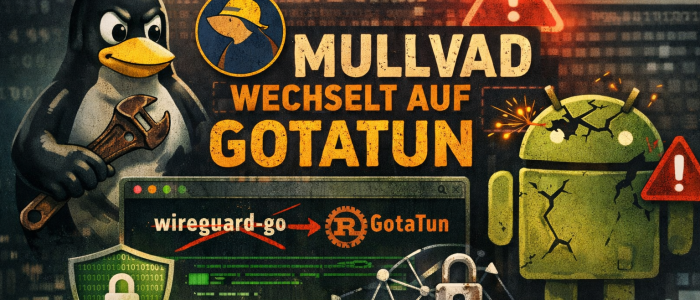

Technische Details & Abhilfe

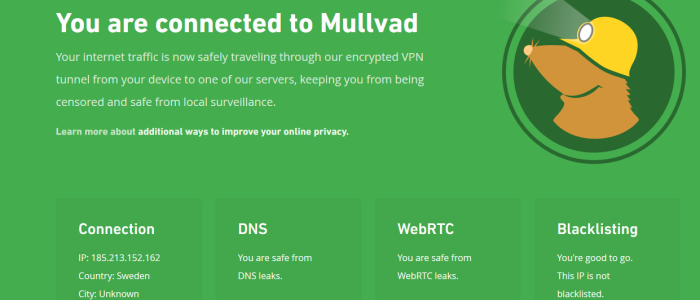

Die Sicherheitslücke des IP-Leaks betrifft den Android-Systemdienst „ConnectivityManager“. Der Systemdienst überprüft aber nicht ordnungsgemäß, ob die App ihre Daten ausschließlich in den VPN-Tunnel schickt. Dadurch können Daten unverschlüsselt und unter Angabe der eigenen IP-Adresse nach außen gelangen. Weitere Details dazu verrät der Blogeintrag bei Mullvad.

Eine permanente Abhilfe des Bugs ist unter Android momentan gar nicht möglich. Selbst die vorübergehende Behebung ist technisch gesehen recht aufwändig. Die Sicherheitslücke bleibt aber immerhin nach einem Neustart des Gerätes inaktiv.

Fazit

Dies ist nicht der erste und sicherlich auch nicht der letzte Sicherheitsvorfall dieser Art bei Android. Wirklich effektiv kann man sich momentan nur schützen, indem man seinem Android-Smartphone nicht mehr vertraut, wenn es um den Schutz der eigenen IP-Adresse geht. Alternativ könnte man sich auf dem Gerät, soweit möglich, GrapheneOS installieren.

Jemand verglich bei X den Vorfall mit einem Hausbau, bei dem verschiedene Behördenmitarbeiter automatisch eine Kopie des Haustürschlüssels nach der Fertigung erhalten würden. Man selbst könne in das neue Haus hinein und heraus, doch die Angestellten des Finanzamtes, Staatsschutzes oder der Strafverfolgungsbehörden eben auch.