Oblivion: Neuer Android-RAT ab 300 Dollar umgeht Sicherheitsabfragen bis Android 16 und kapert Smartphones per Hidden VNC.

Ein neuer Android-RAT namens „Oblivion“ verspricht die vollständige, unsichtbare Kontrolle über Smartphones, inklusive automatischem Permission-Bypass (Umgehen von Sicherheitsbeschränkungen) bei Android-Geräten von Version 8 bis 16. Die Malware stellt damit eine potenzielle Herausforderung für Googles Sicherheitsarchitektur dar. Verkauft wird das Tool offen im Netz.

Ein RAT mit Ansage

Gelegentlich bringen Entwickler Malware auf den Markt, die sie nicht als Recycling bekannter Exploits verkaufen, sondern offensiv als Neuentwicklung präsentieren. So bewirbt der Anbieter auch „Oblivion“. Verkauft wird der Android Remote Access Trojaner (RAT) nicht versteckt im Darknet, sondern offen in einem frei zugänglichen Hacking-Forum im Clear Web. Der Anbieter veröffentlicht dort eine Preisliste, ein Demo-Video und wirbt mit Support, fast wie bei einem regulären Softwareprodukt.

Der Einstiegspreis liegt bei 300 US-Dollar pro Monat. Für 2.200 Dollar gibt es laut Anbieter eine „Lifetime“-Lizenz. Der Vertrieb erfolgt als Abo-Modell. Der Quellcode wird dabei nicht mitgeliefert. Käufer erhalten lediglich Zugang zur Plattform und ihren Funktionen.

Laut einer Analyse der Sicherheitsforscher von Certo soll Oblivion Android-Geräte von Version 8 bis 16 kompromittieren können. Damit deckt das Tool faktisch den Großteil aller aktuell genutzten Android-Smartphones ab. Der Anbieter behauptet, selbst die jüngsten Restriktionen rund um den Missbrauch des Accessibility Service umgehen zu können, einen Bereich, den Google in den vergangenen Jahren gezielt abgesichert hat.

Angaben zur Kompatibilität mit stark gehärteten Android-Derivaten wie GrapheneOS finden sich in dem veröffentlichten Bericht nicht.

Oblivion Android RAT: Ein Baukasten für digitale Übernahme

Was Oblivion gefährlich macht, ist die Kombination aus Automatisierung, Tarnung und Benutzerfreundlichkeit. Ein integrierter APK-Builder erlaubt es Käufern, auch ohne Programmierkenntnisse eine maßgeschneiderte Schad-App zu generieren. Name, Icon und Modus lassen sich frei wählen. Wer möchte, tarnt die Malware als „Google Services“ oder als angebliches System-Update. Ein sogenannter „Stealth Mode“ erzeugt eine App ohne sichtbare Oberfläche.

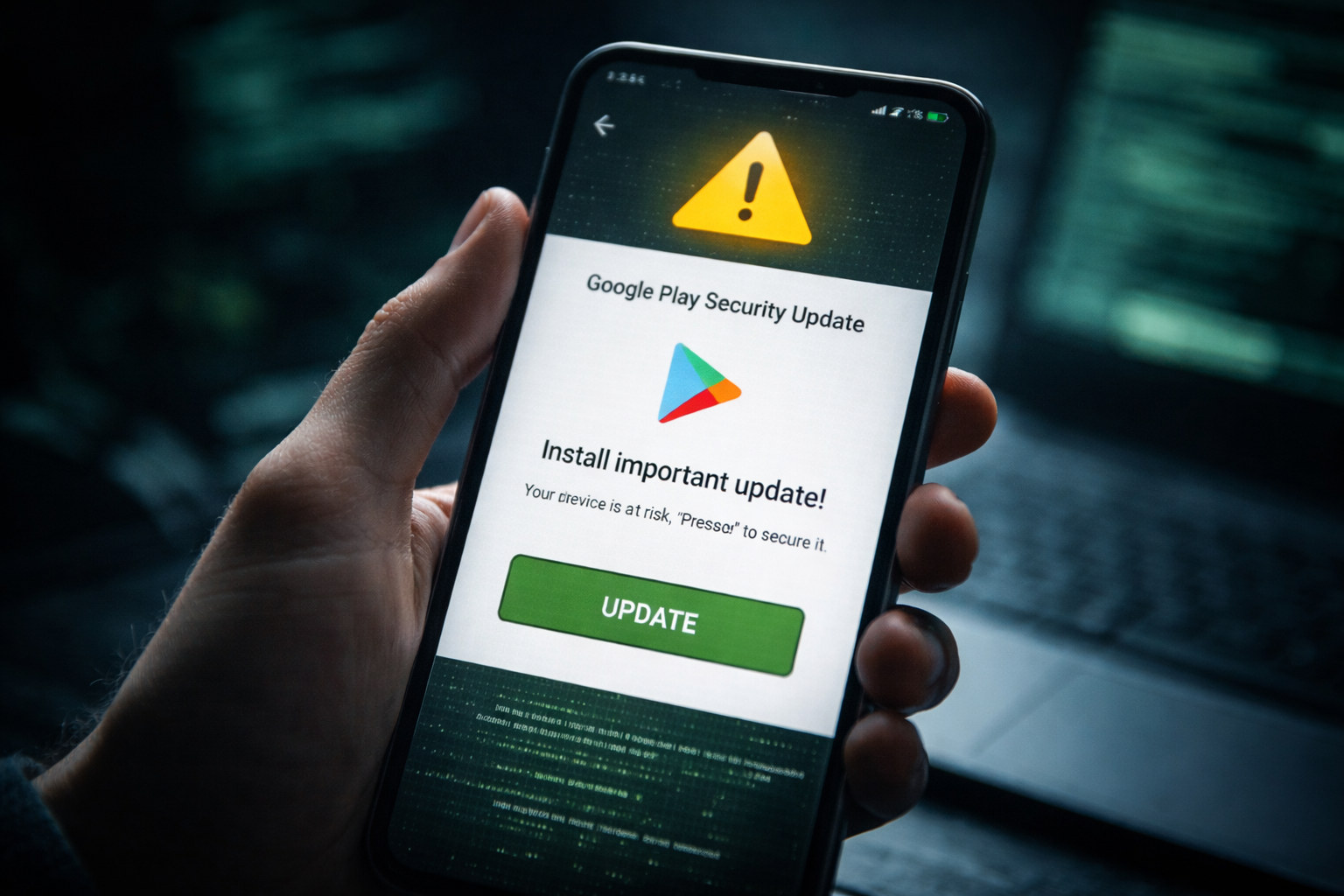

Hinzu kommt ein Dropper-Builder. Dieser erzeugt eine gefälschte Google-Play-Update-Aufforderung inklusive realistisch wirkender Oberfläche. Opfer werden Schritt für Schritt dazu gebracht, die Installation aus unbekannten Quellen zu aktivieren. Es handelt sich um einen klassischen Angriff durch Social Engineering. Technisch ist dies nicht neu, aber laut den gezeigten Demonstrationen bemerkenswert sauber umgesetzt.

Accessibility-Bypass bis Android 16?

Der kritischste Punkt ist der angebliche automatisierte Permission-Bypass. Normalerweise verlangt Android eine manuelle Bestätigung für sensible Berechtigungen, insbesondere für den Accessibility Service. Dieser wurde ursprünglich für Barrierefreiheit entwickelt, ermöglicht aber bei Missbrauch tiefgreifende Systemkontrolle.

Laut Certo soll Oblivion diese Freigaben ohne sichtbare Nutzerinteraktion aktivieren können. Demonstriert wurde dies in einem Video auf Android 15. Der Anbieter behauptet, Android 16 werde ebenfalls unterstützt. Unabhängige Reproduktionen durch Dritte liegen bisher nicht öffentlich vor.

Sollten sich diese Angaben bestätigen, wäre das ein Rückschlag für Googles Plattform-Sicherheitsstrategie, denn der Accessibility-Missbrauch stand in den letzten Android-Versionen gezielt im Zentrum sicherheitstechnischer Nachbesserungen. Dabei soll Oblivion nicht nur auf „Stock Android“ funktionieren, sondern auch auf stark modifizierten Oberflächen wie Samsungs One UI, Xiaomis MIUI/HyperOS, OPPOs ColorOS, Honors MagicOS und OnePlus’ OxygenOS.

Hidden VNC: Fernsteuerung im Verborgenen

Ein weiteres Kernfeature ist die Integration von Hidden VNC (HVNC). Klassische VNC-Verbindungen (Virtual Network Computing) erlauben die Fernsteuerung eines Geräts. HVNC hingegen arbeitet in einer unsichtbaren Sitzung im Hintergrund. Für den Nutzer erscheint lediglich eine „System wird aktualisiert“-Animation, während der Angreifer verdeckt die Kontrolle übernimmt. Die eingeblendete Oberfläche kann dabei flexibel als HyperOS-Update oder als Antivirus-Scan getarnt werden.

Zusätzlich soll ein Screen-Reader-Modus Schutzmechanismen umgehen, die Banking-Apps und Krypto-Wallets einsetzen, um Bildschirmaufzeichnungen zu blockieren. Damit würde eine weitere Verteidigungsschicht ausgehebelt.

Datendiebstahl mit System

Ist ein Gerät kompromittiert, öffnet sich für den Angreifer das volle Arsenal. Er kann SMS-Nachrichten abfangen, lesen und versenden, einschließlich Zwei-Faktor-Codes. Auch Push-Benachrichtigungen, etwa von Banking-Apps, lassen sich einsehen. Hinzu kommt ein Keylogger, der sämtliche Eingaben in Echtzeit mitschneidet. Darüber hinaus erhält der Angreifer Zugriff auf Dateien und installierte Anwendungen, kann Apps aus der Ferne starten oder deinstallieren und das Gerät mithilfe abgefangener PINs oder Passwörter automatisch entsperren. Sicherheitskritisch für Finanzangriffe ist die Kombination aus SMS-Zugriff, Push-Monitoring und Keylogging, da sich damit viele Zwei-Faktor-Authentifizierungsverfahren effektiv umgehen lassen.

Oblivion Android RAT gilt als hartnäckig und schwer zu entfernen

Laut der Analyse von Certo investierten die Entwickler offenbar erheblichen Aufwand in Anti-Removal-Techniken. Oblivion soll Versuche blockieren, Berechtigungen zu entziehen oder die App zu deinstallieren. Zudem versteckt es sein Icon und versucht, Prozesse zu verschleiern.

Viele bekannte Android-RATs scheitern besonders an herstellerspezifischen Modifikationen. Oblivion wird hingegen als besonders persistent auf Geräten von Samsung, Xiaomi oder OPPO beworben. Ob diese Versprechen langfristig halten, bleibt abzuwarten.

Kommerzialisierung von Malware: Das eigentliche Problem

Oblivion steht für eine Entwicklung, bei der Malware als Dienstleistung vermarktet wird. Niedrige Einstiegskosten, Abonnementmodelle und Supportstrukturen lassen das Angebot eher wie ein Software as a Service-Produkt, kurz SaaS, erscheinen als ein typisches Underground-Werkzeug.

Die technische Raffinesse ist das eine. Die Kommerzialisierung und einfache Verfügbarkeit solcher Werkzeuge ist das andere, und womöglich gefährlichere Element. Wenn automatisierte Permission-Bypässe, HVNC-Sessions und Anti-Removal-Mechanismen per Mausklick verfügbar sind, sinkt die Hürde für Angriffe drastisch.

Reales Risiko für Android-Nutzer?

So weitreichend die Oblivion-Features ihre Wirkung auch entfalten mögen, bleibt der primäre Infektionsvektor vergleichsweise banal. Ohne Sideloading keine Infektion. Wer keine Apps aus unbekannten Quellen installiert, reduziert das Risiko erheblich.

Nutzer sollten APK-Installationen außerhalb des Google Play Stores grundsätzlich vermeiden und bei unerwarteten Update-Pop-ups misstrauisch reagieren. Es empfiehlt sich zudem, regelmäßig zu überprüfen, welche Apps über Accessibility-Berechtigungen verfügen, und Sicherheitsupdates zeitnah zu installieren. Auffällige System-Overlays oder vermeintlich hängende Update-Bildschirme sollten ernst genommen werden. Nutzer sollten sich zudem darüber bewusst sein, dass offizielle Android-Updates niemals über Pop-ups außerhalb des Play Stores bereitgestellt werden.

Oblivion Android RAT: Mehr als nur ein weiteres Script-Kiddie-Tool

Der Name „Oblivion“ weckt zwar Erinnerungen an Bethesdas Rollenspielklassiker, im Kontext dieser Malware steht er hingegen wohl weniger für Fantasy als für digitale Auslöschung und Unsichtbarkeit. Oblivion ist deshalb so riskant, weil es bekannte Angriffsmethoden in einer professionell vermarkteten, automatisierten Plattform bündelt, inklusive angeblichem Support für Android-Versionen bis einschließlich Android 16.

Ob alle beworbenen Fähigkeiten so stabil funktionieren wie behauptet, zeigt sich erst künftig. Allein die dokumentierten Demonstrationen sowie die Kombination aus Accessibility-Missbrauch, Hidden VNC und Anti-Removal-Strategien verdeutlichen, dass damit jemand versucht, Androids Sicherheitsarchitektur systematisch zu unterlaufen.

Für Google ist der Oblivion Android RAT ein Stresstest und Oblivion setzt darauf, dass die gefährlichste Sicherheitslücke meist vor dem Bildschirm sitzt.