GhostTouch: Sicherheitsforscher dokumentieren den ersten erfolgreichen und kontaktlosen Angriff auf kapazitive Touchscreens von Smartphones.

GhostTouch ermöglicht einen gezielten Angriff auf Touchscreens ohne diese direkt berühren zu müssen.

Einer Gruppe von Wissenschaftlern der Zhejiang-Universität und der technischen Akademie Darmstadt, haben den nach eigenen Angaben „ersten kontaktlosen Angriff auf kapazitive Touchscreens“ demonstrieren können.

Smartphones: gezielte Angriffe auf Touchscreens sind möglich

Eines gleich vorweg. Der Angriff funktioniert nur innerhalb von 4 cm. Ein potenzieller Angreifer müsste uns also schon sehr nahekommen, um GhostTouch erfolgreich anwenden zu können.

Kai Wang von der Zhejiang-Universität und Richard Mitev von der technischen Akademie Darmstadt konnten den Angriff aber, zusammen mit ihrem Team, erfolgreich ausführen und auch dokumentieren.

Kapazitive Touchscreens reagieren empfindlich auf elektromagnetische Störungen

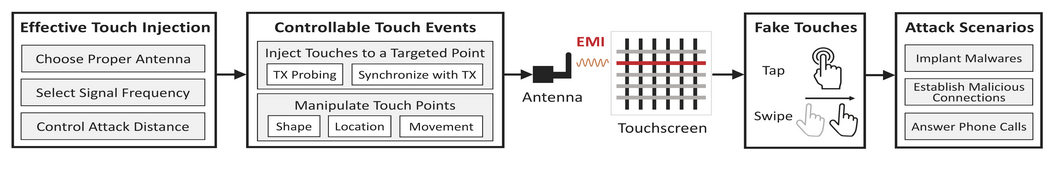

Ermöglicht wird dieser Angriff, weil der Touchscreen unserer Smartphones empfindlich auf elektromagnetische Störungen (EMI) reagiert. Die in den Bildschirmen verbauten Elektroden, dienen dabei als Antennen.

In ihrem Versuchsaufbau nutzen die Sicherheitsforscher eine elektrostatische Pistole, welche in der Lage ist, ein starkes Impulssignal zu erzeugen. Dieses elektromagnetische Feld wurde dann erfolgreich mit Hilfe von einer Antenne auf den Touchscreen eines Smartphones übertragen.

GhostTouch in einem realistischen Szenario

Wie bereits zu Anfang erwähnt, funktioniert diese Angriffstechnik nur innerhalb einer bestimmten Reichweite (4 cm). Aber rein theoretisch könnte man mit dieser Technik schon einiges anstellen.

Die Sicherheitsforscher konnten demnach Wischbewegungen auf einem anderen Smartphone simulieren. Mit so einer Wischbewegung nach oben ließe sich dann zum Beispiel ein Handy entsperren.

Ein potenzieller Angreifer könnte sich aber zudem ohne unser Wissen mit einem bösartigen Wi-Fi-Netzwerk verbinden oder für uns einen kostenpflichtigen Anruf entgegen nehmen.

Das alleine ist beunruhigend genug. Aber auch mit Malware verseuchte Links könnte ein Angreifer auf unserem Smartphone anklicken.

Neun verschiedene Smartphone-Modelle wurden als anfällig eingestuft

Bislang konnten die Sicherheitsforscher den Angriff durch GhostTouch bei immerhin neun verschiedenen Smartphones erfolgreich durchführen. Zu den als gefährdet eingestuften Handys gehören:

- Galaxy A10s

- Huawei P30 Lite

- Honor View 10

- Galaxy S20 FE 5G

- Nexus 5X

- Redmi Note 9S

- Nokia 7.2

- Redmi 8

- iPhone SE (2020)

Auch wenn die begrenzte Reichweite von nur 4 cm eine aktive Ausnutzung dieser Sicherheitslücke erschweren dürfte. Unmöglich ist es nicht. Darauf weisen uns die Sicherheitsforscher ausdrücklich hin.

An Orten wie einem Café, einer Bibliothek, einem Besprechungsraum oder einer Konferenzlobby könnten die Leute ihr Smartphone mit dem Bildschirm nach unten auf den Tisch legen. Ein Angreifer könnte die Angriffsausrüstung unter dem Tisch verstecken und Angriffe aus der Distanz starten.

Kai Wang

Wie man sein Handy vor diesem Angriff schützen kann

Aber natürlich sind wir diesem Angriff nicht komplett hilflos ausgeliefert. Denn auf die gleiche Art und Weise mit der wir eine Kreditkarte vor einer Manipulation von außen schützen können, klappt das auch bei unserem Smartphone.

Um der Bedrohung entgegenzuwirken, empfehlen die Forscher eine elektromagnetische Abschirmung, um die EMI zu blockieren.

Die Smartphonenutzer sollten ihr Handy zudem so einstellen, dass sie jedes Mal erst die PIN des Telefons eingeben müssen oder ihr Gesicht oder ihre Fingerabdrücke verifizieren müssen, bevor risikoreiche Aktionen auf ihren Smartphones ausgeführt werden dürfen.

thehackernews