Am Dienstag kam es im Libanon zu einer Serie von Pager-Explosionen. IT-Sicherheitsexperten und Geheimdienstanalysten haben eine Vermutung.

Am Dienstag kam es im Libanon zu einer Serie von Explosionen, die Hunderte von Funkrufempfängern (Pager) in Mitleidenschaft zogen. Schnell machten Gerüchte die Runde, dass Israel hinter einem gezielten Cyberangriff stecken könnte, der die Pager in die Luft jagte. Doch IT-Sicherheitsexperten und ehemalige Geheimdienstanalysten haben eine andere, plausiblere Erklärung.

Pager-Explosionen im Libanon: War es wirklich ein Cyber-Angriff?

Die Vorstellung, dass die Pager-Explosionen das Ergebnis eines ferngesteuerten Hackerangriffs waren, liegt zwar nahe, wird aber von einigen Experten bezweifelt. Ehemalige Analysten der israelischen Armee (IDF) und der NSA halten einen solchen Angriff für technisch nicht durchführbar. Gegenüber dem Magazin Forbes erklärten sie, dass die Sprengkraft, die in den vorliegenden Videos zu sehen ist, deutlich größer sei, als sie durch die Manipulation eines gewöhnlichen Chips hervorgerufen werden könnte.

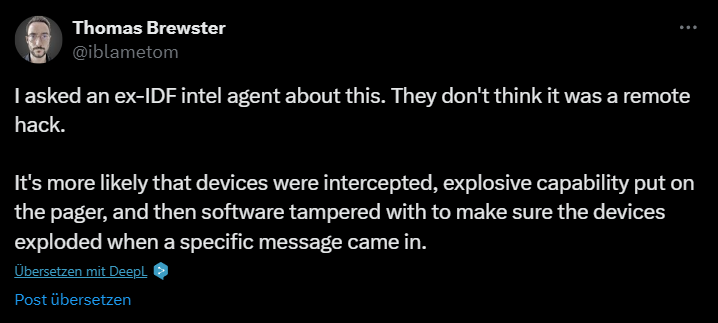

Ein ehemaliger IDF-Agent, der anonym bleiben wollte, erklärte, es sei wahrscheinlicher, dass die Pager bereits vor der Auslieferung manipuliert worden seien. In diesem Fall könnten die Angreifer die Geräte physisch abgefangen und mit Sprengstoff versehen haben. Mit Hilfe einer speziellen Software wäre es dann möglich gewesen, die Pager beim Empfang eines Auslösesignals zur Explosion zu bringen.

Manipulierte Elektronik: ein bekanntes Muster

Auch Patrick Wardle, ehemaliger NSA-Analyst und CEO der Sicherheitsfirma DoubleYou, unterstützt diese Theorie. Wardle betont, dass es relativ einfach ist, elektronische Produkte zu verändern, wenn man physischen Zugang zu ihnen hat.

Wardle zieht Vergleiche zu einem Vorfall aus dem Jahr 2014, als er zusammen mit einem anderen Hacker zeigte, dass es möglich ist, Nest Dropcams – eine beliebte Überwachungskamera – mit Sprengstoff zu versehen. Sie hatten einen Zündchip eingebaut, der durch eine softwarebasierte Gesichtserkennung ausgelöst werden konnte. „Wenn zwei junge Hacker so etwas machen können, was kann dann ein staatlicher Geheimdienst bei einem Pager leisten“, fragt Wardle rhetorisch.

Kein typischer Hackerangriff, sondern Sabotage?

Die Pager-Explosionen im Libanon werfen viele Fragen auf, doch eines scheint klar: Ein rein softwarebasierter Hackerangriff ist nach Einschätzung von Experten unwahrscheinlich. Vielmehr handelt es sich um eine komplexe Kombination aus physischer Sabotage und technischer Manipulation. Die genauen Hintergründe bleiben jedoch vorerst unklar und weitere Ermittlungen müssen abgewartet werden.