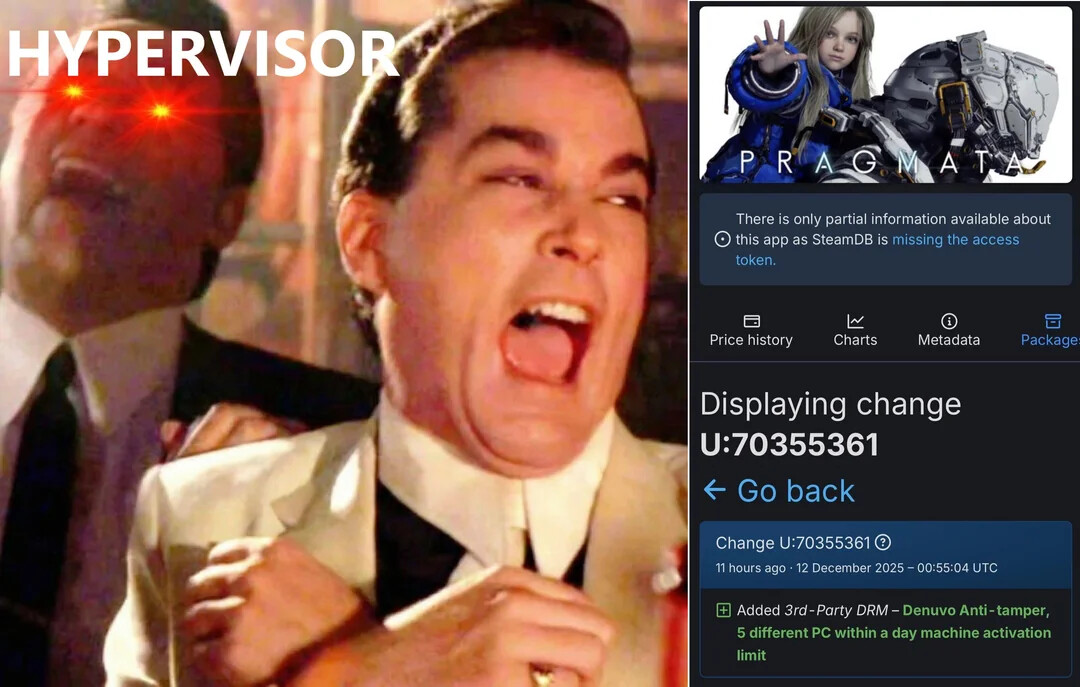

Kürzlich ging die Nachricht in den sozialen Netzwerken herum, dass nun bei wirklich allen Singleplayer-Spielen Denuvo umgangen wurde.

Die Anzahl der Singleplayer-Spiele ohne Umgehung von Denuvo (mittels Hypervisor-Bypass) ist jetzt bei null angelangt. Die Spielehersteller sind eh unter Druck. Die Tatsache, dass man all ihre Games illegal nutzen kann ohne dafür zu bezahlen, wird die Situation sicher nicht verbessern.

Der Hintergrund der Geschichte

Die P2P-Group MKDev hat immer mal wieder eigene Denuvo-Cracks herausgebracht. Ende 2025 entwickelte das MKDev-Kollektiv in Zusammenarbeit mit DenuvOwO einen Hypervisor-basierten Bypass (HVB). Dabei installiert man einen Treiber auf Kernel-Ebene, um die Überprüfungen von Denuvo abzufangen und darauf zu reagieren. Das ist zwar kein echter Crack, weil die ganzen DRM-Abfragen weiterhin laufen. Die Vorgehensweise ist aber ausreichend, weil die Schwarzkopien der Singleplayer-Spiele mittels HVB problemlos laufen.

Gleichzeitig deaktivierte voices38 ohne weiteres Aufsehen zu erregen, bei diversen Spielen den Kopierschutz der Irdeto-Tochtergesellschaft. Waren es anfangs alte Titel aus 2019, so ist er jetzt bei ganz aktuellen Games angelangt. Unter den Spielen befindet sich auch Resident Evil: Requiem.

Käufer der Singleplayer-Spiele im Nachteil

Wie wir berichtet haben, führte Denuvo und der Publisher 2K Games kürzlich eine zusätzliche obligatorische 14-tägige Online-Prüfung für mehrere neue Games ein. Darunter für Spiele wie NBA 2K25, NBA 2K26 und Marvel’s Midnight Suns. Die Token-Abfrage muss man deaktivieren, was auch schon geschehen ist. Doch diese Abfrage kann man nicht mit dem Hypervisor-Trick umschiffen. Man hat also die regulären Käufer noch mehr zu Zugeständnissen verpflichtet, statt anderweitig am Anti-Tamper-Schutz zu schrauben. Doch für manche Beobachter kam dieser Schritt trotzdem wenig überraschend.

Denuvo benachteiligt reguläre Käufer

Immerhin unterscheidet sich die „neue“ Überprüfung von der bestehenden einmaligen Aktivierung, die Denuvo beim ersten Start des Spiels durchführt. Wer an der Konfiguration seiner Hardware oder Software nichts ändert, musste das Spiel bislang nicht erneut aktivieren. Nun steht die Überprüfung der Token und somit ein Online-Zwang alle 14 Tage an. Dazu kommt die Tatsache, dass anfangs die Hypervisor Bypasses erforderten, dass man fast alle Sicherheitsmaßnahmen von Windows herunterfahren musste. Mittlerweile hat die aktuelle „V3“-Methode nur noch vergleichsweise moderate Auswirkungen auf die Sicherheit der Gaming-PCs.

Eingriffe der Hypervisor-Releases weniger umfangreich

Derzeit muss man, um ein Hypervisor-Release auszuführen, „nur“ die Kernel-Isolation (Speicherschutz) deaktivieren, anschließend die Treiber-Signaturprüfung (DSE) ausschalten, das Spiel starten und die DSE wieder einschalten. Die neueste Version des Skripts „VBS.cmd“ ist mittlerweile sogar noch einfacher zu bedienen und soll zudem bei diversen Spielen funktionieren.

Zwar eröffnet das Deaktivieren des Speicherschutzes unter Windows weiterhin eine erhebliche Angriffsfläche für Malware, doch die Eingriffe sind grundsätzlich weniger tief. Außerdem ist das Ganze mit weniger Fummelei verbunden, wenn man ans Ziel gelangen möchte. Bei den ersten Hypervisor-Releases Anfang des Jahres musste man sogar die UEFI (Firmware) des Motherboards patchen und zudem Secure Boot deaktivieren.

DenuvOwO und Voices38 haben beide ihre Daseinsberechtigung

Die Crew rund um die Repackerin FitGirl lobte die gemeinsamen Bemühungen von DenuvOwO und Voices38. Jeder für sich kämpft an einer anderen Front. Doch derzeit gibt es für DenuvOwO & Co. wenig zu tun, weil alle Singleplayer-Spiele schon illegal verfügbar sind.

Repacks bieten keinen absoluten Schutz vor Malware

Egal ob mit oder ohne Denuvo: Die Nutzung der Repacks von Dodi, FitGirl und anderen bieten neben dem kleineren Umfang eine relative Sicherheit der betreffenden Releases. Immer wieder werden Nachrichten bekannt, dass Unbekannte absichtlich Malware in aktuelle Spiele-Cracks oder die Download-Webseiten eingebaut haben, um mit ihrer Schadsoftware möglichst viele PCs zu übernehmen. Repacker schauen sich die Cracks vorher zumindest genauer an. Auch dahingehend, ob sie verseucht sind. Das ist natürlich auch keine absolute Sicherheit, sich beim Ausführen keine Schadsoftware einzufangen.