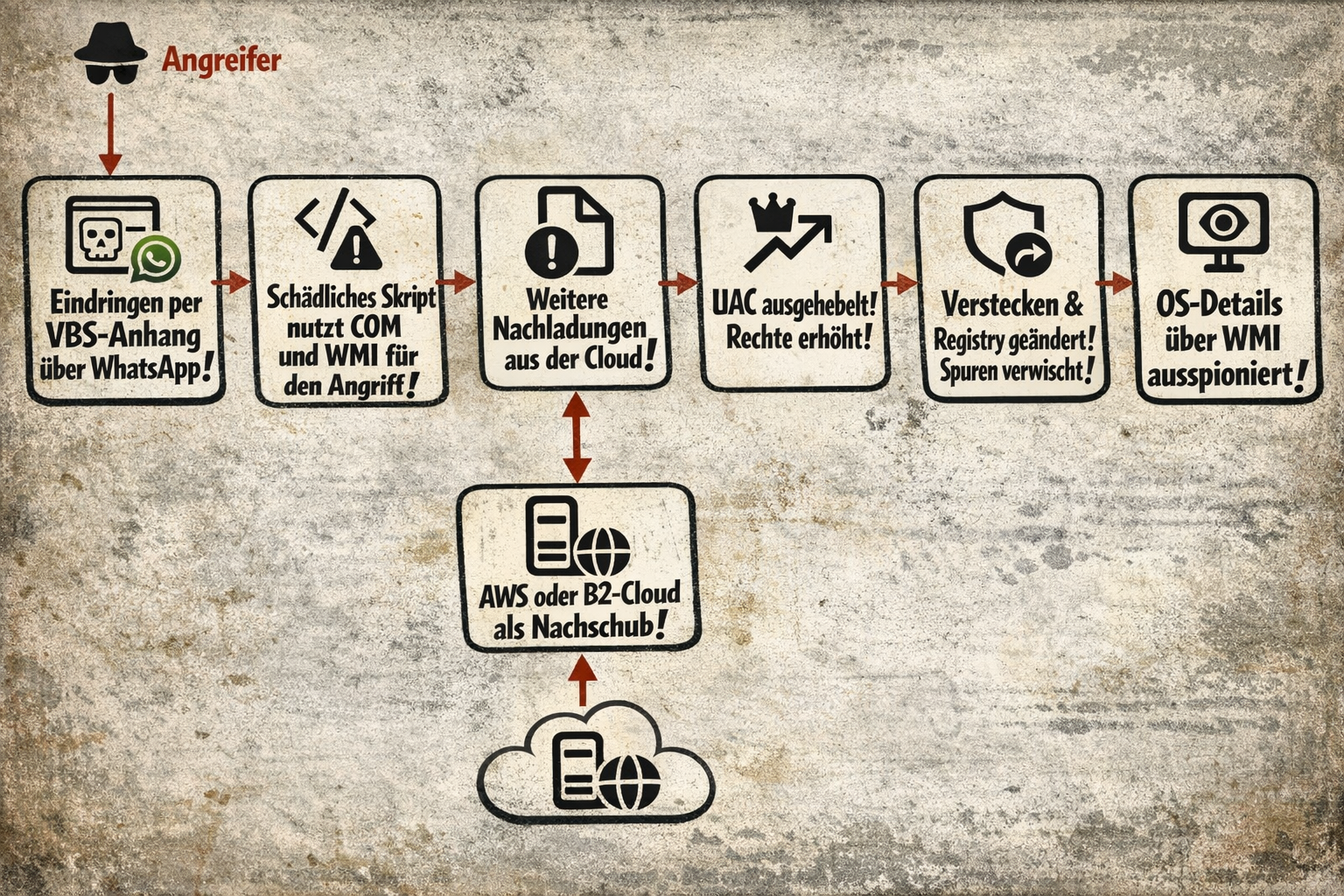

Malware per WhatsApp, die als VBS-Datei auf Windows-Systeme gelangt. Danach folgen Cloud-Downloads, Persistenz- und MSI-Pakete wie AnyDesk.

Malware per WhatsApp, ist das immer noch aktuell? Leider ja! Microsoft warnt vor einer Kampagne, die VBS-Dateien über diesen Messenger an Windows-PCs verteilt. Eine .vbs-Datei ist eine Skriptdatei, die in VBScript (Visual Basic Scripting Edition) geschrieben ist. Nach dem Klick tarnt sich die Kette mit umbenannten Systemwerkzeugen, lädt weitere Komponenten aus der Cloud nach und endet bei unsignierten MSI-Paketen wie „AnyDesk.msi”.

Auch keine Anhänge von Freunden öffnen!

WhatsApp steht in der Warnung natürlich ganz weit vorne. Das Problem liegt hier aber nicht in der App selbst, auch wenn man das vermuten könnte. Microsoft beschreibt keine neue Lücke in der App, sondern eine Infektionskette, die seit Ende Februar 2026 VBS-Dateien an Windows-Nutzer verteilt. Wer den Anhang mit dem VBScript öffnet, startet den Ablauf selbst.

Nach dem Klick legt das Skript versteckte Ordner unter C:\ProgramData an, kopiert vorhandene Windows-Werkzeuge unter neuen Namen dorthin und lädt weitere Komponenten nach. Aus curl.exe wird netapi.dll und aus bitsadmin.exe wird sc.exe. Später verändert die Malware die UseragentControl-Einstellungen und Registry-Einträge. Danach installiert sie mehrere unsignierte MSI-Pakete, darunter Setup.msi, WinRAR.msi, LinkPoint.msi und AnyDesk.msi. So sichern sich die Angreifer nachhaltig den Zugriff auf das System.

Windows-Werkzeuge statt auffälliger Schadsoftware

Die Verteilerstruktur beginnt nicht mit exotischer Spezialsoftware oder eingekauften Zero-Day-Lücken. Sie greift auf Programme zurück, die auf einem normalen Produktivsystem bereits vorhanden sind. Deshalb fällt die Infektion mit Malware per WhatsApp oft erst sehr spät auf. Ein bekanntes Werkzeug unter falschem Namen wirkt im Alltag unverdächtiger als eine komisch benannte EXE-Datei aus einer dubiosen Quelle. Intern behalten die Dateien trotzdem ihre ursprünglichen PE-Metadaten. Wer genauer hinschaut, sieht also, was tatsächlich läuft.

Die nächsten Komponenten kommen aus der Cloud, konkret von AWS, Tencent Cloud und Backblaze B2. Eine eigene Infrastruktur macht mehr Arbeit und fällt schneller auf. Bekannte Plattformen eignen sich dafür besser, da sie im Datenverkehr weniger auffallen. Wer nur grob auf den Traffic schaut, sieht erst einmal nur normalen Cloud-Verkehr. Selbst mit DPI fällt das nicht sonderlich auf, besonders wenn die Anbieter im Unternehmen oder privat selbst produktiv genutzt werden.

Am Ende landet AnyDesk auf dem System

Auch die Namen der MSI-Pakete kommen nicht von ungefähr. Vor allem „AnyDesk.msi” fällt auf. Die Angreifer benötigen keinen exotischen Trojaner, da ein bekanntes Fernwartungstool denselben Zweck erfüllt und aufgrund seiner Bekanntheit weniger Verdacht erregt. Der Dateiname wirkt auf den ersten Blick harmlos. Zudem ist es der gleiche Name, wie der legitime Installer von der Herstellerseite. Die fehlende Signatur täuscht jedoch das Bild. Spätestens dort bleibt von der harmlosen Installer-Optik nicht mehr viel übrig. Beim Ignorieren der Signaturabfrage holt man sich die Angreifer direkt auf das System.

Malware per WhatsApp als Verteiler ist kein neuer Einfall

Neu ist hier nur die konkrete Abfolge, mit der man ins System eindringt. Dass WhatsApp als Kanal für solche Anhänge dient, ist hingegen nichts Neues. Bereits 2025 lief mit „SORVEPOTEL” eine Kampagne, die vor allem Brasilien traf und ebenfalls Windows-Systeme über WhatsApp angriff. Der neue Fall funktioniert technisch im Hintergrund zwar anders, aber der erste Schritt ist derselbe. Ein vertrauter Messenger lässt einen Anhang harmloser wirken, als er in Wirklichkeit ist. Danach laufen die nächsten Stufen über Windows-Tools, sehr bekannte Cloud-Dienste und nachgeladene Installer.

Das alte Konzept funktioniert trotzdem

Eine Nachricht, ein Anhang, ein Klick bei WhatsApp. Danach folgen umbenannte Windows-Werkzeuge, nachgeladene Dateien aus der Cloud und unsignierte Installer für den dauerhaften Zugriff. Diese Art der Verteilung ist weder neu noch besonders elegant, aber sie funktioniert leider.

Schadcode muss heute nicht sonderlich auffallen. Selbst als versierter User merkt man es nur an Anomalien, die vorher im Arbeitsalltag nicht auffielen. Es reicht, wenn alles eine Weile wie normaler Betrieb aussieht, die Schadsoftware nach und nach immer tiefer ins System eindringt und ihre Aufgabe verrichtet, für die sie geschaffen wurde. Windows bringt für solche Fälle bereits genug Bordmittel mit.

Malware per WhatsApp – VBS deaktivieren als zusätzlicher Schutz

Warum man überhaupt auf einem Produktivsystem VBS aktiviert, ist wirklich nicht nachvollziehbar. Auf Systemen, die es wirklich brauchen, kann man VBS aktiviert lassen. Doch das wird nur in den seltensten Fällen so sein. Es ist der beste Schutz, auf die Aktivierung zu verzichten, damit man diesem Risiko nicht mehr ausgesetzt ist.