Die Snatch Ransomware bedient sich eines neuen Tricks, um Antiviren oder Endpoint-Protection-Software erfolgreich auszutricksen.

Die Ransomware Snatch gibt es zwar schon eine ganze Weile. Jetzt aber hat sie gelernt, Antiviren- oder Endpoint-Protection-Software auszutricksen. Auch will sie unsere Daten nicht nur verschlüsseln. Die Schadsoftware schaut sich erst in Ruhe um. Gibt es wertvolle Daten, werden diese zunächst kopiert.

Der Trick mit dem abgesicherten Modus

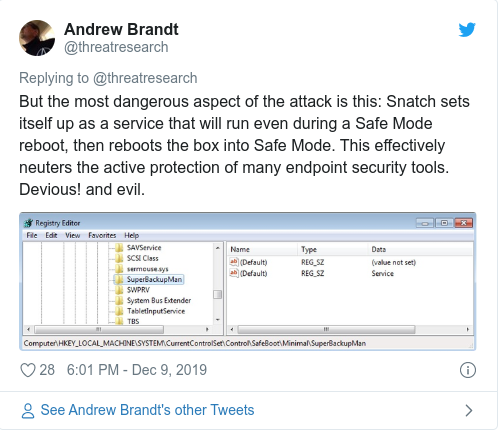

Cybersecurity-Forscher von Sophos Labs haben kürzlich eine neue Variante der Snatch-Ransomware entdeckt. Eine neuartige Bedrohung durch „hybride“ Datendiebstahl-Ransomware deaktiviert den Sicherheitsschutz unserer Antiviren- oder Endpoint-Protection-Software, indem sie die Windows-Computer während ihres Angriffs neu startet.

Die Sicherheitsforscher sind sich einig. Mit diesem neuen Trick schafft es die Schadsoftware auf eine völlig neue Stufe. Einen infizierten Computer im abgesicherten Modus neu zu starten zu lassen, um von dort aus den Dateiverschlüsselungsprozess der Ransomware auszuführen, ist neu. Denn wie wir alle wissen: im abgesicherten Modus startet Windows zumeist ohne die schützende Antiviren- oder Endpoint-Protection-Software.

Die Sicherheitsforscher sind sich einig. Mit diesem neuen Trick schafft es die Schadsoftware auf eine völlig neue Stufe. Einen infizierten Computer im abgesicherten Modus neu zu starten zu lassen, um von dort aus den Dateiverschlüsselungsprozess der Ransomware auszuführen, ist neu. Denn wie wir alle wissen: im abgesicherten Modus startet Windows zumeist ohne die schützende Antiviren- oder Endpoint-Protection-Software.

Snatch wurde in Go programmiert. Google hat Go entwickelt, damit man damit Programme erstellen kann, die man theoretisch unter mehreren Betriebssystemen laufen lassen kann. Bis jetzt sind allerdings nur Windows-Systeme betroffen. Die Schadsoftware funktioniert problemlos bei den meisten gängigen Windows-Versionen von 7 bis 10 mit den 32- und 64-Bit-Versionen. Sophos Labs sagt dazu:

„Was wir als Snatch-Malware bezeichnen, umfasst eine Sammlung von Tools, zu denen eine Ransomware-Komponente und ein separater Daten-Stealer gehören, die anscheinend von den Kriminellen erstellt wurden, die die Malware betreiben. Eine Cobalt Strike Reverse-Shell; und mehrere öffentlich zugängliche Tools, die nicht von Natur aus bösartig sind, sondern eher von Penetrationstestern, Systemadministratoren oder Technikern verwendet werden.“ (Sophos Labs)

Snatch: Ransomware auf „Großwildjagd„

Obwohl bereits seit 2018 aktiv, hat die Ransomware Snatch bislang nicht viel Aufsehen erweckt. Das liegt laut den Sicherheitsforschern vor allem daran, dass die Schadsoftware es vor allem auf Unternehmen und öffentliche oder staatliche Organisationen abgesehen hat. Verständlich, denn die Schöpfer der Ransomware versuchen ihren Gewinn zu maximieren. Von großen Unternehmen oder staatlichen Einrichtungen können sie viel mehr Lösegeld erpressen als von einem Privatanwender.

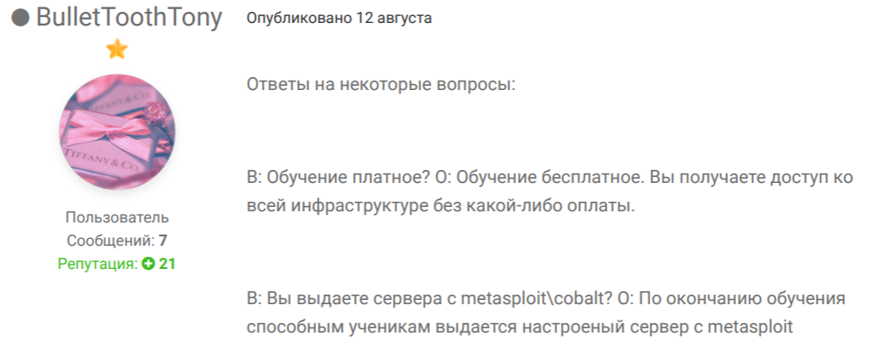

Auch werden derzeit in diversen Untergrund-Foren aktiv „Mitarbeiter“ angeworben, die dabei helfen können die Ransomware unbemerkt in für die Cyberkriminellen interessante Systeme einzuschleusen. In einem russischen Beitrag heißt es z.B.: „Wir suchen kompetente Mitarbeiter, die sich unserem Team anschließen können.“

„Die Snatch-Angreifer zeigten auch Interesse daran, mit Kriminellen zusammenzuarbeiten oder sie einzustellen. Sie sollten in der Lage sein, mit anderen Arten von Remotezugriffstools wie VNC und TeamViewer in Netzwerke mit SQL-Injection-Techniken einzudringen. Es liegt auf der Hand, dass diese Art von internetbasierten Diensten auch ein erhebliches Risiko darstellen, wenn sie unbeaufsichtigt bleiben.“ (Sophos Labs)

Es sieht also ganz so aus, als ob wir in Zukunft noch einiges von dieser sehr gefährlichen Ransomware hören werden. Auch müssen wir damit rechnen, dass andere Malware-Familien sich diesen neuen Trick mit dem abgesicherten System abschauen, um ihre eigene Schadsoftware noch effektiver und Gewinn bringend einsetzen zu können. Sophos hat extra eine Seite auf GitHub eingerichtet. Dort können wir uns detaillierte Informationen über das genaue Vorgehen der Snatch-Schadsoftware anschauen. Sophos verspricht uns, seine GitHub-Seite aktuell zu halten. Neue Erkenntnisse zum Vorgehen der Malware kann man dann dort finden. Tipps um uns vor der Erpressungssoftware Snatch zu schützen, gibt uns Sophos ebenfalls auf seiner Webseite.

Tarnkappe.info