Und hatte er sich erstmal in Dein Google-Konto gehackt, so war es fast unmöglich, ihm den Zugang zu Deinen Nutzerdaten wieder zu entziehen.

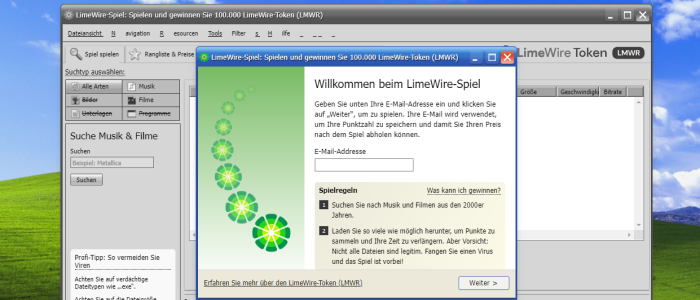

LimeWire startet aktuell ein nostalgisches Download-Spiel. Mit der Jagd nach virtueller Musik können Teilnehmer Krypto-Belohnungen erlangen.

Ein Hacker konnte durch einen Fehler in einem Smart Contract unzählige aBNBc erstellen. Droht Ankr und Hay jetzt die nächste Krypto-Pleite?

Auf zahlreichen ungesicherten AWS S3-Buckets liegen brisante Sicherheitsschlüssel und Zugriffstoken rum. Der S3crets Scanner findet sie.

Zahlreiche Apps enthalten laut Sicherheitsforschern von Symantec hart codierte AWS-Zugriffstoken - mit einem gewaltigen Schadenspotenzial.

Die Digitalwährung von The Pirate Bay startete diese Woche vor einem Jahr. Derzeit liegt der PirateToken bei gerade mal 1,26 USD pro Stück.

Bei einem Download des Firefox von Mozilla.org bindet man den dltoken ein. Dies ist eine eindeutige Kennung zur Überwachung der Nutzer.

The Pirate Bay hat eine eigene Kryptowährung veröffentlicht. Der PirateToken bringt es bereits auf eine stattliche Marktkapitalisierung,

Was ist der Unterschied zwischen Token, Digital-, Virtual- und Kryptowährungen? Diese Begriffe fallen ständig, werden aber selten erklärt.

Kim Dotcom plant, mit dem eigenen Token als Zahlungsmittel, die Multimediaplattform K.im für Content-Ersteller und -Konsumenten aufzubauen.

Kryptomixer-Razzia in Stuttgart: Ermittler durchsuchen Wohnungen wegen Geldwäsche. 140 Mio. Dollar sollen über Kryptomixer geflossen sein.

ClickFix Malware-Kampagne verteilt MIMICRAT über Fake-Cloudflare-Seiten mit fünfstufiger Infektionskette, AMSI-/ETW-Bypass und HTTPS-C2.

Anwälte der englischen Fußball-Liga Premier League wollen die Identität der Betreiber von 21 verschiedenen Live-Streaming-Seiten enttarnen.

Stealka Stealer ist eine neue Windows-Malware, die sich als Roblox-Mod oder Cheat tarnt und Browserdaten sowie Krypto-Wallets plündert.

CyberVolk-Ransomware ist zurück: VolkLocker läuft komplett über Telegram und speichert den Master-Key im Klartext.

KI-Pionier Geoffrey Hinton sieht Google im Wettlauf gegen OpenAI vorne – dank eigener Chips, massiver Infrastruktur und wachsender Bedeutung.

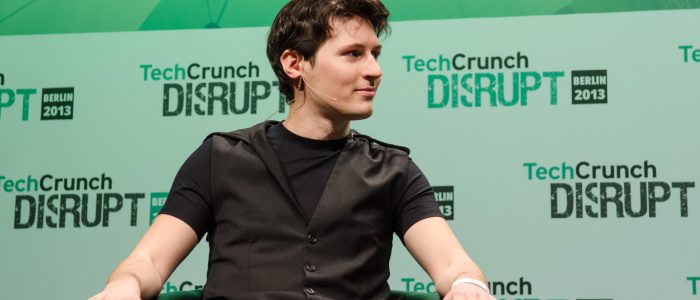

Vorgestern veröffentlichte Arte die Dokumentation "Das dunkle Imperium von Pawel Durow". Wir haben uns den Film genauer angesehen.

Wie kann man Kryptobetrug nachweisen? Der Leitfaden zeigt, welche Beweise Betroffene sichern müssen und wie sie Strafanzeigen stärken.

LinkedIn Phishing ist ein wachsendes Problem. Das Netzwerk wurde zu einem guten Einstiegspunkt, um betrügerische Nachrichten zu verschicken.

KI Jailbreak knackt Sicherheitsfilter: Eine neue Studie zeigt, dass Angreifer moderne KI-Modelle in bis zu 99 % der Fälle aushebeln können.

Die Domain von TorrentGalaxy.to wurde schon wieder verkauft, derzeit bereitet man dort ein Memecoin-Portal für das Solana-Netzwerk vor.