Die Sicherheitsforscher von Digital Shadows analysierten das Ausmaß geleakter Logindaten zum Zweck von Kontoübernahmen (ATO).

In einer aktuellen Studie analysierten die Sicherheitsforscher von Digital Shadows das Ausmaß geleakter Logindaten zum Zweck von Kontoübernahmen (ATO). Sie stießen dabei auf über 15 Milliarden Benutzer-Passwort-Kombinationen, die auf Darknet-Marketplaces gehandelt werden. Ihre Ergebnisse fassten sie im Report “From Exposure to Takeover: The 15 billion stolen credentials allowing account takeovers” zusammen.

Digital Shadows hat in 18 Monaten Recherchezeit festgestellt, wie Hacker auf gestohlene Kontodaten zugreifen und diese weitererwenden. Dabei haben sie die riesige Menge von 15 Milliarden Zugangs-Datensätze gefunden, die aus über 100.000 Data Breaches stammen. Die Forscher stellten fest, dass eine Konten-Übernahme für Cyberkriminelle nie einfacher war.

Viele der vorgefundenen Accounts erschienen mehrfach, aber mindestens fünf Milliarden davon stuften die Forscher als unique, also einzigartig, ein. Das heißt, diese Daten wurden erstmals auf einem Darknet-Marketplace zum Verkauf angeboten. Die Mehrzahl der exponierten Daten betrifft Privatpersonen und Verbraucher und umfasst laut Report Benutzernamen und Passwörter von diversen Kundenaccounts, angefangen bei Bankkonten bis hin zu Streamingdiensten, wie Netflix oder Spotify.

Digital Shadows: Handel mit Kontendaten ist überaus lukrativ

Zwar sind viele der Kundendaten auf einschlägigen Foren schon kostenlos im Angebot. Im Durchschnitt bezahlen Cyberkriminelle jedoch knapp über 15 US-Dollar (13,30 Euro) für ein User-Konto. Am meisten wird für Banking- oder andere Finanz-Accounts bezahlt. Diese kosten im Durchschnitt 71 Dollar (62,97 Euro). Man habe aber auch Preise von 500 Dollar (443,42 Euro) und mehr gesehen, stellen die Autoren fest. Dafür erhielten die Käufer aber dann noch zusätzliche persönliche Daten, wie die physische Adresse oder die Sozialversicherungsnummer. Die zweithöchsten Kosten für gehackte Konten fallen für Antivirenprogramme an. Der Zugriff kann hier für durchschnittliche 21,67 USD (19,22 Euro) erworben werden. Das ist viel weniger, als ein reguläres Jahresabo kosten würde.

Konten von Streaming-Diensten, VPNs, Filesharing-Konten und Social Media-Profile werden im Durchschnitt für weniger als 10 US-Dollar (8,87 Euro) gehandelt. Bei Streaming-Diensten kann der Benutzer möglicherweise einem Freund oder Familienmitglied ohnehin seine Kontoanmeldeinformationen zur Verfügung stellen, sodass er möglicherweise nicht einmal bemerkt, dass sein Konto gehackt wurde. Deutlich wertvoller sind für die Cyberkriminellen die Zugangsdaten von Unternehmen. Hier liegt der durchschnittliche Preis bei 3.140 US-Dollar (2.783,30 Euro).

Von besonderem Interesse sind die Login-Daten von Administratoren für Cyberkriminelle. Denn diese ermöglichen nicht nur den Zugang zu einem Netzwerk, sondern bieten auch ein hohes Mass an Kontrolle und Vertrauen. Ihre Berechtigungen sind nahezu unbegrenzt, heißt es im Report. Kriminelle könnten mit dem Zugang die Einstellungen der Systemkonfiguration ändern, vertrauliche Daten lesen und modifizieren oder anderen Benutzern Zugriff auf kritische Vermögenswerte gewähren. Diese wertvollen Zugangsdaten werden für viel Geld verkauft oder versteigert. Man habe Preise von bis zu 140.000 Dollar gesehen, so die Security Forscher. Das sind umgerechnet 124.093,90 Euro.

„Die Daten sind vielleicht nicht immer gültig, aber allein das Konzept, dass der Zugang eines großen Unternehmens oder eines Netzwerkadministrators der Regierung auf kriminellen Marktplätzen verkauft wird, ist, gelinde gesagt, beunruhigend“.

Schwache Passwörter fördern Konten-Übernahmen

Die Forscher von Digital Shadows sehen den Grund dafür, dass so viele Kontoanmeldeinformationen online verfügbar sind darin, dass Benutzer schwache Kennwörter verwenden. Mit Brute-Force-Cracking-Tools kann man diese leicht übernehmen. Alex Guirakhoo, Leiter des Digital Shadows-Forschungsteams, führt dazu aus:

„Bei diesen Angriffen handelt es sich in der Regel um automatisierte Anmeldeversuche, bei denen eine vorgegebene Liste von Zugriffsdaten verwendet wird – häufig Kombinationen aus Benutzernamen oder E-Mail-Adressen und Klartextkennwörtern -, die aus früheren Datenverletzungen oder -lecks stammen. Stuffing-Tools für Anmeldeinformationen sind kostengünstig zu erwerben und zu verwenden. Sie bieten sogar ein gewisses Maß an Automatisierung, um den Zugriff auf Konten zu einer trivialen Aufgabe zu machen.“

Wie gelangen Hacker an die Anmeldeinfos?

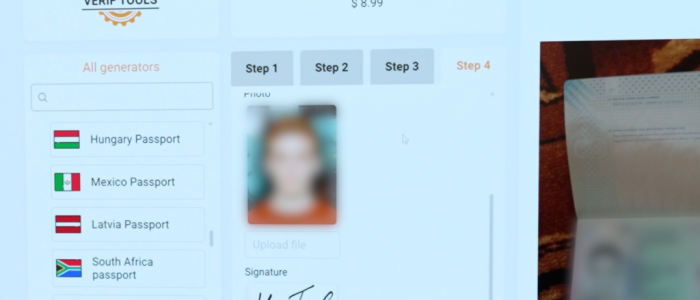

Wie der Bericht hervorhebt, gibt es die einfache Möglichkeit, eine Unternehmensdatenbank zu hacken und die Daten zu stehlen, aber es gibt auch Methoden, die weniger Aufwand erfordern. Dazu gehören das Abgreifen mittels Phishing-Kampagnen sowie das Kompromittieren von Computern mit Malware, wie Keyloggern oder das Kaufen der Anmeldeinformationen von Darknet-Marketplaces oder das Verwenden von Anmeldeinformationen, die in Foren kostenlos angeboten werden. Es gibt aber noch eine weitere Option. Dark Shadows berichtet, dass sie die Entstehung von Märkten beobachtet haben, die die Übernahme von Konten als Dienstleistung anbieten. In diesem Fall mieten Kriminelle anstelle eines Kontoausweises eine Identität für eine begrenzte Zeit.

Stefan Bange, Country Manager DACH von Digital Shadows, führt dazu aus:

„Die Wahrheit ist, dass es für Cyber-Kriminelle noch nie so einfach war, das Konto von Anwendern zu hacken. Brute-Force-Cracking-Tools und Account-Checker sind im Dark Web schon ab vier Euro erhältlich. Zudem beobachten wir seit geraumer Zeit eine Zunahme von sogenannten As-a-Service-Angeboten, bei denen Kriminelle gar nicht mehr selbst tätig werden müssen, sondern sich den Zugang zu einem Konto und damit die Identität des Anwenders für weniger als zehn Euro einfach mieten können. Multi-Faktor-Authentifizierungen machten Kontoübernahmen zwar schwieriger, aber nicht unmöglich. Hier sehen wir immer wieder neue Methoden, die die Zwei-Faktor-Authentifizierung umgehen und auf cyber-kriminellen Foren diskutiert und gehandelt werden.“

Wie kann man sich schützen?

Eine Möglichkeit für Personen und Unternehmen, die Übernahme ihrer Online-Konten zu erschweren, besteht darin, für jeden Dienst ein eindeutiges Kennwort zu verwenden. Hierbei kann die Verwendung eines Kennwortmanagers hilfreich sein. Als Benutzer sollte man auch eine Multi-Faktor-Authentifizierung anwenden, da man selbst bei Verletzung des Kennworts eine Warnung darüber bekommt, dass jemand versucht hat, das Konto zu übernehmen. Jeder, der befürchtet, dass man sein Konto gehackt hat, sollte versuchen, sofort sein Passwort zu ändern.

Was sollten Unternehmen laut Digital Shadows beachten?

Die Analysten haben zwei Millionen E-Mail-Adressen und Benutzernamen aufgespürt, die mit Schlüsselabteilungen von Unternehmen (z.B. „Buchhaltung“, „Controlling“) in Verbindung standen. Um das Risiko von „Account Takover Fraud“ (ATO) zu senken, sollten auch Unternehmen Sicherheitsmaßnahmen integrieren und eine „Threat Intelligence“ aufbauen. Dazu gehört laut Digital Shadows:

- Monitoring von Zugangsdaten von Mitarbeitern (z.B. über „HaveIBeenPwned“) sowie das Einrichten von Alerts, die über aktuellen Daten-Hacks informieren.

- Monitoring des Unternehmens- und Markennamens in gängigen Foren: „Google Alerts“ beispielsweise könnten – richtig konfiguriert – Indikatoren für drohende ATO-Versuche liefern.

- Zugangsdaten-Monitoring von Kunden.

- Umfassende Abdeckung von Quellen im OpenWeb, DeepWeb und DarkWeb: In Code-Repositories wie „GitHub“ beispielsweise fänden sich öffentlich zugängliche technische Daten, die von Cyber-Kriminellen ausgenutzt werden könnten – darunter Authentifizierungsschlüssel, hartcodierte Passwörter, „Code Snippets“ oder API-Schlüssel.

- Implementierung einer Online-Firewall für Web-Anwendungen. Kommerzielle und Open-Source-Firewalls (wie z.B. „ModSecurity“), könnten helfen, Angriffe auf Zugangsdaten zu identifizieren und zu blockieren.

- Sicherheitsbewusstsein bei Anwendern schärfen, um das Nutzen der unternehmenseigenen E-Mail für private Konten und die Wiederverwendung von Passwörtern zu unterbinden.

- Beobachten von „Credential Stuffing Tools“: Einige Lösungen seien mittlerweile in der Lage, sogenannte CAPTCHAs zu umgehen.

- Implementierung von Multi-Faktor-Authentifizierung ohne SMS-Token: Dabei gelte es, zwischen der höheren Sicherheit durch „2FA“ und eventuellen Reibungen sowie Kosten abzuwägen.

Tarnkappe.info