StrandHogg ist eine vor kurzem von Promon entdeckte und neue Android-Malware bzw. Sicherheitslücke im Android Betriebssystem.

Die StrandHogg-Sicherheitslücke

- Alle Android Versionen ab Android 6 sind betroffen, inkl. Android 10

- die 500 beliebtesten Play Store-Apps sind gefährdet

- die Sicherheitslücke wird bereits aktiv von Malware ausgenutzt

- 36 bösartige Apps, die die Sicherheitslücke ausnutzen, wurden bereits identifiziert (und entfernt)

- die Sicherheitslücke kann ohne Root-Zugriff ausgenutzt werden.

- uneingeschränkter Zugriff auf das Mikrofon

- die Malware kann jederzeit Fotos mit der Kamera machen

- das Lesen und das Senden von SMS-Nachrichten

- Telefongespräche führen und / oder aufzeichnen

- das Abgreifen von sämtlichen Anmeldeinformationen

- Zugriff auf alle privaten Fotos und Dateien auf dem Gerät

- Standort- und GPS-Informationen in Echtzeit

- Zugriff auf die komplette Kontaktliste

- Zugriff auf alle Telefonprotokolle

Wie genau schafft es die Malware uns auszutricksen?

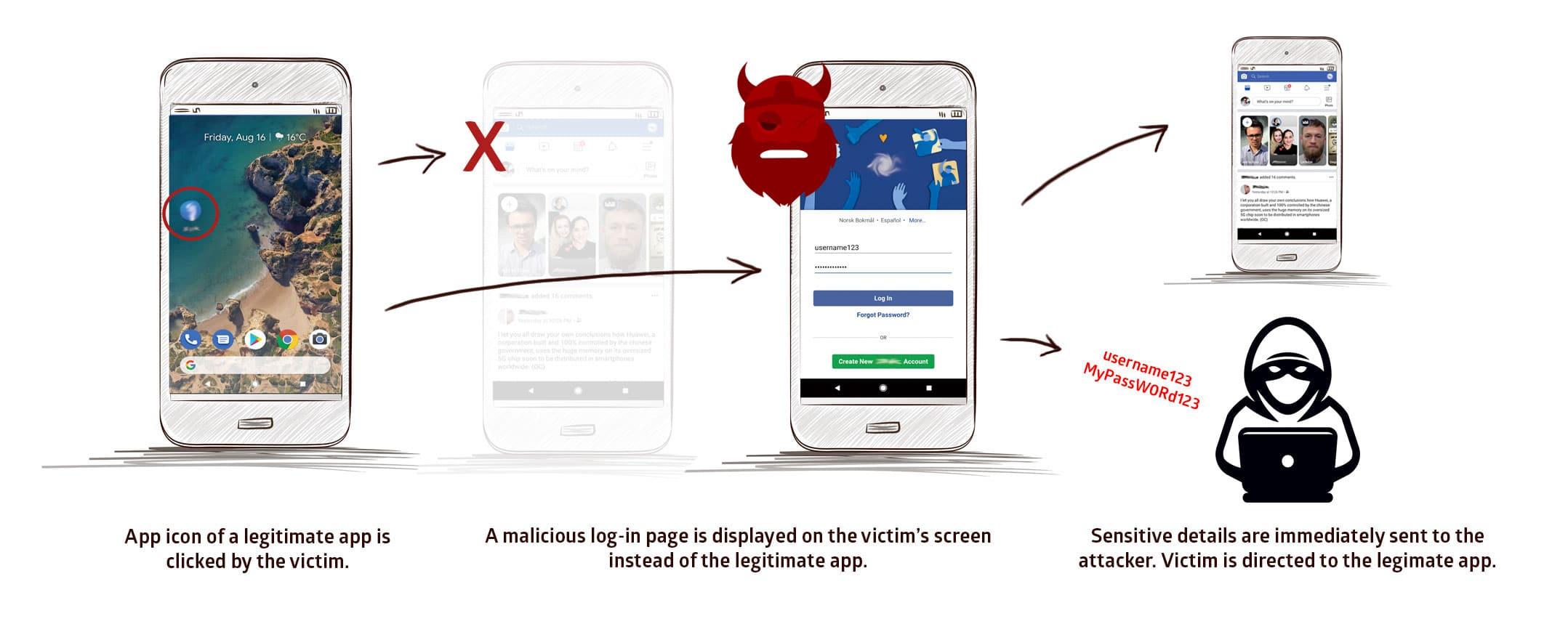

Der Schadcode nutzt für seine bösen Absichten eine neue und noch nicht gepatchte Sicherheitslücke in einer Android-Funktion namens TaskAffinity aus. Diese Funktion wird benötigt, um Multitasking auf unseren Androiden zu unterstützen. Erst durch diese Sicherheitslücke ist es dem Schadcode möglich, sich als legitime App auszugeben. Das diese Sicherheitslücke für die Malware sehr einfach auszunutzen ist, haben uns die Sicherheitsforscher von Promon in einem PoC (Proof of Concept)-Video eindrucksvoll bewiesen:„Die Sicherheitslücke ermöglicht es einem Angreifer, sich als nahezu jede App in höchst glaubwürdiger Weise auszugeben„. (Promon)Google hat sich zwar wieder sehr beeilt, die bereits entdeckten 36 Apps schnell aus seinem App Store zu entfernen. Man ist aber noch nicht sicher, ob sich dort nicht noch mehr bösartige bzw. mit Schadcode verseuchte Apps verstecken. Auch hat Google die Sicherheitslücke in der Firmware bislang noch nicht gepatcht.

Kann ich erkennen, ob die Sicherheitslücke auf meinem Gerät ausgenutzt wird?

Laut den Sicherheitsforschern von Promon, ist das derzeit nicht möglich (siehe FAQ). Auf unserem Handy, bzw. unserem Androiden selbst gibt es keine effektive Blockierung oder gar zuverlässige Erkennungsmethode von StrandHogg. Aufmerksame Handy-Nutzer können während der Verwendung ihres Geräts aber Unstimmigkeiten feststellen, darunter:- eine App oder ein Dienst, bei dem ihr bereits angemeldet seid, fordert eine erneute Anmeldung

- Berechtigungs-Popups, die keinen App-Namen enthalten

- Von einer App angeforderte Berechtigungen, die sie eigentlich nicht benötigen sollte. Zum Beispiel eine Taschenrechner-App, die nach einer GPS-Erlaubnis fragt

- Tippfehler und Fehler in der Benutzeroberfläche

- Schaltflächen und Links in der Benutzeroberfläche, die beim Klicken nichts bewirken

- die Zurück-Taste funktioniert nicht wie erwartet.

Es kann nie schaden zweimal hinzuschauen, bevor man irgendwo klickt und einer App eine Berechtigung erteilt. Dabei spielt es keine Rolle, ob wir sie neu installiert haben, oder ob wir sie schon seit Jahren benutzen.

Beitragsbild: StrandHogg from Promon, thx!

Tarnkappe.info

Es kann nie schaden zweimal hinzuschauen, bevor man irgendwo klickt und einer App eine Berechtigung erteilt. Dabei spielt es keine Rolle, ob wir sie neu installiert haben, oder ob wir sie schon seit Jahren benutzen.

Beitragsbild: StrandHogg from Promon, thx!

Tarnkappe.info