Cyber-Angriff auf Diehl Defence. Nordkoreanische Hacker versuchen an Informationen und Technik des deutschen Rüstungskonzerns zu gelangen.

Nordkoreanische Hacker hatten es auf den deutschen Rüstungskonzern Diehl Defence abgesehen. Ihre Methode: Gefälschte Stellenanzeigen und manipulierte Webseiten. Ziel des Cyber-Angriffs war es offenbar, sensible Informationen über die Militärtechnik des Unternehmens zu stehlen.

Die Bedeutung von Diehl Defence in der Militärtechnik

Diehl Defence ist kein unbeschriebenes Blatt in der Rüstungsindustrie. Das baden-württembergische Unternehmen hat sich mit der Entwicklung hochmoderner Flugabwehrraketen einen Namen gemacht.

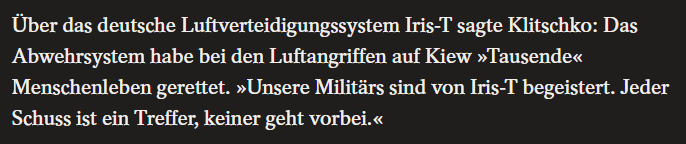

Die Wirksamkeit der Abwehrsysteme unterstrich der Kiewer Bürgermeister Vitali Klitschko im März 2023 mit den Worten: „Jeder Schuss ist ein Treffer“. Auch die deutsche Bundesregierung setzt auf Diehl-Technik: Künftige Regierungsflugzeuge sollen mit Raketenabwehrsystemen des Unternehmens ausgestattet werden.

Doch gerade dieser Erfolg macht Diehl Defence zu einem attraktiven Ziel für Cyberspionage. Und genau hier kommt die berüchtigte nordkoreanische Hackergruppe „Kimsuky“ (APT43) ins Spiel.

„Kimsuky“: Nordkoreas digitale Schattenarmee

„Kimsuky“ ist keine gewöhnliche Hackergruppe. Experten ordnen sie dem militärischen Nachrichtendienst Nordkoreas zu. Ihr Auftrag? Die gezielte Beschaffung von sensiblen Informationen. In diesem Fall hatten sie es auf Militärtechnik von Diehl Defence abgesehen.

Der Cyber-Angriff auf Diehl Defence war ebenso raffiniert wie gefährlich. Denn mit gefälschten Stellenanzeigen und manipulierten Webseiten versuchten sie monatelang, an vertrauliche Daten zu gelangen. Besonders perfide: Die Stellenangebote lockten mit hohen Gehältern und geringen Arbeitszeiten – ein Köder, der leicht zu schlucken war.

Wer auf die gefälschten Angebote hereinfiel, öffnete ungewollt die Büchse der Pandora. Denn mit dem Klick auf die Dokumente installierte sich unbemerkt eine Spionagesoftware. Diese gab den Angreifern freie Hand: Sie konnten nun auf alle Dateien zugreifen, Screenshots anfertigen und sogar zusätzliche Schadsoftware nachladen. Dies berichtet der Spiegel in einem aktuellen Artikel.

Doch damit nicht genug. Die Hacker hatten es auch auf Zugangsdaten der Diehl Defence-Mitarbeiter abgesehen. Über ein gefälschtes Login-Portal, das täuschend echt aussah wie das der Deutschen Telekom, versuchten sie, Benutzernamen und Passwörter abzugreifen.

Schweigen ist Gold? Die Reaktion von Diehl Defence

Trotz der Brisanz des Vorfalls hielt sich Diehl Defence mit einer Stellungnahme zurück. Ein Unternehmenssprecher betonte lediglich, dass man sich „generell gegen alle Bedrohungen wappnet„. Eine in der Cybersicherheit nicht unübliche Strategie, um potenziellen Angreifern keine zusätzlichen Informationen zu liefern.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) bestätigte hingegen, dass seit Mai 2024 eine groß angelegte „Deutschland-Kampagne“ der Hackergruppe läuft.