US-Strafverfolgungsbehörden haben heute die Verhaftung des Hackers bekannt gegeben, der das Botnet Interplanetary Storm betrieben hat.

Die Staatsanwaltschaft von Puerto Rico gab heute die Verhaftung des Admins vom Botnet Interplanetary Storm (IPStorm) bekannt. Der Verdächtige mit russischer und moldawischer Staatsangehöriger bekannte sich in drei Fällen des Verstoßes gegen die US-Gesetzgebung für schuldig.

Die Botnet-Infrastruktur hat Windows-Systeme infiziert und sich dann weiter ausgebreitet, um Linux-, Mac- und Android-Geräte zu infizieren, wodurch Computer und andere elektronische Geräte auf der ganzen Welt, einschließlich Asien, Europa, Nordamerika und Südamerika, zu Opfern und somit zum Teil des Botnetzes wurden. Wir haben darüber unter anderem in unseren Lesetipps berichtet.

IPStorm war ein Botnetz und eine gleichnamige Malware

Im Zusammenhang mit dem Betrieb des IPStorm-Malware- und Botnet-Proxy-Dienstes bekannte sich Sergei Makinin, ein russischer und moldawischer Staatsangehöriger, am 18. September 2023 in drei Anklagepunkten für schuldig. Makinin veranlasste wissentlich die Übertragung eines Programms, das absichtlich und unbefugt Schäden an geschützten Computern verursachte. Auf jede Verurteilung steht eine gesetzliche Höchststrafe von zehn Jahren Gefängnis. Ein Bundesbezirksrichter wird demnächst das Strafmaß festlegen.

Gerichtsdokumenten zufolge hat Makinin mindestens von Juni 2019 bis Dezember 2022 selbst Schadsoftware entwickelt und eingesetzt, um Tausende von mit dem Internet verbundene Geräten auf der ganzen Welt zu hacken, auch in Puerto Rico.

Makinin vermietete infizierte Geräte an andere Cyberkriminelle

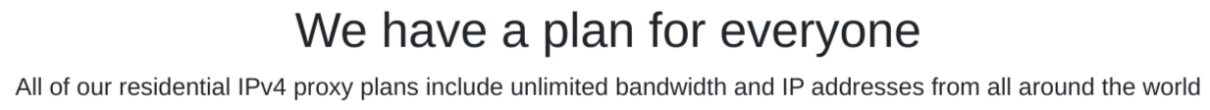

Makinin kontrollierte diese infizierten Geräte als Teil des umfangreichen IPStorm-Botnets, eines Netzwerks kompromittierter Geräte, die der Betreiber aus der Ferne kontrollieren konnte. Der Hauptzweck des Botnets bestand darin, infizierte Geräte im Rahmen eines gewinnorientierten Plans in Proxys zu verwandeln. Die Proxys vermietete er über seine Websites proxx.io und proxx.net. Über diese Websites verkaufte Makinin illegalen Zugang zu den infizierten, kontrollierten Geräten an Kunden, die ihre Internetaktivitäten verbergen sollten.

Ein einzelner Kunde konnte Hunderte von Dollar pro Monat bezahlen, um den Datenverkehr durch Tausende von infizierten Computern zu leiten. Auf seiner öffentlich zugänglichen Website warb Makinin damit, dass er über 23.000 „hochanonyme“ Proxys aus aller Welt verfüge. So verschleierten die Kunden ihre eigene IP-Adresse bei illegalen Tätigkeiten im Internet. Makinin räumte ein, dass er mit diesem System mindestens 550.000 Dollar verdient hat. Gemäß der Einigung wird Makinin die mit der Straftat verbundenen Kryptowährungs-Wallets einbüßen. Die beiden Websites sind nicht mehr online.

Verhaftung als Warnung an Kriminelle in aller Welt

„Diese Untersuchung zeigt, dass wir jedes uns zur Verfügung stehende legale Mittel einsetzen werden, um Cyberkriminelle zu stören, unabhängig von ihrem Standort„, schrieb US-Staatsanwalt Stephen Muldrow in der Pressemitteilung zur Causa Interplanetary Storm.

„Dieser Fall dient als Warnung, dass die Reichweite des Gesetzes weit ist und Kriminelle überall, die Computer nutzen, um Verbrechen zu begehen, am Ende mit den Konsequenzen ihrer Handlungen an Orten konfrontiert werden können, mit denen sie nicht gerechnet haben. (…)

Es ist kein Geheimnis, dass in der heutigen Zeit viele kriminelle Aktivitäten mit kybernetischen Mitteln durchgeführt oder ermöglicht werden. Cyberkriminelle versuchen, anonym zu bleiben und sich in Sicherheit zu wiegen, weil sie sich hinter Tastaturen verstecken, die oft Tausende von Kilometern von ihren Opfern entfernt sind.“ Dies teilte Joseph González, Special Agent in Charge des FBI’s San Juan Field Office mit.

Ermittlungsteam aus vielen Ländern

Das Team zur Aufdeckung und Ergreifung des Admins vom Interplanetary Storm Botnet war sehr umfangreich. Der Fall wurde vom FBI-Cyberteam in San Juan in Zusammenarbeit mit dem FBI-Rechtsattachébüro in Madrid in Abstimmung mit der Cyberangriffsgruppe der spanischen Nationalpolizei und dem FBI-Rechtsattachébüro in Santo Domingo in Abstimmung mit der Interpol-Abteilung der dominikanischen Nationalpolizei und der Abteilung für internationale organisierte Kriminalität der dominikanischen Nationalpolizei sowie dem Innen- und Polizeiministerium der Einwanderungsbehörde untersucht.

Wertvolle Unterstützung kam von der National Cyber-Forensics and Training Alliance (NCFTA.net), darunter Bitdefender DRACO Team, Anomali Threat Research und Intezer. Die NCFTA ist eine Allianz aus Unternehmen und Strafverfolgungsbehörden, die zusammenarbeiten, um Cyberkriminalität zu bekämpfen.

Auch IoT-Geräte Teil des IPStorm-Botnetzes

Auch der Antiviren-Spezialist Bitdefender hat zur Enttarnung des Betreibers beigetragen. Die Bitdefender Labs hatten Cybersicherheitsberatung, Ressourcen und Anleitungen zur Verfügung gestellt. Sie dokumentierten Interplanetary Storm erstmals in einer eigenen Studie im Oktober 2020. Die Analyse ergab Hinweise auf die Identität des Cyberkriminellen, welche man den Strafverfolgungsbehörden angeboten hat.

Laut Alexandru Catalin Cosoi, Senior Director, Investigation and Forensics Unit bei Bitdefender, war das Botnetz und die Schadsoftware Interplanetary Storm komplex. Man nutzte unter anderem eigens dafür infizierte IoT-Geräte. Cyberkriminelle nutzten die IP-Adressen der Opfer, damit deren statt ihrer eigenen IP-Adresse bei kriminellen Aktivitäten übertragen wurde.