Die Universität von Kalifornien in San Francisco (UCSF) hat ca. 1,14 Millionen US-Dollar an die Hacker-Gruppe Netwalker als Lösegeld gezahlt

Die Universität von Kalifornien in San Francisco (UCSF) hat offenbart, ungefähr 1,14 Millionen US-Dollar an eine Hacker-Gruppe namens Netwalker als Lösegeld gezahlt zu haben. Die Gruppe hatte die Server der medizinischen Fakultät verschlüsselt, um die Betreiber zu erpressen.

Wie die UCSF bestätigte, war die UCSF das Ziel eines „illegalen Eindringens“. Die Hacker-Gruppe Netwalker verschlüsselte am 1. Juni eine Reihe von Servern, die die School of Medicine der Universität verwendete. Nachdem die Universität den Cyber-Vorfall am 3. Juni entdeckt hatte, isolierte sie die betroffenen Server erfolgreich vom UCSF-Kernnetzwerk. Man konnte jedoch nicht verhindern, dass Hacker die verschlüsselten Daten als Verhandlungbasis verwendeten.

Die School of Medicine der Universität dient als internes Lehrkrankenhaus und war zudem an der Forschung im Zusammenhang mit Covid-19 beteiligt, als der Ransomware-Angriff stattfand. Die Universität gibt jedoch an, dass der Vorfall trotz der Verschlüsselung mehrerer Server durch Hacker keine Auswirkungen auf die Patientenversorgung der Schule oder die Arbeit von Covid-19 hatte. Gegenüber BBC News teilte die Universitätsverwaltung mit:

„Die Daten, die verschlüsselt wurden, sind wichtig für einige der akademischen Arbeiten, die wir als Universität für das Gemeinwohl betreiben. Wir haben daher die schwierige Entscheidung getroffen, einen Teil des Lösegelds (ca. 1,14 Millionen US-Dollar) an die Personen zu zahlen, die hinter der Malware stehen, im Austausch gegen ein Tool zum Entsperren der verschlüsselten Daten und der Rückgabe der erhaltenen Daten.“

Durch einen anonymen Hinweis konnte sich BBC News in den Live-Chat einloggen. Dort verhandelten die Hacker mit der Universität UCSF über die Lösegeld-Höhe. Die Hacker meldeten sich zunächst mit einer allgemeinen Aufforderung zur Kontaktaufnahme. Sie ließen einen Countdown-Timer mitlaufen. Falls das Lösegeld nicht pünktlich eintreffen würde, drohten sie mit Datenlöschung. Die Universität bat zunächst um Aufschiebung des Ultimatums und um die Löschung der Blognachricht über den erfolgreichen Hackerangriff auf der Netwalker-Site. Beide Forderungen hat man erfüllt.

Eröffnungsangebot: Hacker-Gruppe verlangte drei Millionen US-Dollar von UCSF

Im nächsten Schritt verlangten die Hacker für das Entschlüsselungs-Tool zur Datenwiederherstellung drei Millionen US-Dollar mit der Begründung, das seien nur 0,1 Prozent der Jahreseinnahmen der Universität. Daraufhin gab die Bildungseinrichtung an, durch die Covid 19-Pandemie viel Geld verloren zu haben.

Man richtete die Anfrage an die Hacker, ob diese auch 780.000 US-Dollar akzeptieren würden. Die betrachteten das Angebot als „eine Beleidigung“. Immerhin würde durch das Löschen der Daten ein viel größerer Schaden angerichtet als die geforderte Summe. „Nehmt die 780.000 US-Dollar doch, um euren Angestellten Essen von McDonalds zu kaufen. Für uns ist das eine sehr kleine Summe“, verliehen die Hacker ihrer Forderung Nachdruck.

UCSF bot desweiteren 1,02 Millionen US-Dollar an. Mehr wäre ihnen nicht möglich zu geben. Die Kriminellen weigerten sich jedoch, in ein Angebot unter 1,5 Millionen Dollar einzuwilligen. Das finale Angebot der Universität betrug anschließend 1.140.895 USD. Die Cyberkriminellen stimmten dem zu. Am nächsten Tag hat die UCSF 116,4 Bitcoins in die Wallet von Netwalker übertragen. Diese gaben im Gegenzug die Entschlüsselungssoftware an UCSF weiter.

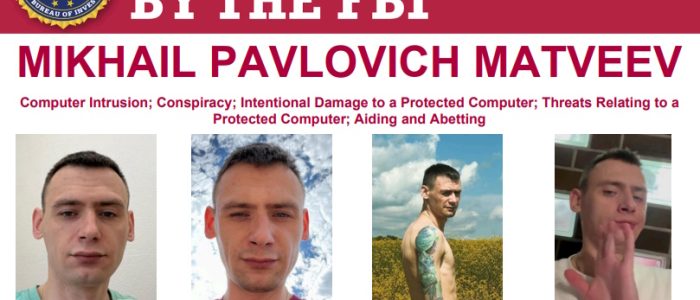

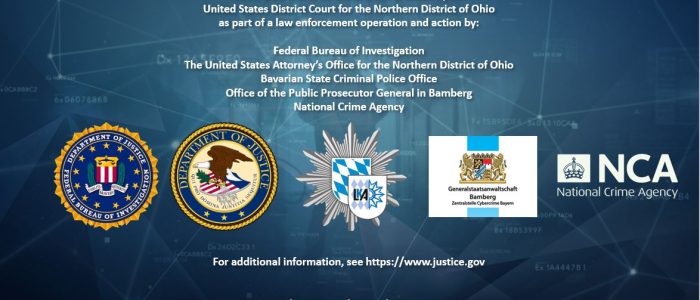

UCSF unterstützt das FBI nun bei seinen Ermittlungen. Diese ermitteln nun gegen die Angreifer. Zudem arbeitet man an der Wiederherstellung aller betroffenen Systeme. Jan Op Gen Oorth von Europol, warnt davor, auf Lösegeldforderungen einzugehen. „Opfer sollten das Lösegeld nicht zahlen, da dies Kriminelle finanziert und sie ermutigt, ihre illegalen Aktivitäten fortzusetzen. Stattdessen sollten sie es der Polizei melden, damit die Strafverfolgung die Spur der Täter aufnehmen kann.“

Tarnkappe.info