Der zweite Teil des Tarnkappe Guides beschäftigt sich mit dem Virtual Private Network (VPN). Doch was das überhaupt? Und wie funktioniert es?

Der zweite Teil unseres Tutorials beschäftigt sich mit einem Virtual Private Network (VPN). Das Thema ist in aller Munde, doch was ist eigentlich ein VPN? Und wie funktioniert es? Wo ist die Abgrenzung zu einem Proxy? Wir versuchen erneut die Fragen zu klären und dafür zu sorgen, dass der Text für alle Leser gut verständlich ist.

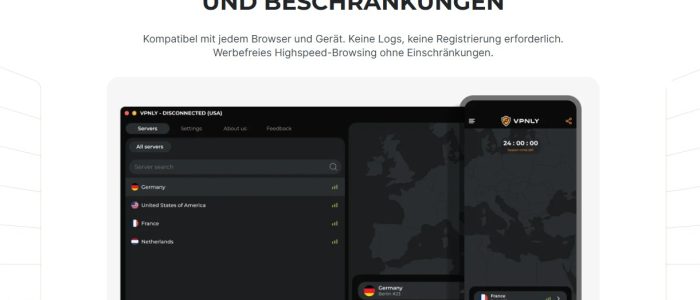

Zunächst: Ein VPN ist immer kostenpflichtig. Die Alternativen für lau sind reine Datensammel-Maschinen, bei denen man die Rechte an der Verwertung der eigenen Informationen komplett abgetreten hat. Daneben gilt: Sobald die entsprechende Software läuft und man sich beim VPN-Server eingeloggt hat, laufen alle Anfragen ausschließlich über diesen VPN-Server. Egal was ich mit meinem PC, Smartphone oder z.B. Tablet-PC online tue, meine eigene IP-Adresse wird niemandem mehr angezeigt. Überall ist nur noch die IP-Adresse des VPN-Servers sichtbar.

Der Server kann überall auf der Welt stehen. Wenn ich also vorgeben will, dass ich aus den USA komme, wähle ich dafür einen US-amerikanischen Server. Und wenn ich noch mehr Wert auf Anonymität lege, suche ich mir einen Server außerhalb Europas bzw. der USA aus.

Doch, kann man, weil man beim Surfen neben der IP-Adresse viele unterschiedliche Informationen wie Bildschirmauflösung, Sprache, Betriebssystem, Browser, Plug-ins u.v.m. überträgt. Den Begriff Canvas Fingerprinting werden sicher schon einige Leser einmal gehört haben. Ganz u0022clevereu0022 Zeitgenossen loggen sich bei Amazon, Facebook etc. ein und vergessen dabei, dass sie sich schon aufgrund ihrer Login-Informationen in den Cookies verraten. Im eingeloggten Zustand kann man gerne per Tor-Browser surfen, auch dann kennt Facebook meine Identität. Also bitte nicht vergessen, dass es noch mehr Dinge als nur die IP-Adresse gibt, die Euch verraten können. Über JavaScript könnte man auch einen extra Absatz verfassen, wenn man es wollte.

Wie wir schon im letzten Tarnkappe Guide über Proxys festgestellt haben, leitet der VPN-Server die Anfragen weiter und stellt nicht wie der Proxy-Server stellvertretend für Euch die Anfrage. Ein virtuelles privates Netzwerk ist ein in sich geschlossenes Kommunikationsnetz. Virtuell heißt in diesem Zusammenhang, dass es sich nicht um eine physische Verbindung handelt. Im Gegensatz zu einer Verbindung über ein Lan-Kabel und meinem Router benutze ich das Netzwerk des VPN-Anbieters als Transportmedium. Egal was an Daten hereinkommt oder heraus geht, muss erst über den VPN-Server laufen.

Erst dann wandern die Daten von bzw. ins Internet. Wegen der strikten Einhaltung dieser Umleitung ist Eure IP-Adresse nicht bekannt, sondern nur die des VPN-Anbieters, wo ihr das Abo abgeschlossen habt. Eine Anfrage kann beispielsweise der Besuch einer Webseite sein. Oder die Verbinung mit einem IRC-Netzwerk, mit einem ftp-Server etc.

Die VPNs unterscheiden sich vor allem hinsichtlich ihres Serverstandortes, des Protokolls und der Verschlüsselung der Datenübertragung. In diesem Hintergrundbericht befassen wir uns nur mit den Protokollen IPsec und OpenVPN.

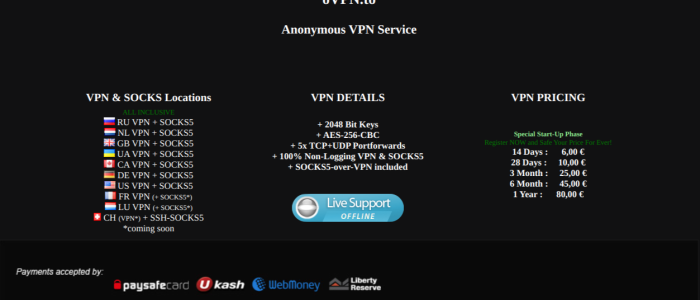

Bei der Wahl des VPN-Anbieters sollte man ähnlich gut aufpassen, wie bei der Wahl des Proxy-Anbieters. Manche VPN-Anbieter in bestimmten Ländern gaukeln dem Nutzer Anonymität vor. Aber sobald ein Brief vom Gericht bzw. eine behördliche Anfrage kommt, rücken sie alle Daten heraus. Deshalb empfiehlt das Tarnkappe-Team sichere VPN-Anbieter, die nicht der u002214 Eyes Jurisdictionu0022 unterliegen. Des Weiteren sollte auch darauf geachtet werden, wie groß die Serverauswahl ist. Umso mehr ist umso besser. Wichtig sind auch die Datenschutzregelungen in puncto Logging, die Preise und am aller wichtigsten ist die Bandbreite. Aufpassen sollte man dennoch auch bei den Betreibern: einige VPN-Anbieter locken mit niedrigen Preisen und sind ein Tochter-Unternehmen einer Data-Mining Firma. Vorher die Suchmaschine ausführlich anzuwerfen, lohnt sich immer!

Das kommt ganz darauf an. Beim Thema Filesharing oder dem reinen Besuch von Webseiten ist man auch bei den preiswerteren Anbietern auf der sicheren Seite. Wer bei seinen Handlungen im Internet eine hohe kriminelle Energie aufwendet, braucht hochpreisige Anbieter, die sich auf den Szene-Sektor bzw. digitalen Graubereich spezialisiert haben. In dem Fall würde sich Perfect Privacy, SecureVPN.to etc. anbieten, um nur zwei Beispiele zu nennen. Wer keinen Verstoß gegen den Hackerparagrafen oder z.B. Online-Betrug begehen will, ist beispielsweise bei SurfShark* oder PureVPN* gut aufgehoben. Es gibt aber daneben noch unzählige andere VPN-Anbieter, die für den normalen Gebrauch völlig ausreichend und gleichzeitig bezahlbar sind.

Bei uns im Forum wird das Thema regelmäßig behandelt. Dort gibt es z.B. auch einen Thread mit verschiedenen Vergleichsseiten, die alle Vor- und Nachteile der ganzen Anbieter aufzählen. Ansonsten einfach mal im Forum nach VPN suchen. Unser Admin VIP, der sich mit der Technik gut auskennt, beantwortet Euch gerne weiterführende Fragen. Wer nett fragt, kriegt eine nette und ausführliche Antwort.

VPN-Protokolle

- IPsec (Internet Protocol Security)

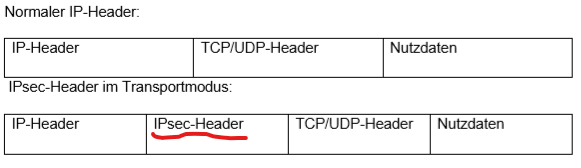

Eine IPsec kann eine ganze Familie von Verbindungsprotokollen nutzen. Meistens wird das Protokoll mit der Schlüsselverwaltung ikev1 oder ikev2 genutzt. Der IPSec-Header, welcher die Sicherheitsinformationen enthält, wird zwischen IP-Header und den übergeordneten Header eingefügt. Der IP-Header beinhaltet Daten wie von welcher IP-Adresse die Anfrage gestellt wurde und das Ziel der Anfrage (Webseite etc.). Der rot markierte IPsec-Header schützt somit Eure Nutzdaten. Er wird gebildet durch die Prüfsumme der Nutzdaten und des IP-Headers und schützt somit Eure Datenpakete. Der TCP/UDP-Header gibt einfach nur an, ob TCP oder UDP genutzt wird. Je nach Auswahl kann die Datenübetragung schneller sein oder nicht. In dem Fall ist UDP für schnellere Downloadraten geeignet. Wer mehr darüber lesen möchte, kann sich hier über TCP/UDP informieren.

Vorteile

- starke Verschlüsselung

- schützt gegen Man in the Middle (Mitm) Angriffe

- jedes Betriebssystem unterstützt es von Haus aus

Nachteile

- komplizierte Konfiguration für Laien

- bei Konfigurationsfehlern kann die Verbindung unsicher sein

- kann vom ISP/Netzbetreiber blockiert werden

- OpenVPN

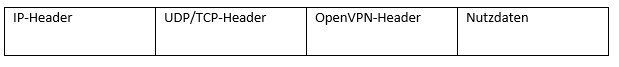

Das OpenVPN Protokoll, sowie die daraus entstandene OpenVPN-Software sind Open Source. Das Protokoll wird aktuell nur von einigen Debian-Distributionen (Linux) von Haus aus unterstützt. Nutzer der Betriebssysteme wie Windows oder Mac OS X können die Software hier herunterladen. Der OpenVPN-Header befindet sich hier zwischen dem UDP/TCP-Header, also direkt über den Nutzerdaten.

Vorteile

- einfache Konfiguration

- starke Verschlüsselung (große Auswahl an Verschlüsselungsverfahren)

- schützt gegen MitM-Angriffen

- hohe Firewall-Kompabilität, schwer zu blockieren

- kann auch auf Routern installiert werden

- ressourcenarm (in puncto CPU und Arbeitsspeicher)

Nachteil

- zusätzliche Software muss dafür installiert werden. Allerdings gibt es diese für so gut wie jedes Betriebsystem.

Fazit

Bei der Wahl des Protokolls sollte der Laie auf jeden Fall zum OpenVPN-Protokoll greifen. Die Wahl des VPN-Anbieters müsst ihr schon selbst treffen. Das ist davon abhängig, was genau ihr im Internet tun wollt. Der Preis der Anbieter ist mitunter davon abhängig, wie diese mit den Anfragen der Behörden umgehen. Laut eigener Auskunft loggt niemand und gibt niemand etwas preis. Die Wahrheit dürfte allerdings häufig ganz anders aussehen.

Viele Firmen verkaufen ihren Kunden ein Gefühl von Sicherheit. Manche Sicherheitsforscher sind von dieser Technik überhaupt nicht begeistert. Der Grund dafür ist einfach: Der VPN-Anbieter sammelt mehr Infos über Euch als bei jeder Vorratsdatenspeicherung! Die wissen alles, jeden Schritt, den ihr im Internet unternehmt. Und selbst eine anonyme Zahlung, gefakte Kundendaten in Kombination mit einer Wegwerf-E-Mail-Adresse etc. können nicht darüber hinwegtäuschen, dass das Unternehmen noch immer (zumindest meistens) meine echte IP-Adresse kennt.

Wie dem auch sei. Mit unseren Tipps im Gepäck, sollte die Wahl des richtigen VPN-Anbieters nicht sonderlich schwer fallen. Anderenfalls könnt Ihr gerne einfach mal im Telegram-Channel nachfragen.

Bill & Ghandy – Foto Gino Crescoli, thx!

Anmerkung: Wir erhalten pro verkauftem VPN-Abo eine Provision*.

Tarnkappe.info

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.