Kinderfotos sollten nicht ins Internet, um ihre Privatsphäre zu schützen und sie vor potenziellem Missbrauch und Gefahren zu bewahren.

Der Admin eines neuen Hackerforums hat fast eine halbe Million ehemalige RaidForums-Nutzer durch einen Leak in Gefahr gebracht.

Frankreichs Digitalminister Jean-Noël Barrot droht Elon Musk mit einem möglichen Twitter-Verbot in der Europäischen Union bei Regelverstößen.

Ein VPN einzurichten kann wie eine schwere Aufgabe wirken, doch ist es inzwischen ein leichtes ein eigenes Netz zu betreiben.

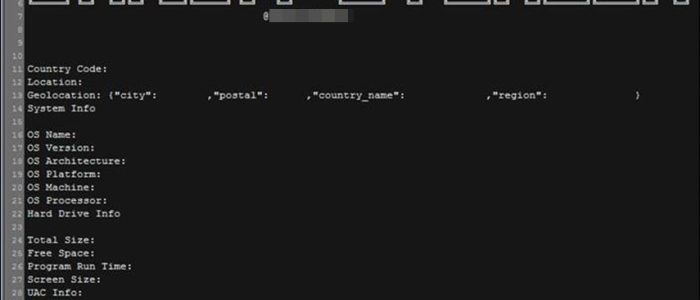

Über Phishing-E-Mails wird aktuell die Malware Bandit Stealer verbreitet. Eine angefügte Dropper-Datei löst dabei eine Infektionskette aus.

MullvadVPN unterstützt keine Portweiterleitung mehr, um potenziellen Missbrauch zu verhindern und die Benutzerfreundlichkeit zu verbessern.

Internet Archive wurde durch einen Ansturm an Anfragen stundenlang lahmgelegt. Nutzer werden gebeten, den Dienst verantwortungsvoll zu nutzen

O2 Mobilfunk kündigte unzähligen Kunden nach Ablauf der Mindestvertragslaufzeit. Offenbar haben sie schlichtweg zu viele Daten übertragen.

Anna's Archive will via P2P Stück für Stück eine Comicsammlung von über zwei Millionen einzelnen Dateien an die Öffentlichkeit bringen.

IPTV-Anbieter: Die Schattenwelt zittert! Millionen Nutzer können nicht mehr illegal streamen. Ein Dankeschön an die Strafverfolgungsbehörden!

Heute geht es in unseren Lesetipps um raffinierte Spionage bei WhatsApp und Co. und hilfreiche Tools u.a. aus dem Bereich Antiforensik.

Der VPN-Anbieter PrivadoVPN im Test. Wir haben das VPN für euch auf Herz und Nieren geprüft und kommen zu einem aussagekräftigen Ergebnis.

Wenn eine hübsche Hamburgerin bei Telegram eine österreichische Handynummer verwendet, wird es kriminell. Sie warb für Alphabase.capital.

Die Python Software Foundation musste aufgrund von Gerichtsbeschlüssen vom US-Justizministerium Informationen von einigen Nutzern herausgeben

Ursprünglich war der iRecorder ein harmloser Screen-Recorder für Android. Doch ein Update machte ihn zu einem ausgewachsenen Spionagetool.

Das LG Bonn urteilte aktuell in einem Fall wegen Drogenhandels über das Darknet. Nach umfassenden Ermittlungen schnappte dann die Falle zu.

Angst vor KI ist ein wiederkehrendes Muster. Doch die Geschichte zeigt, dass wir uns immer wieder anpassen und Vorteile zu nutzen wissen.

Zunächst hatte es augenscheinlich nur einen erwischt. Doch wie sich nun zeigt, könnten noch weitaus mehr IPTV-Anbieter Probleme bekommen.

Ein IT-Sicherheitsanalyst hat einen Ransomware-Angriff vorgetäuscht, um seinen Arbeitgeber zu erpressen. Nun droht ihm eine Verurteilung.

Nach einem Gesetzentwurf der nordrhein-westfälischen Landesregierung soll die Telefonüberwachung für weitere fünf Jahre legal sein.