Auch der zweite Teil dieses Interviews mit einem Cyberkriminellen will nicht die Tatsachen verdrehen oder jegliche Straftaten verherrlichen.

Im zweiten Teil unseres Interviews lässt unser anonymer Hacker weitere Einblicke in die Szene zu. Der Cyberkriminelle erläutert, wie man mit E-Mails, YouTube und Facebook Ahnungslose anlocken kann, um deren Computer zu übernehmen. Die Schadsoftware (Virus, Trojaner etc.) schlüpft unter eine Art Tarnkappe, damit die Antivirensoftware keinen Alarm auslöst. Das mag auf den ersten Blick kompliziert klingen. In der Praxis ist die Verschleierung aber ganz einfach.

Wir haben alle Fachbegriffe erklärt oder sogar mit weitergehenden Links versehen, damit der Text auch für Laien verständlich ist.

Der erste Teil des Interviews ist hier verfügbar.

Scenepirat: Welche Fehler begehen die Kreditkartengesellschaften (Mastercard, Visa, Diners, American Express)? Was könnte man tun, um die Kreditkarten sicherer zu gestalten?

Nichtsgeht: Meiner Meinung nach machen die Kreditkartengesellschaften keine Fehler. Die Besitzer sind sich darüber im Klaren wie leicht es sein könnte, mit solchen Daten im Internet einzukaufen, ohne das der Besitzer vor der Abrechnung etwas merkt. Die Gesellschaften haben ja nicht umsonst einen SecureCode und Sicherheitsfragen eingeführt. Wer solche Daten überall hinterlegt oder angibt, ist es meiner Meinung nach selbst schuld.

Genauso wie die Betreiber von Onlineshops, die solche Daten im Klartext speichern. Diese sollten zur Rechenschaft gezogen werden.

Scenepirat: Wie versuchst Du Dich vor Cyberkriminalität zu schützen. Kann man sich effektiv vor Leuten wie Dir schützen?

Nichtsgeht: Man sollte versuchen so wenig wie möglich im Internet einzukaufen und keine Kreditkarten im Internet verwenden. Effektiven Schutz gibt es denke ich keinen zu 100%. Die Daten lassen sich irgendwo immer finden, vor allem in der heutigen Zeit, wo jeder im Internet einkauft. Selbst vor den heutigen Viren und Trojanern gibt es keinen Schutz, wenn diese „FUD“-crypted (FUD = Fully Undetected) sind, also am besten nichts herunterladen, was nicht aus einer geprüften Quelle stammt. Gerade Warez-Boards werden aktiv dafür genutzt, um Trojaner in verschiedenen Software Releases zu verstecken und zu verbreiten.

Mein Tipp: Einfach mal den Rechner ausschalten und sich der Sonne zuwenden.

Informationsbeschaffung: Phishing / Botnet & Stealer und Trojaner / SQLi

Scenepirat: Woher kommen die E-Mail Dumps, die Du für Deine Phishing Mails verwendest?

Nichtsgeht: Die E-Mail Dumps stammen aus Webprojekten, welche über einen größeren Userstamm verfügt haben. Entweder aus Onlineshops oder aus einem Themen basierten Forum oder Community.

Diese wurden meist durch SQL-Injections entwendet bzw. gedumpt, welche sich meist durch einen kurzen Scan haben auffinden lassen. Die Seiten habe ich auch selbst durchgescannt ohne wie die meisten durch Googledocs aufzufinden, da diese meist ausgelutscht waren und für nichts zu gebrauchen sind.

E-Mail Dumps, die für mich nicht zu gebrauchen waren, habe ich für 50 Euro verkauft. Die Nachfrage dafür ist gesunken, denn viele beschäftigen sich mit diesem Thema und „hacken“ sich ihre eigenen Listen.

„Mir ist egal, was dahergelaufene Cybermönche über mich denken.„

Scenepirat: Welche anderen Methoden hast du verwendet, um an Informationen zu kommen.

Nichtsgeht: Wie schon grob erwähnt habe ich die Daten durch Phishen und Scannen der Inbox Mails „ergaunert“, andernfalls wie auch schon beschrieben durch das Scannen von Webprojekten.

Andere Methoden waren, wenn von einzelnen Personen Daten wichtig waren, an diese via Social Engineering zu gelangen. Entweder via E-Mail oder VOIP / SIP – Telefonie.

Scenepirat: Also waren Trojaner / RATs nicht Dein Gebiet?

Nichtsgeht: Diese habe ich auch verwendet, aber nicht primär um Daten auszuspähen, sondern um Botnetze mit Vics also Opfern zu füllen. Sei es für Vicsocks, DDoS oder Bitcoin Miner. Die Daten standen in diesem Sinne eher im Hintergrund.

Scenepirat: Aus deinen Antworten geht hervor, dass Du ein Botnet kontrolliert und betrieben hast. Unsere Leser haben hierzu auch Fragen eingesendet, die ich Dir jetzt einfach mal weitergebe. Wie wurde das Botnet gesteuert? Über IRC, Torrent etc.? Wurden Webseiten-Betreiber damit erpresst, dass die Attacke erst gegen Zahlung eingestellt wurde? Hat auch nur ein Opfer ein Linux-Betriebssystem genutzt?

Nichtsgeht: Ja, ich habe ein Botnetz betrieben, für DDoS und Vicsocks. Das Botnet wurde über einem Webpanel gesteuert, welches ich wie auch andere Webprojekte im Browser aufrufen konnte, ohne großen Aufwand zu betreiben. Erpresst habe ich niemanden und Geld für DDoS habe ich auch nicht genommen. Das Ganze war mehr gegen Gegner meiner Projekte gerichtet oder Gegner meines Partnernetzwerks.

Gespammt (= Spammails verschickt) habe ich nicht. Auch Personen, die ihr Ego mit DDoS pushen wollten, habe ich nicht damit supportet. Das Botnet diente wie gesagt lediglich gegen Angreifer oder „verfeindete“ Projekte. Die Schadsoftware war hauptsächlich auf Windows ausgelegt und nicht auf Linux, weil sich der Aufwand überhaupt nicht gelohnt hätte.

Scenepirat: Wie gehst du eigentlich damit um, dass Dich jeder “echte” Hacker (White Hat) hasst, weil du deren Ruf versaust?

Nichtsgeht: Das ist ganz einfach zu beantworten. Das war mir relativ scheißegal, da ich an mein eigenes Wohl gedacht habe und nicht, was irgendwelche dahergelaufenen Cybermönche von mir oder über meine Herangehensweise denken.

Scenepirat: Wie kommst Du an das Wissen oder Programme heran, um Deine Aktivitäten durchführen zu können? Beziehst Du Dein Wissen auch von anderen?

Nichtsgeht: Programme werden ja nach und nach alle geleakt und veröffentlicht, wie es auch in der Warezszene üblich ist. Das ein oder andere habe ich mir natürlich auch gekauft, um die Arbeit, die dahintersteckt zu würdigen, wenn es mir gefallen hat. Das Wissen erhält man wie sonst auch, durch viel lesen und Praxis. Irgendwann hat man es dann drin. Ich betitel mich nicht als „Hacker“, keinesfalls! Da heutzutage jeder 15-Jährige ein Botnet aufsetzen kann, hat das mit keiner großen Kunst zu tun.

Ich denke, wie man an solche Programme kommt, ist das kleinste Problem. Hack Forums etc. und Toolbase waren für mich ab und an in der heutigen Zeit eine Anlaufstelle. Aber eigentlich findet man das meiste was man benötigt auch mithilfe einer einfachen Googlesuche. Jedoch sollte man diese Tools immer vorher überprüfen und auf einer virtuellen Maschine ausführen, weil darüber gerne auch Schadsoftware verteilt wird.

Scenepirat: Du sprichst häufiger von „wir“. Mit wem arbeitest Du zusammen? Oder bist Du eher ein Einzelgänger?

Nichtsgeht: Ich habe an sich niemanden, der fest an meiner Seite steht. Jedoch hatte ich für gewisse Aktionen und Schritte Leute hinter und neben mir, die mich dabei unterstützt haben.

Im Normalfall war ich ein Einzelgänger, da ich so gesagt gierig nach dem Geld für mich alleine war, was jedoch nicht immer möglich ist, da ich loyal bin und die Anteile ausgezahlt habe.

Der erste Teil unseres Interviews ist hier verfügbar.

Scenepirat: Mit welcher Hardware, Programmen und Betriebssystem arbeitest Du? Kannst du programmieren, um Dir eigene Tools oder Viren zu schreiben?

Nichtsgeht: Ich selbst habe als Hardware einen Magnetkartenschreiber, und das war es dann auch schon. Jedoch habe ich diesen kaum eingesetzt, da ich selten mit Packstationen gearbeitet habe.

Programme, die eigentlich jeder in diesem Bereich wenigstens installiert haben sollte: Pidgin, Acunatix, Havij, Filezilla, OpenVPN, Putty, SIP / VoIP Client, Photoshop und Word waren meine Bestandteile, um in der Szene arbeiten zu können.

Schadsoftware die ich genutzt habe, wie auch schon erwähnt, waren Zeus, Blackshades, Zemra und SeeQ. Die Builds habe ich via Torrents, YouTube, Facebook-Kampagnen und bei Warezbörsen verteilt.

Ich selbst bin des programmierens nicht mächtig. Ich hatte aber für solche Fälle meine Leute an der Hinterhand. Als OS nutze ich für mich Windows. Als Server OS habe ich beide Betriebssysteme in Verwendung gehabt, je nach Verwendung.

Scenepirat: Das klingt etwas gruselig. Man kann sich durch einfaches Anschauen eines YouTube Videos oder durch Facebook einen Stealer oder Trojaner einfangen? Wie das?

Nichtsgeht: Ganz einfach, man sucht sich zum Beispiel für YouTube ein aktuelles Programm (oder Spiel) und lädt sich beispielsweise den Trailer dazu herunter. Dieser wird dann einfach mit dem Titel: „Toolname – Crack download in Description“, veröffentlicht. In der Videobeschreibung findet sich dann ein Downloadlink zu einem „Crack“, worin sich die Schadsoftware versteckt. Das geht übrigens auch mit MP3-Dateien :).

(Anmerkung der Redaktion : Das geht btw. auch mit AVI-Containerdateien von Filmen.)

Auf Facebook wird das Ganze eher weniger mit Videos verbreitet, sondern durch Werbekampagnen oder gesponserte Beiträge, wo man im Namen von großen Firmen die Werbung verbreitet zu einer „Fakewebseite“ samt des Downloadlinks. Und *zack*, wurden die PCs der naiven Nutzer infiziert …

Das Prinzip ist praktisch in etwa immer dasselbe.

Scenepirat: Wie geht die Übernahme von PCs Dritter vonstatten?

Nichtsgeht: Die Übernahme ist ganz einfach. Man benötigt das besagte Tool und stellt es seinen Wünschen entsprechend ein, danach wird der Build (= die ausführbare Datei) gecrypted und mit einem Programm / Crack gebinded (= verschmolzen), damit dem potenziellen Opfern nichts auffällt. Danach wird es eben via Youtube / Facebook oder Torrent gespreadet und beworben. Je nach Naivitätslevel der Opfer, fallen diese dann darauf herein und werden in dem Moment infiziert, sobald sie das Tool bzw. den Crack ausführen wollen.

Dank der FUD Crypter (Fully Undetect), schlagen die Antivirenprogramme dann auch nicht an, und es wirkt wie ein sauberes Tool / Programm auf den Verbraucher.

„Finger weg von suspekten Quellen!„

Scenepirat: Im Prinzip heißt das also, die Schadsoftware ist mit einer Art Tarnkappe unterwegs, die ihr vom FUD Crypter aufgesetzt wurde. Was muss ich denn als Benutzer tun, um mich vor einer fremden Übernahme zu schützen? Zu welchen Vorsichtsmaßnahmen rätst Du uns?

Nichtsgeht: Ich rate dazu, auf Warez zu verzichten oder insbesondere auf Cracks, die so ohne Feedback veröffentlicht worden sind. Die Antiviren Software schlägt wie gesagt nicht an. Somit ist man nie auf der sicheren Seite.

In dem Sinne: Finger weg von suspekten Quellen. Lieber in den Laden gehen und das Programm kaufen. Da hat jeder etwas davon. *grins*

Scenepirat: Was machst Du mit den erbeuteten Geldern, Informationen, Accounts. Nicht alle Webseiten speichern Passwörter oder Accountdaten im Klartext. Versucht Du du diese zu entschlüsseln?

Nichtsgeht: Das erbeutete Geld wird entweder gewaschen oder es wird reinvestiert in neue Daten oder Tools, da es immer mal vorkommt, dass man nicht die passenden Daten vorliegen hat und man sich diese, auf die Schnelle beschaffen muss.

Die Informationen und Accounts habe ich, sofern sie von Nutzen waren, selbst ausgenutzt, andernfalls wurden diese in größeren Mengen verkauft, da sich der Einzelverkauf nicht so rentiert. Hashes außer MD5 habe ich nicht versucht zu „cracken“, aber die Erfolgsrate lag da auch nie bei 100%. Vor allem wenn es dabei um Foren ging, da diese mit Salts gesichert waren, und meine Kenntnisse insofern nicht ausreichten. Gebrutet habe ich nie, da mir das nicht schnell genug vonstattenging und ich da recht ungeduldig bin, habe dann lieber die Finger davon gelassen, bevor ich cholerisch werde …

Die CCs habe ich selbst verwendet wie oben beschrieben, wenn aber kein Nutzen vorhanden war, habe ich diese verkauft.

Scenepirat: Was war deine größte Beute im Einzelfall? Wie viel hast du insgesamt erbeutet? Was nimmst Du im Jahr mithilfe Deiner Cybercrime Aktivitäten ein?

Nichtsgeht: Ich habe mir schon vor dem Interview vorgenommen, nicht über konkrete Summen zu reden bzw. zu sehr ins Detail zu gehen, da dies eventuell dazu führen könnte, dass sich Leute mit Geldproblemen in diese Szene integrieren wollen. Ich möchte verhindern, dass jemand aufgrund meiner Aussagen dazu motiviert wird, selbst in diesem Bereich tätig zu werden. Ich will dieses Interview neutral halten und es soll niemanden dazu anstiften, in diese schwarze Zone einzutreten.

Scenepirat: Du hast vorhin schon mal das Thema Social Engineering angeschnitten: Wie schwer ist es, Personen zur Preisgabe vertraulicher Informationen zu bewegen? Kannst Du uns ein Beispiel dazu erzählen?

Nichtsgeht: Es kommt immer auf den Synapsenstand (= Geisteszustand) der potenziellen Opfer an. Der eine kennt sich in gewissen Gebieten vielleicht aus oder auch nicht. Daher ist es schwer, die Erfolgsrate einzuschätzen.

Deswegen habe ich meist versucht immer höflich und vertraulich auf die Personen zu wirken und auch gehoben zu sprechen oder zu schreiben, da dies meist seriös rüberkam.

Beispielsweise für Anrufe, hatte ich eine 0800-Servicerufnummer, die im Telefon / Handy des Opfers angezeigt worden ist, was schon evtl. für eine seriöse Firma / Unternehmen stehen könnte. Ich habe mich den Opferen direkt mit dem gewissen Firmennamen vorgestellt und nach einem Geburtsdatum zum Abgleich angefragt, da seriöse Unternehmen ja meist eine Sicherheitsfrage haben, wenn es um persönliche Details geht.

Meist ab diesem Punkt hatte man das Vertrauen der Opfer gewonnen, und sie gingen darauf ein.

Es gibt in diesem Sinne noch viele weitere Methoden, jedoch möchte ich nicht alles genau beschreiben, da dies möglicherweise zu Straftaten in diesem Bereich anregt.

„Einfach mal den Rechner ausschalten und sich der Sonne zuwenden.„

Scenepirat: Hast Du auch Girokonten per Phishing entleert? Wenn ja, wie gelang Dir das?

Nichtsgeht: Girokonten bzw. Daten für ein elektronisches Lastschriftverfahren oder Onlinebanking Logins, waren für mich uninteressant, außer eventuell wenn man diese für gewisse Lastschriftdienste benötigt hat, was aber so gut wie nie vorkam.

Ich hatte mehrere Bankdrops, Deutsche und Polnische sowie ein Offshore Belize Konto, wo ich problemlos Geld bei den Banken abheben konnte. Diese wurden aber gekauft um diese fillen (= füllen) zu lassen. (Bankdrop= Bankkonto mit vollem Zugriff des Kriminellen, aber eingetragen auf den Namen eines Dritten.)

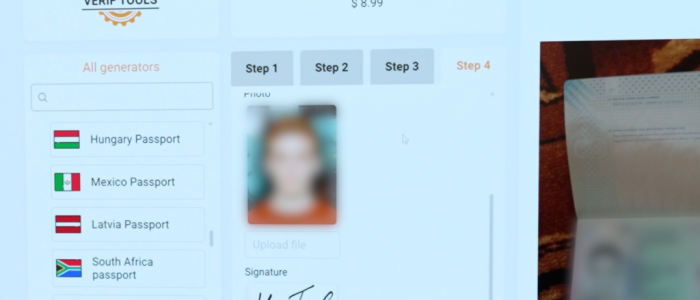

Gefälscht habe ich nur Ausweisscans für Verifizierungen etc., dafür war dann Photoshop vonnöten.

Die Geldwäsche

Scenepirat: Ein Problem vieler Cyberkriminellen dürfte die Auszahlung illegaler Einnahmen sein. Wie geht das vonstatten, hast Du ein System dein Geld im „Kreis“ gehen zu lassen? Wandern die Einnahmen alle von Paysafe in Amazon Gutscheine oder eher in Bitcoin Wallets?

Nichtsgeht: Ich hatte keine Komplikationen oder Probleme bei Auszahlungen oder der Geldwäsche an sich, egal welche Methode vonstattenging. Alles wanderte durch Exchanges auf mein Bitcoin Wallet und so über viele verschiedene Wallets zu einem Dienstleister, der Bargeld verschickt. Ich habe ein System um mein erwirtschaftetes Geld zu waschen, aber dieses System werde ich sicherlich nicht offen legen. Du kannst dieses System aber gerne für 1200,- € kaufen … (kleiner Scherz.. ) Soviel sei gesagt. Gerade über Wett-Portale und Online Casinos wird sehr viel Geld gewaschen.

Blackmarkets Foren / Verkauf Drogen / Fraud & Co.

Scenepirat: Wie gefährlich ist der Besuch eines solchen Forums, wo illegale Kreditkarten etc. zum Kauf angeboten werden? Hast du selbst ein Forum betrieben und welche Vorteile hattest Du durch den Betrieb eines illegalen Forums? Nutzt ihr dabei Offshore Server, was ist für Dich eigentlich Offshore? Sagt Dir Heihachi.net etwas? Oder Swissfaking? Kanntest Du die Betreiber?

Nichtsgeht: Der Besuch und das stille Lesen sollte keinen Strafbestand erfüllen. Von daher glaube ich, dass keine Strafe auf einen Leser zukommt. Ja, ich habe selbst mehrere Foren betrieben, aber auch in unterschiedlichen Kreisen. Dies geschah natürlich, um mich an den anderen Fraudlern zu bereichern, durch einen Vendor (= Verkäufer) / Händlergebühren und Werbekosten, damit die verschieden Händler Werbung schalten konnten.

Benutzer werden in solchen Foren untereinander oder von Fake Verkäufern, die durch Admins errichtet werden, häufiger ausgebeutet, als man glaubt. Sprich die Admins betrügen auch gerne die Nutzer, um ihre Portemonnaies aufzufüllen. Da diese Foren frei zugänglich sind, werden dort sicherlich auch Ermittler aktiv sein. Das weiß ich aber nicht genau.. Aber da sind sie 100%ig. Und sie versuchen auch definitiv via Treffen oder Käufe Täter ausfindig zu machen und diese zu erwischen, was mir jedoch erspart blieb.

Offshore hat für mich nichts mit Fraud zu tun, Übersee eben … Ob Steuersünder oder Sonstiges. Alle sind dort vertreten und ob alles, wo Offshore drübersteht, safe ist, ist die andere Seite des Spiegels.. (safe = sicher vor einer Ermittlung)

Wer ein Fraudboard in Holland hostet, dem wäre nicht mehr zu helfen.. Daher würde ich eher Russland, Panama, China etc. als Hoststandort / Serverstandort empfehlen, da die Behörden dort nur sehr schwer durchgreifen können, was nicht heißt, dass sie es nicht könnten, wenn sie wollten.

Swissfaking oder Carders sind bekannte Boards, ich war dort auch als Vendor (= Zwischenhändler) aktiv. Gruß an „Fickmaus“ !

Scenepirat: Wie effektiv arbeiten die Behörden nach deinen Erfahrungen? Gibt es dabei Abstufungen zwischen BKA und den LKAs ?

Nichtsgeht: Wie genau die Behörden arbeiten, kann ich nicht sagen.. stecke nicht in ihrem System und das hat mich auch nicht groß interessiert.. Mir ging es ganz allein darum nicht erwischt zu werden.. Ob von der Polizei, BKA, LKA oder vom Nachbarn nebenan. Jedoch schätze ich die Situation so ein, dass die Behörden giftig und scharf auf die Fraudnutzer sind, vor allem auf Betreiber der Plattformen (= illegale Foren) oder bekannte Nutzer, die sich dort herumtummeln.

Scenepirat: Warst Du schon einmal mit den deutschen Behörden in “Kontakt” wegen Deiner illegalen Tätigkeiten? Wie lief dieser ab? Ein privater Ermittler erzählte mir, nur 3% aller Festplatten von Cyberkriminellen waren bei Durchsuchungen verschlüsselt. Kannst du das aufgrund Deiner Erfahrungen bestätigen?

Nichtsgeht: Ich möchte nur sagen, dass ich meine Platten definitiv verschlüsselt habe (AES), und ich mir da keine Sorgen machen muss, egal was kommt. Es spielt hierbei keinerlei große Rolle ob ich mit den Behörden in Kontakt getreten bin, dies tue oder es tun werde. Eine illegale Tätigkeit wäre auch „Wildpinkeln“, für die ich mit Beamten in Kontakt treten könnte..

Jedoch aufgrund des großen Anteils an Jugendlichen ohne Praxis sind mir häufiger Forenbeiträge zu Augen gekommen, wo diese erwischt worden sind und diese ihre Rechner nicht verschlüsselt hatten und somit um Rat gebettelt hatten. Wer sich in solch eine Szene wagt, ohne Wert auf seine Sicherheit zu legen, hat es nicht anders verdient.

Scenepirat: Was müsste die Politik tun, um Cyberkriminalität einzudämmen? Selbst wenn Gesetze länderübergreifend erlassen werden: kann das überhaupt gelingen? Glaubst Du die geplante Vorratsdatenspeicherung wird die Tätigkeit von Cyberkriminellen erschweren? Wird es den Ermittlern dadurch leichter gelingen, einen Carder o.ä. zu identifizieren?

Nichtsgeht:Ich denke schon, dass gewisse Tätigkeiten wie Vorratsdatenspeicherung den Cybercrimebereich eindämmen könnten, jedoch wo ein Wille ist, da ist auch immer ein Weg.. Sobald die Politik ihre Gesetze und Tätigkeiten ausübt, gibt es wieder 10 andere Wege um diese zu umgehen. Und via UMTS-Sticks, Internetcafés wäre das Ganze ja auch kein Thema als Notlösung. Ob und wie, ist schwer zu sagen.. Es wären lediglich Spekulationen, die ich hier aufstellen würde. Ob diese dann auch in Kraft treten, ist wieder etwas anderes.

Die Passwörter sind so unsicher wie eh und je

Scenepirat: Was glaubst Du, hat sich seit den Enthüllungen von Edward Snowden geändert? Gehen die Menschen jetzt vorsichtiger mit ihren Daten um? Sind ihre Passwörter sicherer?

Nichtsgeht: Ich denke beziehungsweise glaube die Menschen stehen den Angeboten im Internet jetzt schon etwas kritischer gegenüber. Sie gehen das Ganze mit mehr Gripps an. Dennoch finden sich so gesehen immer wieder „Idioten“, bei denen es nicht so zündet. Ob die Passwörter sicherer sind, ist Ansichtssache.. Da denke ich, dass sich nichts getan hat. Viele Seiten hatten Passwörter plain (= als Textdatei) oder nur via MD5 verschlüsselt, als ich diese auseinandergenommen habe.

Eigentlich haben sich die Diskussionen nur verschärft, aber Tatsachen kamen keine zum Vorschein, wie ich finde.. Daher ist das schwer zu sagen..

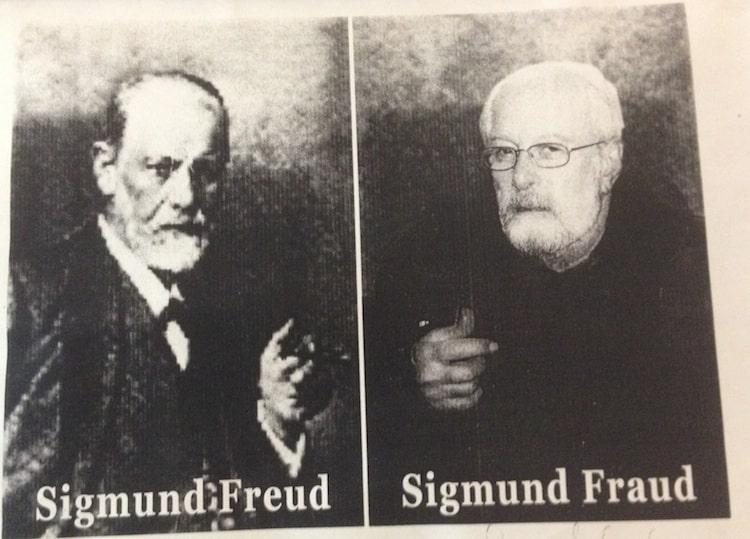

Scenepirat: Was glaubst Du, wieso werden die Aktivitäten der Carder in den Medien häufig so verzerrt oder sogar komplett falsch dargestellt?

Nichtsgeht: Ich glaube, die Medien wollen viel vertuschen, um nicht noch mehr Nachahmern den Anreiz zu bieten, sich in diesem Bereich aktiv zu beteiligen. Ich denke, mehr gibt es dazu nicht zu sagen.

Scenepirat: Noch zwei Fragen vor dem Ende des Interviews. Zielt die Szene auch auf Android-Smartphones oder iPhones ab? Versucht ihr auch über diese an Zahlungsdaten zu gelangen oder andere brauchbare Informationen? Hast du so etwas schon genutzt oder kennst du jemanden, der diesen Weg einschlägt?

Nichtsgeht: Ich glaube, Android-Smartphones und iPhones bzw. die mobilen Betriebssysteme spielen schon eine Rolle, auch wenn ich diese nicht explizit genutzt habe, aber dennoch des Öfteren davon gelesen habe.

Ich selbst habe nur virtuell Android aufgesetzt via Bluestacks um mobile Bezahlmittel auszunutzen oder Zahlungen durchzubekommen, die andernfalls nicht durchgegangen wären, da oftmals die mobilen Sicherheitsfunktionen nicht so scharf sind wie am Desktop oder Notebook. Etwas anderes kam für mich bis dato nie infrage mit Android oder iOS. Ich kenne auch niemanden, der genau so etwas ausgeübt hat.

Scenepirat: Welchen Einfluss hatte und hat bis heute das RBN? (Russian Business Network)

Nichtsgeht:Ich für mich habe keinen Bezug zum RBN, und hat mich auch nicht sonderlich interessiert, daher kann ich dazu nichts Großartiges schreiben, da auch nicht sonderlich viele Informationen public sind.

Ich weiß nur, dass diese Gruppe in vielen verschiedenen Bereichen zugange ist. Sei es Webhosting (Kinox.to wird bei RBN gehostet) oder Geldwäsche aber auch Erpressung und Phishing sowie Botnetze und andere Geschichten.

Scenepirat: Ich bedanke mich für das wirklich ausführliche Interview. Möchtest du nach den 4 Stunden, 54 Minuten und 31 Sekunden noch etwas Abschließendes sagen?

Nichtsgeht: NÖ ;)

Danke an Scenepirat und den befragten anonymen Hacker, den wir Nichtsgeht getauft haben. Und nochmals vielen Dank an die Nutzer des Forums ngb.to für die vielen Fragen, ohne die es dieses Interview nicht geben würde.

Der erste Teil des Interviews ist hier verfügbar.

(*) Alle mit einem Stern gekennzeichneten Links sind Affiliate-Links. Wenn Du über diese Links Produkte oder Abonnements kaufst, erhält Tarnkappe.info eine kleine Provision. Dir entstehen keine zusätzlichen Kosten. Wenn Du die Redaktion anderweitig finanziell unterstützen möchtest, schau doch mal auf unserer Spendenseite oder in unserem Online-Shop vorbei.