Phishing-Kits, vorgefertigte gefälschte Seitenvorlagen, ermöglichen es Cyberkriminellen, mühelos Phishing-Angriffe zu starten.

Kaspersky-Sicherheitsforscher gaben aktuell an, im Jahr 2021 1,2 Millionen einzelne Phishing-Sites blockiert zu haben. Diese basierten auf der Grundlage von 469 Phishing-Kits, die es Cyberkriminellen erleichtern, mühelos Angriffe zu starten. Im Oktober 2021 belief sich die Zahl der einzelnen Domains, bei denen Inhalte aus Phishing-Kits entpackt wurden, auf mehr als 25.000.

Laut dem aktuellen Phishing-Kit-Marktbericht verkaufen Cyberkriminelle Phishing-Kits als Phishing-as-a-Service im Darknet oder in geschlossenen Telegram-Kanälen.

Phishing-Seiten haben Betrüger in der Vergangenheit hauptsächlich zum Angriff auf Bankdaten oder Kreditkarteninformationen verwendet. Aktuell jedoch, während diese Art von Phishing immer noch existiert, zielen andere Phishing-Betrugsversuche auf E-Mail-Adressen oder andere Zugangsdaten für Online-Dienste ab.

Die Phishing-Kits, die Kasperky-Sicherheitsforscher 2021 am häufigsten entdeckten, erstellten Kopien von Facebook, der niederländischen Bankengruppe ING, der deutschen Bank, der Sparkasse sowie Adidas und Amazon. Die Phishing-Kit-Preise variieren je nach Komplexität der Vorlage. Auf Telegram-Kanälen bietet man die Tools zwischen 50 und 900 US-Dollar an. Die einfachsten Kits findet man auch kostenlos im öffentlichen Bereich.

Phishing-Kits auch für technisch nicht versierte Angreifer nutzbar

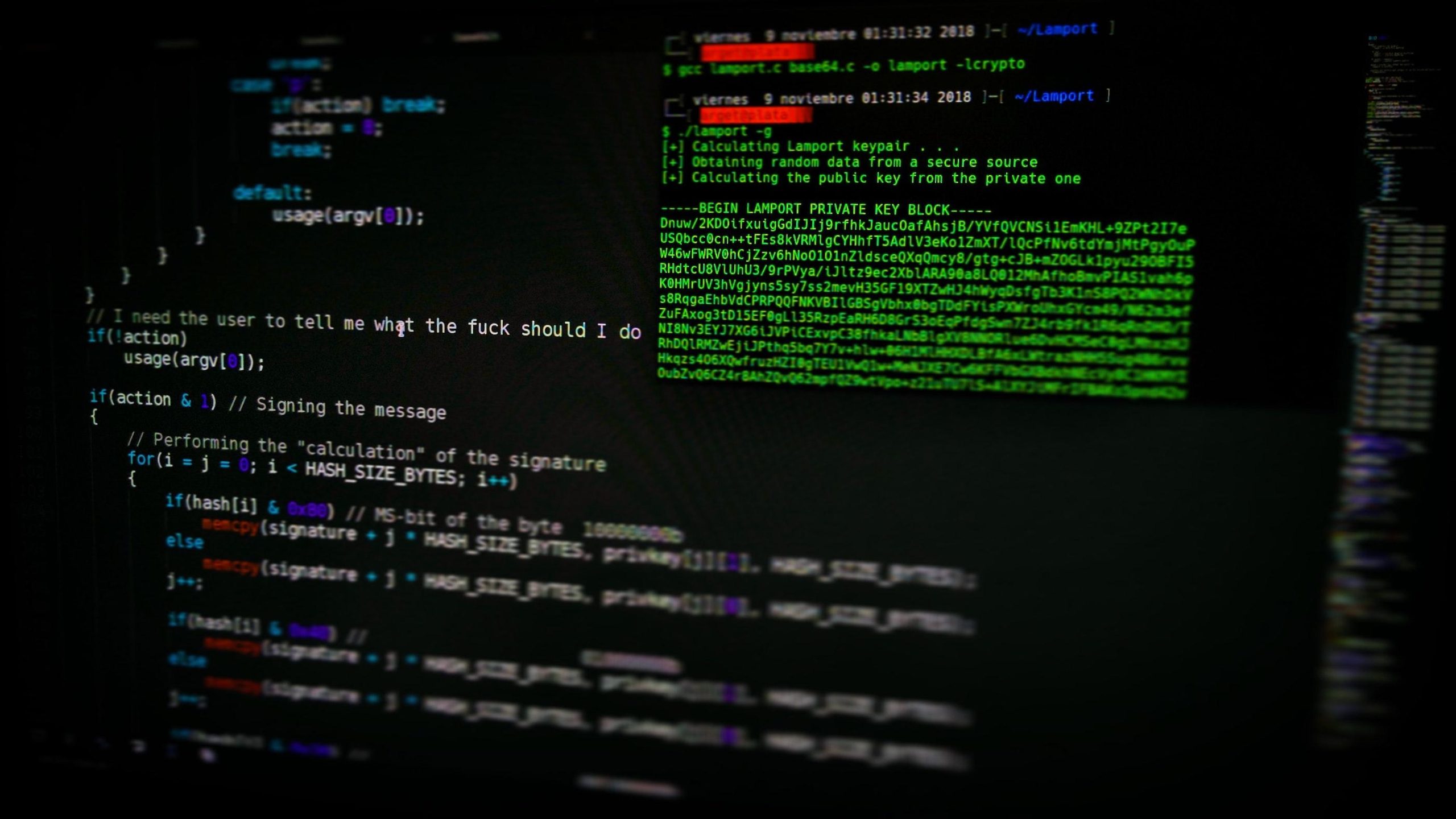

Gemäß Kaspersky bestehen die häufigsten Phishing-Techniken darin, eine gefälschte Seite für eine bekannte Marke mit großem Wiedererkennungswert zu erstellen. Die Benutzer fordert man infolge auf, dort ihre persönlichen Daten zu hinterlassen. Gewöhnlich ist es aufwendig, diese Sites manuell zu erstellen. Nicht alle Phisher verfügen über die erforderlichen Kenntnisse in der Webentwicklung oder Site-Administration.

Der Einsatz von Phishing-Kits hingegen verlangt vom Phisher nur einen minimalen Aufwand. Eine kurze Anleitung, die der zu verkaufenden Vorlage beigefügt ist, genügt Angreifern ohne fortgeschrittene technische Kenntnisse schon, um einen Phishing-Angriff erfolgreich durchzuführen.

Phishing-Kits bieten bereits vorgefertigte gefälschte Seitenvorlagen, die von legitimen Anmeldeseiten nur schwer zu unterscheiden sind. Diese ermöglichen es Cyberkriminellen, mühelos Phishing-Angriffe zu starten. Wie Kaspersky informiert, wären Betrüger bestrebt, diese Seiten schnell und in großer Zahl zu generieren, weil einmal aufgespürte Phishing-Sites schnell blockiert werden können. Die Lebensdauer einer solchen Site beziffert sich auf etwa 36 Stunden, bevor sie erkannt und entfernt wird. Mit Phishing-Kits kann selbst ein unerfahrener Phisher in kurzer Zeit Hunderte von Phishing-Seiten erstellen. Um effizient zu sein, muss eine Phishing-Site einerseits, eine perfekte Kopie der Zielseite sein. Andererseits jedoch zudem modifiziert, um Daten an den Betrüger zu senden.

Zusätzlich zu diesen Vorlagen enthalten einige Phishing-Kits Skripte zum Versenden von Nachrichten über beliebte Messaging-Dienste oder per E-Mail mit enthaltenen Phishing-Links. Diese Spam-Software automatisiert den Massen-Mailing-Prozess und ermöglicht es Betrügern, Hunderttausende von Phishing-E-Mails als Köder für potenzielle Opfer zu versenden.

Weiterentwicklung von Phishing-Kits zur Vermeidung von Entdeckung

Damit die mit Hilfe der Phishing-Kits erstellten gefälschten Websites nicht etwa vorschnell von Sicherheitsforschern, Suchmaschinen oder Security Engines enttarnt werden, entwickeln Cyberkriminelle die Kits weiter. Sie enthalten dann mehrere ausgeklügelte Erkennungsvermeidungs- und Verkehrsfilterungsprozesse, um nicht als Bedrohung zu gelten. Besucherfiltereinstellungen sollen beispielsweise verhindern, dass Analysesoftware, Gäste und Bots Nicht-Zielbereiche betreten. Die Zahl fortschrittlicher Phishing-Kits mit Anti-Erkennungs-, Geoblocking- und Anti-Bot-Funktionen nimmt so stetig zu.

Auch durch das Hinzufügen von verschleiertem oder fehlerhaftem Code zu generierten Seiten erschweren Entwicklern das Erkennen und Blockieren der Website. Wie Kaspersky informiert, besteht solcher Code oftmals nur aus zusammenhanglosem Text. Damit will man erreichen, dass Käufer von Phishing-Kits, insbesondere unerfahrene Benutzer, nicht genau hinsehen. Einige Entwickler nutzen dies aus und fügen diesen zusätzlichen Code nicht nur der Seite, sondern auch dem Code hinzu, der für die Übertragung von Informationen verantwortlich ist. Auf diese Weise können sie die Daten stehlen, die der Käufer ihres Produkts gesammelt hat, und sie für ihre eigenen Zwecke verwenden.

Olga Svistunova, Sicherheitsforscherin bei Kaspersky, gibt bekannt:

„Jedes Jahr blockieren wir Millionen von Phishing-Seiten. Obwohl die Lebensdauer dieser Seiten nur wenige Stunden beträgt, sind viele von ihnen erfolgreich und stehlen Benutzerdaten. Um die Reichweite dieser Angriffe zu vergrößern, müssen Betrüger jeden Tag Tausende von gefälschten Seiten erstellen, und Phishing-Kits sind zu einer einfachen Möglichkeit geworden, dies zu tun. Vorbei sind die Zeiten, in denen nur die erfahrensten Hacker eine Phishing-Site betreiben und Benutzer dazu bringen konnten, ihre persönlichen Daten preiszugeben. Jetzt kann jeder Fan seine eigene Phishing-Seite erstellen. Daher sollten Benutzer vorsichtig sein, wenn sie Links in E-Mails oder Messaging-Apps folgen“.

Zum Schutz vor Phishing-Angriffen empfiehlt Kaspersky

- Überprüfen Sie den Link, bevor Sie ihn anklicken. Bewegen Sie den Mauszeiger über den Link, um eine Vorschau der URL anzuzeigen und auf Rechtschreibfehler oder andere Unregelmäßigkeiten zu prüfen.

- Es empfiehlt sich, den Benutzernamen oder das Passwort über eine sichere Verbindung einzugeben. Suchen Sie vor der Site-URL nach dem HTTPS-Präfix, das darauf hinweist, dass die Verbindung zur Site sicher ist.

- Manchmal erscheinen E-Mails und Websites echt, je nachdem, wie gut die Kriminellen ihre Arbeit erledigt haben. Trotz ihrer Ähnlichkeit mit den Originalen sind diese Seiten viel gefährlicher.

- Es ist am besten, Links in verdächtigen E-Mails überhaupt nicht zu folgen. Überprüfen Sie die Links zur Domain Ihrer Bank.

- Vermeiden Sie es, sich über öffentliche Wi-Fi-Netzwerke bei Online-Banking oder ähnlichen Diensten anzumelden. Hotspots sind bequem, aber es ist am besten, ein sicheres Netzwerk zu verwenden. Offene Netzwerke können von Kriminellen erstellt werden, die unter anderem Website-Adressen über die Verbindung fälschen und Sie auf eine gefälschte Seite umleiten.

- Installieren Sie eine Sicherheitslösung, der Sie vertrauen, und befolgen Sie deren Empfehlungen. Diese sicheren Lösungen lösen die meisten Probleme automatisch und benachrichtigen Sie bei Bedarf.

- Wir empfehlen Unternehmen, neue Phishing-Kits im Auge zu behalten, die auf ihre Kunden oder Mitarbeiter abzielen. Informationen über Phishing-Kits können über Dienste erhalten werden, die Daten zu Cyber-Bedrohungen bereitstellen, wie z. B. das Kaspersky Threat Intelligence Portal . Wenn Sie überprüfen möchten, ob die Seite seriös ist, geben Sie den Link in die Threat Intelligence Portal-Suche ein und erhalten Sie die Statistiken, einschließlich Informationen zu Phishing -Kits .

- Um Web-Phishing-Betrug zu verhindern, empfiehlt es sich, Browser-Sicherheitstools zu installieren, die Phishing – Websites blockieren , von denen bekannt ist, dass sie schädliches Material enthalten und herunterladen, oder verhindern, dass Malware auf den Computer eines Benutzers heruntergeladen wird.

Tarnkappe.info