Nebenbei können die Cloud9-Hacker auch Anmeldeinformationen von infizierten Systemen stehlen und bei Bedarf weitere Malware nachladen.

Sicherheitsforscher haben ein neues Botnetz mit dem Namen „Cloud9“ identifiziert, das auf einer Chrome-Erweiterung basiert. Darüber verschaffen sich die Angreifer eine umfassende Kontrolle über infizierte Systeme, die es ihnen mitunter erlaubt, massenhaft Benutzerkonten zu stehlen und Layer-7-DDoS-Angriffe auszuführen.

Cloud9-Botnetz nutzt Chrome-Erweiterung für vielfältige Zwecke

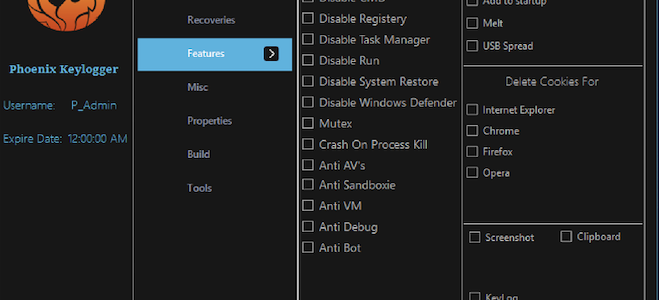

Ein neues, von Zimperium-Sicherheitsforschern entdecktes Botnetz unter dem Namen „Cloud9“ macht sich einen Remote-Access-Trojaner (RAT) in Form einer Chrome-Erweiterung zunutze, um Anmeldeinformationen zu stehlen, Tastenanschläge zu protokollieren, Werbung und schadhaften JavaScript-Code einzuschleusen sowie die Rechner seiner Opfer für DDoS-Angriffe zu missbrauchen. Neben Googles Chrome sind auch andere Chromium-basierte Webbrowser betroffen. Darunter ebenso der weitverbreitete Edge von Microsoft.

Die bösartige Chrome-Erweiterung gelangt jedoch nicht wie üblich über den Chrome-Webstore auf die Systeme der Opfer. Stattdessen nutzen die Akteure hinter Cloud9 eigene Webseiten, die vermeintliche Updates für den Adobe Flash Player verbreiten. Statt dieses Updates erhalten die Besucher jedoch die schadhafte Browsererweiterung, die es den Angreifern ermöglicht, auf infizierten Systemen Befehle aus der Ferne auszuführen.

Hacker erhalten umfassende Kontrolle über infizierte Systeme

Wie BleepingComputer berichtet, besteht die Chrome-Extension im Kern aus drei JavaScript-Dateien. Sie erlaubt es den Cloud9-Akteuren mitunter Systeminformationen zu sammeln, Kryptowährungen zu schürfen, Systemressourcen für DDoS-Angriffe zu nutzen und beliebige schadhafte Skripte nachzuladen. Durch gezieltes Ausnutzen von Schwachstellen in den betroffenen Browsern können die Hacker weitere Malware auf dem Betriebssystem installieren und damit das Ausmaß ihrer Kontrolle ausweiten.

Die Cloud9-Chrome-Erweiterung ist jedoch laut dem Bericht der Forscher schon von sich aus in der Lage, Benutzerkonten zu übernehmen, indem sie Cookies stiehlt und durch einen Keylogger sämtliche Tastatureingaben ihrer Opfer ausspäht. Darunter befinden oftmals auch Kennwörter und andere sensible Informationen, die die Schadsoftware ebenfalls aus der Zwischenablage des Systems lesen kann.

Cloud9 ermöglich Layer-7-DDoS-Angriffe

Obendrein kann die Chrome-Extension auch noch unbemerkt Webseiten inklusive Werbeeinblendungen laden sowie Layer-7-DDoS-Angriffe ausführen. „Layer-7-Angriffe sind in der Regel sehr schwer zu erkennen, da die TCP-Verbindung legitimen Anfragen sehr ähnlich sieht„, warnen die Sicherheitsforscher. Des Weiteren sei anzunehmen, dass die Cloud9-Akteure einen Dienst zur Durchführung von DDoS-Attacken anbieten.

Die Forscher vermuten außerdem, dass die Hacker hinter Cloud9 Verbindungen zur Keksec-Malwaregruppe haben. Diese ist für die Entwicklung und den Betrieb mehrerer Botnetze verantwortlich, darunter EnemyBot, Tsunamy, Gafgyt, DarkHTTP, DarkIRC und Necro.

Generell sind Chrome-Erweiterungen beliebte Werkzeuge für Hacker, um die Systeme ihrer Anwender für vielfältige Zwecke zu missbrauchen. Über derartige Fälle hatten wir in der Vergangenheit bereits mehrfach berichtet.