Kritische Infrastruktur in Gefahr. Hacker haben bewiesen, dass auch der DDoS-Schutz von großen Webseiten für sie kein Problem darstellt.

Kritische Infrastruktur unter Beschuss. Im Verlaufe des Monats März gelang es dem Botnetz eines Hackerkollektivs diverse Webseiten vom Netz zu nehmen. Darunter Websites vom Bundeskriminalamt (bka.de), von Europol, der Weltraumbehörde NASA, Apple und dem Support von Microsoft. Doch selbst gut geschützte Websites wie die von Schmuddelportalen wie beispielsweise Pornhub und Xvideos konnten dem massiven Angriff nicht stand halten.

Kritische Infrastruktur anfällig für DDoS-Angriffe

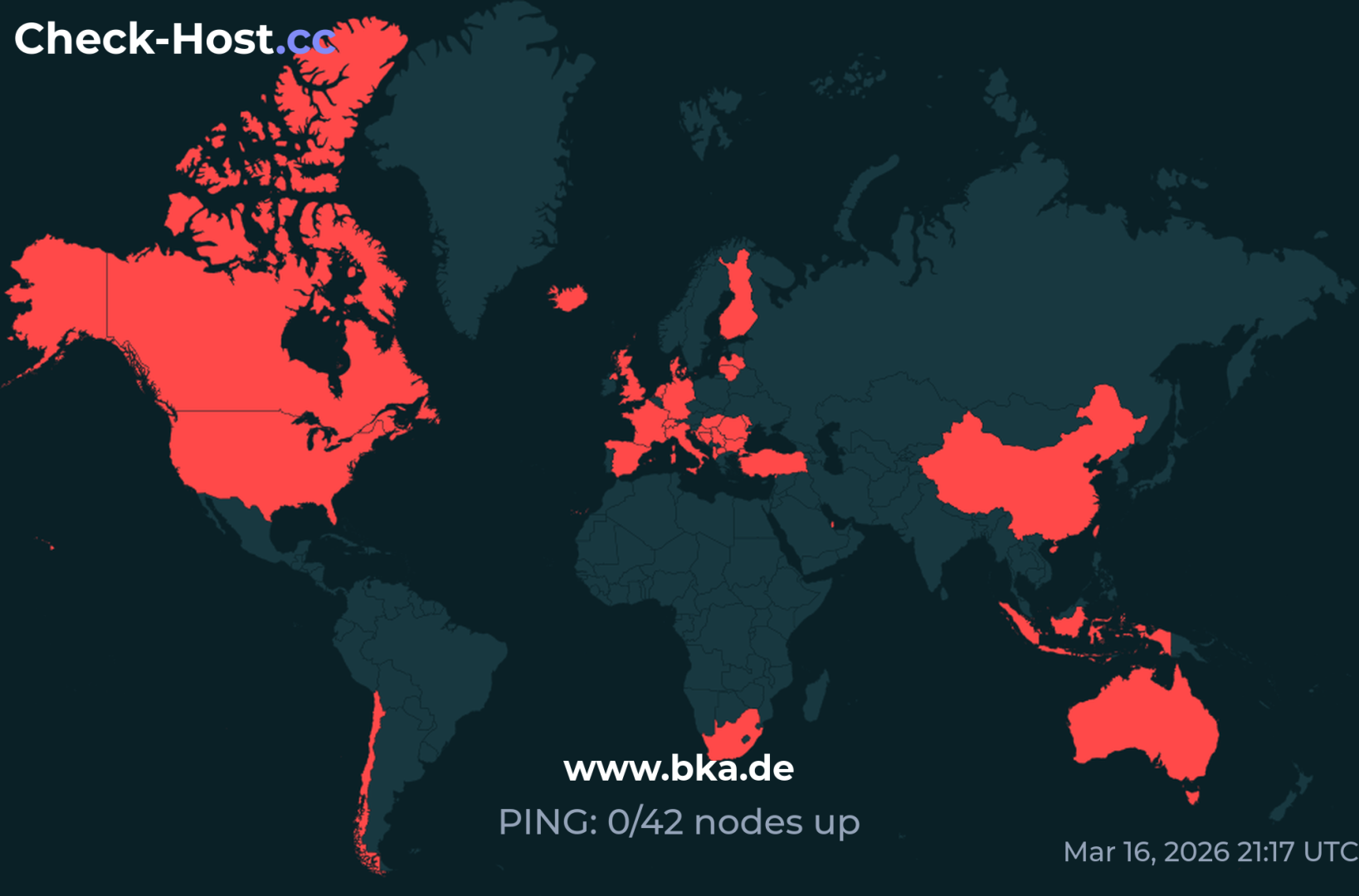

Wir haben bei der Testseite check-host.cc diverse Ping- und http-Tests durchgeführt und können die mangelnde Erreichbarkeit der Seiten zum fraglichen Zeitpunkt bestätigen. Die Verbindungsprobleme zu bka.de kann man auch unserem Beitragsbild ablesen. Bei den dunklen Flächen handelt es sich übrigens um Länder ohne Server von Check-Host. Das ist kein Anzeichen dafür, dass die Seiten nicht erreichbar waren. Wir haben selbst auch versucht, die Portale zu besuchen, was zum fraglichen Zeitpunkt nicht gelang.

DDoS als Machbarkeitsstudie

Die Größe des Botnetzes ist leider nicht bekannt. Im Regelfall kommen bei einem herkömmlichen Botnetz bis zu 100.000 und mehr ferngesteuerte Geräte (Bots) aus allen Ländern der Welt zum Einsatz, die zuvor mithilfe von Schadsoftware übernommen wurden. Den Hacktivisten ging es nicht darum, mit ihrem Angriff eine Nachricht zu verschicken. Sie wollen auch ihren Namen gar nicht in den Nachrichten lesen.

Die Angriffe sollen lediglich unter Beweis stellen, dass auch wichtige Websites nach wie vor sehr anfällig für größere DDoS-Angriffe sind. Wer selbst ein vergleichbares Botnetz besitzt oder anmietet, könnte jederzeit für entsprechende Ausfälle sorgen. Die kritische Infrastruktur ist alles andere als geschützt, wir erinnern uns an die Ausfälle der Deutschen Bahn Ende Februar diesen Jahres.

Cloudflare als Heilsbringer?

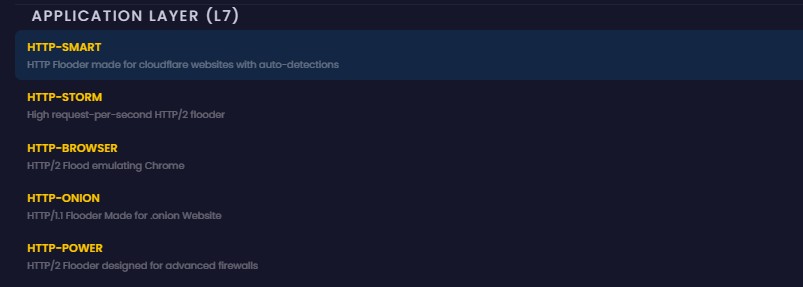

Viele Behörden und Unternehmen glauben, es wäre schon ausreichend, wenn sie Cloudflare als Content Delivery Network (CDN) einsetzen. Bei fast allen Bootern aka Webstressern, also illegalen DDoS-Dienstleistern, ist eine Umgehung des DDoS-Schutzes von Cloudflare im Angebot. Wer will, kann den Cloudflare-Bypass aktivieren und schießt somit seine Daten am Schutz des Anbieters vorbei. Wie man dem Screenshot oben ablesen kann, erkennen die Systeme automatisch, um welchen Schutz es sich bei Cloudflare, DDoS-Guard oder Sucuri handelt, um diesen zu umgehen. Bei Botnetzen ist es mittlerweile die Regel, dass sie der Webseite vorgeschaltete Captcha-Abfragen automatisch überwinden, um ihr Ziel nicht zu verfehlen. Andere Booter erkennen den eingesetzten Schutz automatisch und umgehen ihn.

Die Anfälligkeit der eigenen Infrastruktur hat sich bei den Entscheidungsträgern offenbar noch nicht herumgesprochen. Das ist merkwürdig, denn diese Dienstleistung (Cloudflare Bypass) ist bei den größeren Bootern schon lange im Angebot.

Ein paar Beispiele für den durchgeführten Takedown der kritischen Infrastruktur gefällig? Hier die Ergebnisse von check-host.cc mit dem Ping-Test und http-Test von bka.de oder von Europol oder der NASA, um nur ein paar Beispiele zu nennen.

Schutz durch Caching?

Beim Caching speichert man mittels Google oder Cloudflare etc. den Inhalt oft aufgerufener Webseiten zwischen, um sie von dort auszuspielen. Dies tut man in der Hoffnung, sich vor Angriffen zu schützen. Wer sich auskennt, verlängert die URL der Zielseite, weswegen der Aufruf nicht im Cache landet, sondern vom Webserver der Zielseite bearbeitet werden muss. Sofern kein Filter für Anfragen (Parameter) vorhanden ist, können Angreifer ihr Ziel trotz Caching offline nehmen. Bei der Webseite von Europol kann man durch Anhängen eines zufälligen Pfades den bestehenden Schutz umgehen. Immerhin werden dort die restlichen Anfragen gefiltert, um DDoS-Angriffe zu erschweren.