Hacker haben SyTech, einen Auftragnehmer vom russischen Geheimdienst FSB, angegriffen. Der FSB will das Tor-Netzwerk deanonymisieren.

Hacker haben SyTech, einen Auftragnehmer des russischen Geheimdienstes FSB angegriffen. SyTech arbeitet an geheimen Forschungsprojekten, einschließlich zur Deanonymisierung des Datenverkehrs des Tor-Netzwerks.

Der Angriff erfolgte bereits am vergangenen Wochenende. Am 13. Juli gelang es einer Gruppe von Hackern mit dem Namen 0v1ru$ in den Active Directory-Server von SyTech einzudringen. Von dort aus konnten sie Zugang zum gesamten IT-Netzwerk des Unternehmens erhalten, einschließlich einer JIRA-Instanz.

7,5 TB von SyTech gestohlen und auf Twitter geteilt

Bild: DigitalRevolution

Die Hacker konnten insgesamt 7,5 TB an Daten aus dem internen Netzwerk von SyTech stehlen. Als Visitenkarte hinterließen sie auf der Website von SyTech ein „yoba face„, einem bei russischen Benutzern beliebten Emoji, das für „Trolling“ steht.

Anschließend veröffentlichten die Hacker Screenshots von SyTechs Servern auf Twitter. Nur kurze Zeit später teilten sie die gestohlenen Daten mit Digital Revolution. Diese Hackergruppe hatte bereits im vergangenen Jahr durch einen Hack gegen Quantum für reichlich Gesprächsstoff gesorgt. Auch Quantum arbeitet für einen russischen Geheimdienst. Digital Revolution wiederum teilte anschließend die gestohlenen Daten am Donnerstag, den 18. Juli auf ihrem Twitter-Account und anschließend mit russischen Journalisten.

Die geheimen Projekte des FSB

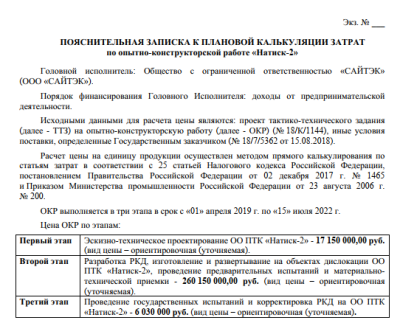

Aus den verschiedenen Berichten in den russischen Medien geht hervor, dass SyTech seit 2009 an einer Vielzahl von Projekten für die FSB-Einheit 71330 arbeitet. Auch für Quantum hat SyTech anscheinend gearbeitet. Zu den Projekten gehören:

Nautilus – ein Projekt zur Erfassung von Daten über Social Media Nutzer (z.B. Facebook,MySpace und LinkedIn).

Nautilus-S – ein Projekt zur Deanonymisierung des Tor-Verkehrs mit Hilfe von Rogue-Tor-Servern.

Reward – ein Projekt zur verdeckten Penetration von P2P-Netzwerken, wie es für Torrents verwendet wird.

Mentor – ein Projekt zur Überwachung und Suche der E-Mail-Kommunikation auf den Servern russischer Unternehmen.

Hope – ein Projekt zur Untersuchung der Topologie des russischen Internets und der Verbindung mit dem Netzwerk anderer Länder.

Tax-3 – ein Projekt zur Schaffung eines geschlossenen Intranets. Zur Speicherung der Informationen hochsensibler staatlicher Persönlichkeiten, Richter und lokaler Verwaltungsbeamter. Getrennt von den übrigen IT-Netzwerken des Landes.

Redakteure von BBC Russland, die den vollen Fundus an Dokumenten erhalten haben, berichten, es gäbe andere ältere Projekte zur Erforschung anderer Netzwerkprotokolle. Demnach hat man auch erforscht, wie man Jabber (Instant Messaging), ED2K (eDonkey) und OpenFT (Enterprise File Transfer) knacken kann.

Einige Projekte werden schon aktiv getestet

Das erste Projekt war Nautilus-S. Die Deanonymisierung des Tor-Verkehrs mit Hilfe von Nautilus-S begann laut BBC Russland bereits im Jahre 2012. Zwei Jahre später im Jahr 2014, veröffentlichten Wissenschaftler der Karlstad Universität in Schweden einen Bericht, in dem die Verwendung von feindlichen Tor-Ausgangsknoten beschrieben wurde.

Das erste Projekt war Nautilus-S. Die Deanonymisierung des Tor-Verkehrs mit Hilfe von Nautilus-S begann laut BBC Russland bereits im Jahre 2012. Zwei Jahre später im Jahr 2014, veröffentlichten Wissenschaftler der Karlstad Universität in Schweden einen Bericht, in dem die Verwendung von feindlichen Tor-Ausgangsknoten beschrieben wurde.

Forscher identifizierten bereits 25 bösartige Server, von denen sich 18 in Russland befinden. Auf diesen bösartigen Servern läuft Tor Version 0.2.2.2.37. Also dieselbe, die auch in den jetzt gehackten Daten von SyTech beschrieben werden.

Das zweite Projekt ist Hope. Hope soll die Struktur und Zusammensetzung des russischen Internets analysieren. Bereits Anfang dieses Jahres führte Russland Tests durch, um sein nationales Internet vom Rest des weltweiten Internets zu trennen.

Das gehackte Unternehmen SyTech, hat seit dem Hackerangriff seine Website heruntergefahren. Zudem lehnt man konsequent die Beantwortung aller Medienanfragen ab.

Quelle Beitragsbild geralt,thx! (Pixabay Lizenz)

Tarnkappe.info